Ja. 🙂️

Von: Mrs. Renate Koch <renatekochi500@gmail.com>

An: undisclosed-recipients:;

Ja. 🙃️

Diese wohltätige und vor allem humanitäre Mail geht an ganz viele Empfänger auf einmal und kommt von einem Absender, der eine anonym und kostenlos eingerichtete Mailadresse beim dicksten Freund des Spammers und Betrügers, bei GMail, als Absender verwendet. Die Mail wurde wirklich über GMail versendet, aber angesichts langjähriger Erfahrungen mit meinen Versuchen, solche Spammer bei Google zu melden, verzichte ich auf einen solchen Versuch. Es ist leider sinnlos. Deshalb ist GMail auch so beliebt bei Spammern und Betrügern… 😠️

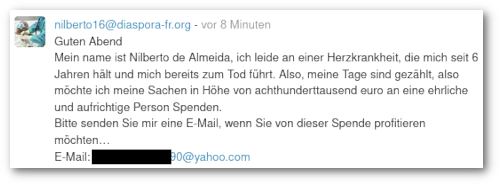

Guten Abend.

Moment… *tackertacker*

$ grep -i ^date renate-koch.eml Date: Wed, 11 Oct 2023 09:34:36 +0000 $ _

…es ist Mittag und du hast deine Mail am frühen Mittag um 11:34 Uhr MESZ abgesendet¹. Da wirkt dein „guter Abend“ schon ein bisschen deplatziert und erweckt den Verdacht, dass es bei dir immerfort dämmert und niemals so richtig Licht wird. 🤭️

Ich entschuldige mich aufrichtig für diese Art der Kontaktaufnahme.

So viel aufrichtige Aufrichtigkeit habe ich schon lange nicht mehr gesehen! Ein Spammer, der sich in seiner Spam für die Spam entschuldigt, aber ganz aufrichtig. Womöglich sogar ehrlich. 😁️

Ich hoffe, Sie finden es nicht seltsam.

Nein, nur spammig, illegal, asozial und dumm. 😉️

Ich möchte Ihnen ein wichtiges Angebot machen, das Ihrem Alltag mit Sicherheit einen neuen Sinn geben wird. Bitte kontaktieren Sie mich mit meiner E-Mail-Adresse (renatekochi500@gmail.com), um herauszufinden, worum es geht!

Beste grüße

Frau Renate Koch

So schade, Renate, dass du gestern beim Wodkakauf im Aldi vergessen hast, dir auch ein bisschen Mailpapier mitzubringen und deshalb in deiner Spam keinen Platz mehr für das hast, was du mir eigentlich sagen willst und stattdessen von einem neuen Sinn für meinen Alltag faselst. Oder liegt es etwa daran, dass du mit deinen heiteren Geschichten von im Sterben liegenden Frauen, die irgendwelchen „Guten Abends“ mal eben so Millionenbeträge schenken wollen, weil sie so eine schöne Mailadresse haben, wisstschon, aus rein wohltätigen und humanitären Gründen, durch keinen Spamfilter dieser Welt mehr hindurchkommen, du aber trotzdem darauf angewiesen bist, dass deine Spam bei ein paar Leuten ankommt, weil du nun einmal vom Trickbetrug lebst? Und weil du nur dann weiterhin vom Betrug leben kannst und nicht so lästig zu arbeiten anfangen musst, wenn deine Spam bei genügend dummen und naiven Menschen ankommt, die du dann zusammen mit deiner Bande systematisch ausnehmen kannst? Und dass du dich deshalb in deiner ersten Spam zur Einleitung des Vorschussbetrugs so kryptisch und dadaistisch wertvoll ausdrückst? 🤔️

So schade, Renate, dass du gestern beim Wodkakauf im Aldi vergessen hast, dir auch ein bisschen Mailpapier mitzubringen und deshalb in deiner Spam keinen Platz mehr für das hast, was du mir eigentlich sagen willst und stattdessen von einem neuen Sinn für meinen Alltag faselst. Oder liegt es etwa daran, dass du mit deinen heiteren Geschichten von im Sterben liegenden Frauen, die irgendwelchen „Guten Abends“ mal eben so Millionenbeträge schenken wollen, weil sie so eine schöne Mailadresse haben, wisstschon, aus rein wohltätigen und humanitären Gründen, durch keinen Spamfilter dieser Welt mehr hindurchkommen, du aber trotzdem darauf angewiesen bist, dass deine Spam bei ein paar Leuten ankommt, weil du nun einmal vom Trickbetrug lebst? Und weil du nur dann weiterhin vom Betrug leben kannst und nicht so lästig zu arbeiten anfangen musst, wenn deine Spam bei genügend dummen und naiven Menschen ankommt, die du dann zusammen mit deiner Bande systematisch ausnehmen kannst? Und dass du dich deshalb in deiner ersten Spam zur Einleitung des Vorschussbetrugs so kryptisch und dadaistisch wertvoll ausdrückst? 🤔️

Wenn es so sein sollte: Es hat dir nichts genützt. Deine dumme Spam wurde automatisch aussortiert und in den digitalen Orkus geschoben, wo sie auch hingehört. 🚽️

Meint nur mal so dein dich „genießender“

Nachtwächter

Wer glaubt, dort 9:34 Uhr zu lesen: Ja. Aber in der Zeitangabe steht auch eine Zeitzone, in diesem Fall null Stunden und null Minuten Versatz zu UTC, also UTC. Die mitteleuropäische Sommerzeit liegt zwei Stunden nach UTC. Meine Mailsoftware zeigt mir natürlich schon seit den Neunziger Jahren die Zeit „richtig“, also unmittelbar und ohne Rechnen verständlich, an.

Deshalb hast du mal in diesem Online gesucht, wie man mit Betrug an Geld kommt, und dabei hast du angeblich eine Geldautomatenkarte gefunden, mit der man einfach Geld ziehen kann, das durch nichts gedeckt ist. Was in so einem Geldautomaten vor sich geht, verstehst du natürlich nicht, weil du zu dumm bist, um es zu verstehen. Der Automat druckt das Geld nicht. Der wurde von Angestellten einer Bank mit Banknoten gefüllt. Mit sorgsam abgezählten Banknoten. Der Automat zahlt das Geld „nur“ aus. Und zwar erst, nachdem er es verbucht hat. Auf dem Konto, von dem es abgehoben wurde. Und diese Buchung funktioniert nur, wenn die Abhebung auch gedeckt ist. Jeder einzelne Geschäftsvorfall an einem solchen Automaten ist mit Ort, Datum und Uhrzeit bekannt, und über allem schwebt eine Überwachungskamera, deren Aufnahme nach einer fragwürdigen Auszahlung sicherlich angeschaut wird. Wenn da fünftausend Øre fehlen, fällt das auf. Im Automaten steckt kein kleiner Zauberer, der hokuspokus die Kaninchen und Geldscheinbündel aus dem Hut zieht. Es würde schon auffallen, wenn da nur zehn Øre fehlten. Diese Banken nehmen das mit dem Geld sehr sehr ernst. Die lassen kein Geld einfach so wegflattern. 💸

Deshalb hast du mal in diesem Online gesucht, wie man mit Betrug an Geld kommt, und dabei hast du angeblich eine Geldautomatenkarte gefunden, mit der man einfach Geld ziehen kann, das durch nichts gedeckt ist. Was in so einem Geldautomaten vor sich geht, verstehst du natürlich nicht, weil du zu dumm bist, um es zu verstehen. Der Automat druckt das Geld nicht. Der wurde von Angestellten einer Bank mit Banknoten gefüllt. Mit sorgsam abgezählten Banknoten. Der Automat zahlt das Geld „nur“ aus. Und zwar erst, nachdem er es verbucht hat. Auf dem Konto, von dem es abgehoben wurde. Und diese Buchung funktioniert nur, wenn die Abhebung auch gedeckt ist. Jeder einzelne Geschäftsvorfall an einem solchen Automaten ist mit Ort, Datum und Uhrzeit bekannt, und über allem schwebt eine Überwachungskamera, deren Aufnahme nach einer fragwürdigen Auszahlung sicherlich angeschaut wird. Wenn da fünftausend Øre fehlen, fällt das auf. Im Automaten steckt kein kleiner Zauberer, der hokuspokus die Kaninchen und Geldscheinbündel aus dem Hut zieht. Es würde schon auffallen, wenn da nur zehn Øre fehlten. Diese Banken nehmen das mit dem Geld sehr sehr ernst. Die lassen kein Geld einfach so wegflattern. 💸