Die Mails mit dem gefälschten Absender rechnungonline (punkt) (at) telekom (punkt) de, die verblüffend ähnlich wie eine echte Mail der Deutschen Telekom aussehen, sind natürlich keine Mails der Deutschen Telekom. Mein soeben erhaltenes Exemplar wurde von einer dynamisch vergebenen IP-Adresse aus Italien, also vermutlich über einen mit Schadsoftware zum Bot gemachten Privatrechner, versendet. Das Layout und der Text entspricht vollständig dem kriminellen Versuch aus dem Februar dieses Jahres.

Ihre Rechnung für Oktober 2013

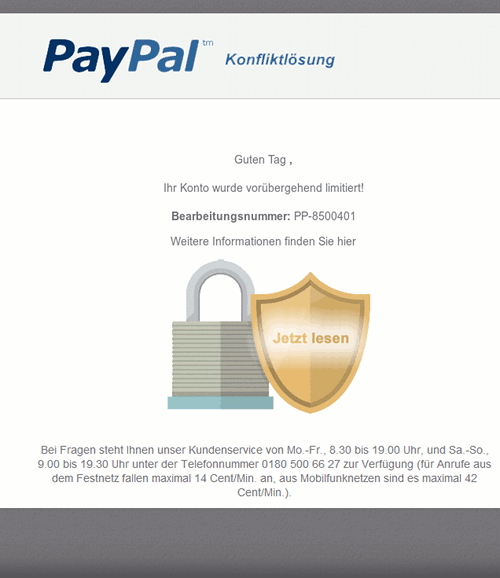

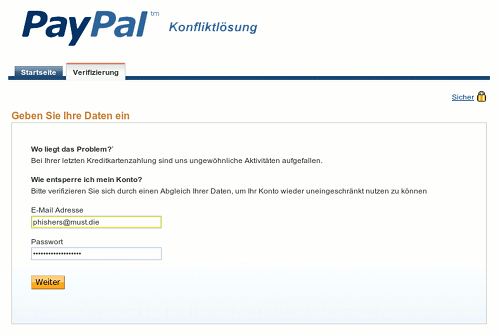

Guten Tag,

mit dieser E-Mail erhalten Sie Ihre aktuelle Rechnung. Die Gesamtsumme im Monat Oktober 2013 beträgt: 41,67 Euro.

Spätestens beim Fehlen der persönlichen Anrede sollte klar sein, dass es sich nicht um eine Mail der Deutschen Telekom handelt. Kein Unternehmen wird seine Kunden unpersönlich ansprechen. Da die Spammer inzwischen viele Zuordnungen von Namen zu Mailadressen in ihrem Datenbestand haben, ist aber auch eine persönliche Ansprache in keinem Fall mehr ein hinreichendes Indiz, dass die Mail wirklich von der Deutschen Telekom stammt.

Ziel dieser Spam ist es, dass der Empfänger den Anhang öffnet. Es handelt sich um ein ZIP-Archiv, in dem sich eine Datei befindet, deren Name auf .pdf.exe endet, also eine direkt ausführbare Datei für Microsoft Windows, die von Verbrechern mit gefälschtem Absender unter Erweckung eines falschen Eindruckes zugestellt wurde – und die als kostenlose Zusatzleistung klar macht, wie die Verbrecher wohl an ihr Botnetz für den Spamversand gekommen sind. Nach dem „Öffnen“ dieser Datei hat man einen Computer anderer Leute auf seinem Schreibtisch stehen und muss damit leben, dass die Internetleitung von Verbrechern genutzt wird, dass sämtliche Tastatureingaben an die Verbrecher gehen und dass alle auf diesem Rechner bewusst oder unbewusst gespeicherten Daten kompromittiert sind.

Wer Microsoft Windows in den Standardeinstellungen belassen hat, glaubt zu sehen, dass der Dateiname auf .pdf endet, weil Microsoft der Meinung ist, dass der wirkliche Dateiname vor dem Anwender verborgen bleiben muss und mit dieser dummen und leider – trotz der Wucht der organisierten Internet-Kriminalität der Zehner Jahre – niemals korrigierten Entscheidung aus der Mitte der Neunziger Jahre eine derartige Überrumpelung überhaupt erst ermöglicht.

Die Schadsoftware wird zurzeit nur von einem Drittel der gängigen Antivirus-Programme erkannt. Wer sich auf diesen „Schutz“ verlassen hat, ist wieder einmal verlassen.

Warum die Hersteller des Antivirus-Schlangenöls¹ nicht dazu imstande sind, eine Datei mit einem Namen wie .pdf.exe allein deshalb als verdächtig zu behandeln, weil eine solche Benennung außerhalb der Trojanerverbreitung durch Überrumpelung vollständig sinnlos wäre, gehört zu den Fragen, die sie am besten einmal dem Antivirus-Schlangenölhersteller ihrer Wahl stellen. Nachdem derartige Nummern schon seit einigen Jahren laufen und großen Schaden anrichten, habe ich nicht mehr das geringste Verständnis dafür, dass dieses sehr einfache Muster einer doppelten Dateinamenserweiterung von .exe-Dateien nicht erkannt wird.

Wenn diese Spam mit einer namentlichen Ansprache bei einem Telekom-Kunden angekommen wäre, hätte er kaum Chancen gehabt, sie als Spam zu erkennen. Als letztes verdächtiges Anzeichen bleibt der leicht zu übersehene, überflüssige Punkt in der gefälschten Absenderadresse. Diese Schwäche wird vermutlich in zukünftigen Spamwellen dieser Masche verschwinden.

Es gilt weiterhin: Anhänge in E-Mails stinken und sollten nur mit äußerster Vorsicht behandelt werden. Dies gilt in ganz besonderem Maße, wenn der Anhang ein ZIP-Archiv ist, in dem sich ein angebliches „Dokument“ wie eine Rechnung, eine Auftragsbestätigung, eine Mahnung oder dergleichen befindet. In diesen Fällen handelt es sich beinahe ausschließlich um Schadsoftware, die an einen serverseitigen Spamfilter vorbeigemogelt werden soll – auf den meisten Servern wird nämlich darauf verzichtet, bei der Spamerkennung Archivformate auszupacken, um zu vermeiden, dass mit einer Archivbombe der Server „abgeschossen“ werden kann.

Wenn sie eine Rechnung als E-Mail erhalten, und im Anhang dieser Mail befindet sich ein ZIP-Archiv, das die eigentliche Rechnung enthält, können sie diese Mail bereits löschen. Es besteht keinerlei sachliche Notwendigkeit, echte Rechnungen in ein Archiv zu verpacken und auf diese Weise für den Empfänger umständlicher handhabbar zu machen (weil PDF-Dokumente bereits selbst komprimiert werden können). Aber es gibt einen „guten“ Grund für die Spam-Verbrecher, ihren hochgefährlichen Sondermüll in dieser Darreichungsform zu versenden. Schließlich leben die Halunken davon, dass die Mail nicht in Spamfiltern hängenbleibt, sondern ankommt und arglose Menschen dazu bringt, das zu tun, was die Halunken wollen.

Also: Äußerste Vorsicht bei E-Mail mit Anhang! Egal, wer der Absender zu sein scheint!

¹Wenn eine derartig primitive Masche auch nach Jahren noch dazu benutzt werden kann, einem naiven Anwender eine Software von Verbrechern unterzujubeln, dann belegt das nur eines: Den Herstellern von Antivirus-Programmen sind die realen Verbreitungswege der Schadsoftware und die davon betroffenen Menschen egal. Ihnen reicht das Geschäft mit der gefühlten Sicherheit, das sie sich gut bezahlen lassen. Sie sind wie Quacksalber, die einem Menschen mit einer lebensbedrohlichen Lungenentzündung überteuerte Hustenbonbons verkaufen und auf die Placebo-Wirkung hoffen. Es ist nur noch Schlangenöl, kein Bemühen mehr um das, was eigentlich verkauft wird: Ein leidlich vor den Attacken der Kriminellen abgesicherter Computer.

Die anonyme Ansprache in einer Mail ist längst kein Kriterium mehr, um eine Spam sicher erkennen zu können. In den letzten Tagen häufen sich große Spamwellen von Schadsoftware-Mails mit namentlicher Ansprache. Diese sind teilweise leicht erkennbar, etwa,

Die anonyme Ansprache in einer Mail ist längst kein Kriterium mehr, um eine Spam sicher erkennen zu können. In den letzten Tagen häufen sich große Spamwellen von Schadsoftware-Mails mit namentlicher Ansprache. Diese sind teilweise leicht erkennbar, etwa,  Es gibt in dieser Situation eine Frage, die in meinen Augen unbedingt geklärt werden muss:

Es gibt in dieser Situation eine Frage, die in meinen Augen unbedingt geklärt werden muss: Ich sehe die folgenden Möglichkeiten, woher die Namen (und möglicherweise weitere Informationen, etwa, welches Betriebssystem genutzt wird) stammen können – die Links führen jeweils zu weiteren Informationen:

Ich sehe die folgenden Möglichkeiten, woher die Namen (und möglicherweise weitere Informationen, etwa, welches Betriebssystem genutzt wird) stammen können – die Links führen jeweils zu weiteren Informationen: Wie wäre es mit einem heiteren Detektivspiel zu einer wenig heiteren Form des Verbrechens. Wer kann und will dabei helfen, folgende Fragen zu klären – damit eventuell in den zusammengetragenen Informationen Klarheit aufkommt oder wenigstens, damit bestimmte Möglichkeiten ausgeschlossen werden können:

Wie wäre es mit einem heiteren Detektivspiel zu einer wenig heiteren Form des Verbrechens. Wer kann und will dabei helfen, folgende Fragen zu klären – damit eventuell in den zusammengetragenen Informationen Klarheit aufkommt oder wenigstens, damit bestimmte Möglichkeiten ausgeschlossen werden können: Ich weiß, dass ich in meinen Punkten sehr auf Smartphones herumreite. Es ist einfach mein stärkster Verdacht, übrigens ohne weitere Anhaltspunkte als „nur“ dem einen Punkt der außerordentlichen Einfachheit, auf diesem Weg persönliche Daten von Menschen abzugreifen. In den Smartphones hat sich die Sicherheits-Blauäugigkeit der Neunziger Jahre mit der organisierten Internet-Kriminaliät der Zehner Jahre kombiniert und ist mit den in meinen Augen fragwürdigen Geschäftsmodellen Apples und Googles eine unheilige Allianz in der Entrechtung, Verdummung und Abzocke der Nutzer eingegangen. Bei den meisten Anwendern ist in all der kindischen Freude an den neuen Möglichkeiten leider noch kein ausgeprägtes Bewusstsein für die möglichen Probleme gewachsen – und die von namhaften Unternehmen installierten Trojaner sind nur ein kleiner Teil des ganzen Wahnsinns, ein Teil übrigens, der leider viel zu wenig Ächtung erfährt. (Meiner Meinung nach wäre das, was Facebook, Twitter, Path etc. klandestin auf Smartphones betreiben, in einem Rechtsstaat etwas, wofür es Gefängnisstrafen gäbe. Wer Trojaner programmiert und als vergifteten Bonbon zur Installation auf Computern anbietet, hat sich selbst aus dem zivilisierten Miteinander verabschiedet und zeigt, dass er die gleichen widerlichen Methoden anwendet wie eine Bande von Verbrechern. Er zeigt auch, dass er die Menschen nicht anders betrachtet, als ein Verbrecher es täte: Als dumme, verachtenswerte Opfer, die man ausraubt und ausbeutet.) Smartphones sind persönlich genutzte Computer, die bei vielen Menschen deutlich weiter in die Intimsphäre hineinragen als der Computer auf dem Schreibtisch und die dabei deutlich unbefangener genutzt werden. Wenn ich selbst ein Krimineller wäre, würde ich mich darauf konzentrieren.

Ich weiß, dass ich in meinen Punkten sehr auf Smartphones herumreite. Es ist einfach mein stärkster Verdacht, übrigens ohne weitere Anhaltspunkte als „nur“ dem einen Punkt der außerordentlichen Einfachheit, auf diesem Weg persönliche Daten von Menschen abzugreifen. In den Smartphones hat sich die Sicherheits-Blauäugigkeit der Neunziger Jahre mit der organisierten Internet-Kriminaliät der Zehner Jahre kombiniert und ist mit den in meinen Augen fragwürdigen Geschäftsmodellen Apples und Googles eine unheilige Allianz in der Entrechtung, Verdummung und Abzocke der Nutzer eingegangen. Bei den meisten Anwendern ist in all der kindischen Freude an den neuen Möglichkeiten leider noch kein ausgeprägtes Bewusstsein für die möglichen Probleme gewachsen – und die von namhaften Unternehmen installierten Trojaner sind nur ein kleiner Teil des ganzen Wahnsinns, ein Teil übrigens, der leider viel zu wenig Ächtung erfährt. (Meiner Meinung nach wäre das, was Facebook, Twitter, Path etc. klandestin auf Smartphones betreiben, in einem Rechtsstaat etwas, wofür es Gefängnisstrafen gäbe. Wer Trojaner programmiert und als vergifteten Bonbon zur Installation auf Computern anbietet, hat sich selbst aus dem zivilisierten Miteinander verabschiedet und zeigt, dass er die gleichen widerlichen Methoden anwendet wie eine Bande von Verbrechern. Er zeigt auch, dass er die Menschen nicht anders betrachtet, als ein Verbrecher es täte: Als dumme, verachtenswerte Opfer, die man ausraubt und ausbeutet.) Smartphones sind persönlich genutzte Computer, die bei vielen Menschen deutlich weiter in die Intimsphäre hineinragen als der Computer auf dem Schreibtisch und die dabei deutlich unbefangener genutzt werden. Wenn ich selbst ein Krimineller wäre, würde ich mich darauf konzentrieren.