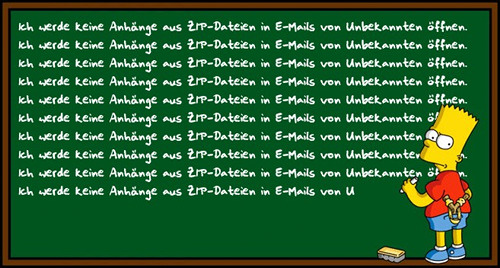

Zum Hintergrund | Das Bild habe ich mit dem Simpson-Generator auf der Website unter www.pianojoe.de erzeugt.

Jeder Mensch, der eine E-Mail-Adresse nutzt, sollte sich bei der Nutzung immer über die folgenden, an sich sehr einfachen Dinge im Klaren sein:

- Der Absender einer E-Mail ist beliebig fälschbar. Die Fälschung ist leicht und setzt keine besonderen Fähigkeiten voraus. Jedes experimentierfreudige Kind hat hier in zwei Minuten ein Erfolgserlebnis.

- E-Mail ist ein praktisches, aber auch gefährliches Medium. Eine gewisse Vorsicht ist immer erforderlich.

- E-Mail-Anhänge sind ebenfalls praktisch, aber sie ermöglichen es auch Kriminellen, in Spammails beliebige Dateien auf die Rechner anderer Menschen zu transportieren und dabei selbst im Schutz der Anonymität zu bleiben.

- Jeder E-Mail-Anhang ist mit äußerster Vorsicht zu behandeln. Niemals einen Anhang öffnen, der nicht vorher über einen anderen Kanal als E-Mail ausdrücklich mit dem Absender abgesprochen wurde.

- E-Mail-Anhänge in ZIP-Archiven sind beinahe immer Schadsoftware. Die Verpackung in einem ZIP-Archiv erschwert einen eventuellen Antivirus-Scan auf dem Mailserver.

- Es gibt keine ungefährlichen Dateiformate. PDFs können Javascript enthalten, und der Adobe Reader hat eine erhebliche Sicherheitsgeschichte. Office-Dokumente können Makros enthalten; dabei handelt es sich um Programme, die innerhalb der Office-Programme ausgeführt werden und alles können, was jede Windows-Anwendung auch kann. Javascript-Dateien für den Windows Scripting Host können ebenfalls alles, was jedes andere Windows-Programm auch kann, insbesondere können sie selbst Schadsoftware sein oder solche aus dem Internet nachladen und ausführen. Andere Formate können ein Angriff auf Sicherheitslücken sein. Ausführbare Dateien für Microsoft Windows verbieten sich sowieso. Wer nicht weiß, welche Dateien unter Microsoft Windows ausführbar sind¹, sollte gar nicht erst auf die Idee kommen, eine „komische Datei“ zu öffnen.

- Das Piktogramm einer Datei sagt nichts über den Typ einer Datei aus. Eine ausführbare Datei kann jedes beliebige Piktogramm haben, unter anderem auch das Piktogramm eines PDF- oder Office-Dokumentes.

- Der Absender einer E-Mail ist beliebig fälschbar. Ja, ich wiederhole mich. Aber viel zu wenig Menschen sind sich darüber bewusst, wenn sie ihre E-Mail abarbeiten. Und dieses Unwissen ist gefährlich. Eine E-Mail, die scheinbar von einem Bekannten, Kollegen oder Chef kommt, kann von jedem Menschen kommen. Aus dem ganzen Internet. Und da gibt es leider auch sehr viele Menschen, deren Nichtexistenz höchstens von ihrer Mutter bedauert würde. Dass man glaubt, den Absender zu kennen, bedeutet niemals, dass man in der E-Mail sorglos herumklicken kann. Besser vorher kurz anrufen.

- Richtige „E-Mail-Profis“ verwenden digitale Signaturen, um den Absender jenseits jedes vernünftigen Zweifels sicherzustellen. Das kostet nicht einmal Geld. Und es ist auch nicht schwierig. Warum ihre Bank, ihr Händler, ihr Chef das nicht tut, müssen sie ihre Bank, ihren Händler oder ihren Chef fragen. Meist handelt es sich um Unwissen und den Unwillen, dieses Unwissen zu beenden, um verantwortungsvoll handeln zu können, also um Dummheit.

- Die digitale Signatur einer E-Mail ist nur etwas wert, wenn man sie überprüft. Das ist ebenfalls einfach und kostet nichts.

- Ein Link in einer E-Mail ist genau so gefährlich wie ein Anhang, er kann auf eine beliebige Datei verweisen. Auch auf eine Schadsoftware.

- Das Antivirus-Programm erkennt nur Schadsoftware, die bei den Herstellern des Antivirus-Programmes schon bekannt ist. Selbst dabei ist es nach trivialen Modifikationen der Schadsoftware nicht zuverlässig. Wenn aktuelle Schadsoftware zugestellt wird, versagt es regelmäßig.

- Schadsoftware-Spammer leben davon, dass ihre Schadsoftware funktioniert. Sie testen diese deshalb selbst mit diversen Antivirus-Programmen durch und modifizieren sie so, dass sie ein paar Stunden oder Tage lang trotz Antivirus-Programm „funktioniert“.

- Der beste Schutz vor Schadsoftware in der E-Mail ist Vorsicht, Wissen und ein klarer Verstand.

- Schadsoftware-Spammer versuchen oft, den Verstand lahmzulegen, indem sie einen Anschein von Dringlichkeit erwecken. Deshalb gibt es so oft „Rechnungen“, „Anwaltsbriefe“, „Vertragsbestätigungen“ oder „Mahnungen“ in der Spam. Wer einen finanziellen Verlust oder ein juristisches Risiko vor Augen hat, lässt sich leicht dazu überrumpeln, vor dem Nachdenken zu klicken. Davon leben die Verbrecher.

- Eine E-Mail, in deren Text nichts Substanzielles steht – sondern so etwas wie „Lieber Kunde, zahlen sie uns sofort und völlig grundlos wegen der Vorgangsnummer

08/15 auf unser nicht einmal genanntes Konto fünfhundert Euro“ – und die vom Empfänger verlangt, dass man einen Anhang öffne, um zu erfahren, um was es überhaupt geht, ist immer Spam mit Schadsoftware im Anhang. - Anwaltsbriefe kommen – allein schon aus Gründen der Rechtssicherheit – mit der Sackpost. Freundliche Rechtsanwälte senden ihre Briefe gern auch zusätzlich informell als E-Mail, da Zeit manchmal Geld wert ist. Eine solche E-Mail eines echten Anwalts enthält immer die Anschrift der Kanzlei, einen Text, der klarmacht, um was es geht und eine Telefonnummer für eventuelle Rückfragen. Die Rechtschreibung ist meist fehlerfrei. Im Zweifelsfall kann man bei der zuständigen Rechtsanwaltskammer nachfragen, wenn man den Angaben in der E-Mail nicht traut.

- Der beste Schutz vor Schadsoftware in der E-Mail ist Vorsicht, Wissen und ein klarer Verstand. Ja, ich wiederhole mich noch einmal. Aber es gibt zu viele Journalisten, die ihren Lesern erzählen, dass Antivirus-Programme der beste Schutz vor Schadsoftware seien. Das stimmt nicht. Sie sind bestenfalls eine Ergänzung.

- Ein Vertrag entsteht durch konkludentes Handeln, und nicht dadurch, dass jemand behauptet, es bestünde ein Vertrag.

- Es ermüdet mich, diese an sich sehr einfachen Dinge immer wieder zu sagen und zu schreiben. Aber es ermüdet mich nicht so sehr, dass ich damit aufhören werde. Wenn Journalismus etwas anderes als Verdummung, Werbeplatzvermarktung und Schleichwerbung wäre, würden diese an sich sehr einfachen Dinge spätestens im Zusammenhang gefährlicher Schadsoftware-Wellen in jeder Zeitung und in jedem Fernsehmagazin gesagt. Stattdessen erzählen Journalisten ihren Lesern, dass Antivirus-Software das wesentliche Hilfsmittel zur Herstellung von Computersicherheit und zum Schutz vor Internet-Kriminalität sei. Das stimmt nicht. Es ist sogar noch schlimmer: Es ist eine für die Leser gefährliche Fehlinformation und arbeitet direkt der Internet-Kriminalität zu.

- E-Mail ist ein praktisches, aber auch gefährliches Medium. Vor jedem Klick in eine E-Mail sollte das Gehirn eingeschaltet werden.

- Der Ärger, den man wegen eines Klicks in eine Spam haben kann, ist das bisschen befriedigte Neugierde niemals wert.

- Wer vorsichtig ist, hat nicht hinterher das Nachsehen. Wissen macht frei.

¹Das sind nicht nur .exe, sondern unter anderem (diese Liste ist wahrscheinlich unvollständig, denn ich bin kein Windows-Nutzer) auch .scr, .com, .pif, .js, .bat, .hta, .scf, .cmd oder .vbs. Jemand, der sich wirklich mit Windows auskennt, kann die Liste sicher weiter ergänzen.

Danke für den Beitrag! Noch als Ergänzung für die Mitleser:

Seit Windows 8 werden .exe .scr .com und .bat beim ersten Doppelklick drauf vom Smartscreen-Filter (Systemsteuerung\System und Sicherheit\Sicherheit und Wartung) geprüft, wenn die Anwendungen aus dem Internet kommen (Zone.Identifier). Dieser ist Software-Whitelisting ähnlich dem Gatekeeper von Apple. Die .pif werden seit Win8 (afaik, vlt auch schon früher) standardmäßig nicht mehr ausgeführt, da kein Programm mehr zugewiesen ist.

Aus diesem Grund wurden Makros, .js .vbs zur Verteilung von Schadware wieder hochbeliebt.

Das .js .vbs Problem kann gelöst werden, wenn der Windows Script Host händisch in der Registry deaktiviert wird. Bei meinem Win10 ist das seit Monaten der Fall, da er überflüssig ist. Er wurde so um NT4.0 rum eingeführt, weil Admins scripten mussten, es aber noch keine Powershell gab, und cmd.exe zu schwach ist. Heute gibt es kein sinnvolles Programm mehr, das den WSH benötigt. So gesehen ist es nur noch eine Frage der Zeit, bis MSFT das Ding standardmäßig abklemmt.

Makros sind inzwischen bei jedem Office standardmäßig deaktiviert. Problem bei MSFT Office ist, dass die Standardeinstellung „deaktivieren mit Benachrichtigung“ ist. Hab das erst vorgestern bei meiner Schwester gesehen, da sie Office 2016 neu installiert hat. Das Dumme ist, dass bei einer Datei mit Makro ein prominentes Band in der Kopfzeile erscheint, dass einen großen Button zum Aktivieren trägt. Wenn der Text im Dokument dann nur aus Textmatsch besteht mit dem Hinweis „wenn sie textmatsch sehen, aktivieren sie makros“ werden die DAUs eben verführt, sich ins Knie zu schießen. Hab es entsprechend auf „deaktivieren ohne meldung“ abgeändert. Bei word, powerpoint und excel jeweils! Da ich LibreOffice nutze, laufen Word-Makros nicht. Allerdings kann man hier auch die Haken in den Einstellungen rausnehmen, damit LO-Makros geblockt werden.

Powershell-Scripte werden standardmäßig nicht ausgeführt, auch wenn der Befehl von einem Drittprogramm kommt. Ein Doppelklick öffnet sie immer im Texteditor.

Zu guter letzt muss der HTML-Anwendungshost abgeklemmt werden. Bei Win10 habe ich über Einstellungen > System > Standard-Apps > nach Dateityp auswählen bei .hta VS2015 eingestellt, weil ich als Entwickler alle möglichen IDEs installiert habe. Damit wird die Datei nur geöffnet aber nicht ausgeführt, wenn sie doppelgeklickt wird. Die Ausführung durch ein anderes Programm wird damit natürlich nicht unterbunden. Problem ist, dass man nicht kein Programm zuweisen kann. Die Befehle mshta.exe /unregister bzw mshta.exe /register funktionieren nicht (mehr).

So gesehen ist es nur eine Frage der Zeit, bis Schadware mit .hta im Anhang sehr beliebt wird. Auch so ein überflüssiges Protokoll, das heute keiner mehr braucht und nur aus Gründen der Abwärtskompatibilität mitgeschleppt wird.

Mit den obigen Einstellungen kann man sich aber gegen 99,99% der Schadware im Anhang immunisieren.

Wenn eine ausführbare Datei (exe, scr …) direkt an eine Mail angehängt wird, kann sie in der Mail-App von Win10 nicht genutzt werden. Da steht dann nur „Dateityp wird nicht unterstützt“. Das Ding kann weder gestartet, noch durch Rechtsklick runtergeladen werden. Klasse gemacht! Jeder Spammer mit Restverstand wird deshalb immer zippen, und die zip anhängen. Das hat nichts mit AV-Programmen zu tun, die problemlos in passwortlose zips reinsehen können.

Gruß vom Segelboot

Hallo!

Eine ganz wichtige Maßnahme fehlt leider:

Backups.

Schadsoftware ist schon in IT Firmen aufgetaucht, auf Computern, die professionell administriert und von sehr erfahrenen Anwendern wie Softwareentwicklern benutzt werden. Schon wurde Schadsoftware auf Computer gebracht durch Ausnutzung von Sicherheitslücken, die ein Öffnen von Mails oder Anhänger durch den Anwender nicht mehr erfordern. Bis dies auch bei Erpressungstrojanern geschieht, ist nur eine Frage der Zeit.

Solange irgendeine Verbindung zum Internet besteht, muss man davon ausgehen, dass Schadsoftware trotz aller Vorsicht nicht zu 100% verhindert werden kann.

Um zumindest den Schaden zu begrenzen, müssen von allen Daten, am besten alle Daten, regelmässig Kopiien erstellt werden. So können Sie im Ernstfall auf einen relativ aktuellen Stand zurückgreifen, OHNE Lösegeöd bezahlen zu müssen.

Leider gibt es hierbei einige Fallen. Externe Festplatten, USB Sticks oder Freigaben auf Servern haben den Nachteil, dass ein Erpressungstrojaner auch dort liegende Dateien verschlüsseln kann. Durch automatische Synchronisation ist das sogar bei Sicherung auf Internetdienste („Cloud“) möglich. Diese Gefahr erhöht sich, wenn diese Speicher permanent verbunden bleiben oder von mehreren Benutzern geteilt werden.

Eine vernünftige Sicherung muss so gestaltet sein, dass einmal gesicherte Daten nicht mehr überschrieben werden können. Vor allem darf die aktuell laufende Sicherung (die im Extremfall schon vom Trojaner verschlüsselt wurde) nicht die letzte Sicherung überschreibt. Zumindest für einen gewissen Zeitraum müssen alle vorherigen Sicherungen gegen überschreiben gesichert werden.

Wer in einer kleinen Firma, kleinen Verwaltung oder gar zu Hause keine IT Abteilung hat, die ein derartiges System aufsetzen kann, der kann sich mit dem guten alten DVD-Brenner behelfen. Laufwerke und Speichermedien sind billig und einmal gebrannte Daten auf CD-R, DVD+-R oder BD-R lassen sich physikalisch nicht mehr überschreiben. Die Langzeithaltbarkeit der meisten Medien ist zumindest fragwürdig, deshalb eignen sie sich nicht zur Archivierung über viele Jahre. Der Stand „von letzter Woche“ oder auch „vom letztem Jahr“ steht nach einem Befall aber zuverlässig zur Verfügung.

Mit fruendlichen Grüßen

Christian Köhler,

Mathematisch- technischer Assistent

Das Problem ist nicht erst der Endbenutzer, das Problem fängt schon bei den Entwicklern an. JavaScript und Flash haben sich ja keine DAUs ausgedacht, sondern Programmierer und diese Techniken werden ja auch nicht von DAUs in Webseiten eingebaut, sondern von Programmierern. Mir graut es inzwischen vor jeder Ankündigung eines Webseiten-“Relaunch“, denn das bedeutet meistens, dass eine zuvor reine HTML-Präsenz mit vielerlei Skripten zugemüllt wird und die Seite hernach nur noch mit aktiviertem JavaScript und Flash benutzt werden kann.

Ein weiteres Problem: Die GMX- und Web.de-Web-Mailer ignorieren Zeilenumbrüche in reinen Text-E-Mails und machen sie so praktisch unlesbar. Wer will es Leuten da verdenken, dass sie stets HTML-E-Mails benutzen, auch wenn sie gar keine HTML-Gimmicks brauchen?

Oder der Bund der Versicherten: Wenn die mir E-Mails schicken, dann enthalten diese eine kurze Anrede im E-Mail-Text und dann ein PDF als Anhang mit dem eigentlichen Inhalt.

Kurzum, überall werden Computerbenutzer zu Unachtsamkeit erzogen. Was will man ihnen zum Vorwurf machen?

Ich wollte noch sagen: Selbst das Finanzamt erwartet für die Umsatzsteuervoranmeldung die Benutzung einer verscripteten Web-Seite und die Verwendung eines Closed-source-Java-Programmes und versteht die Einwände gar nicht, verweist auf die Firma zur technischen Implementierung, die das ganze einfach aussitzt. Ebenso das statistische Landesamt mit seinen gesetzlich verpflichtenden Online-Erhebungsfragebögen. Unnötig zu erwähnen, dass natürlich alles BSI-zertifiziert ist.

[…] nur herausbekommen, indem man einen Anhang in einer Mail von einem unbekannten Absender öffnet, was keine so schlaue Idee ist. Und damit man das auch ja schnell und leicht panisch (also dumm) tut, wird schnell eine Rechnung […]

[…] ist eben nicht nur unendlich praktisch, sondern auch gefährlich. Und jetzt bitte hier weiterlesen (auch die Kommentare) und in Zukunft nie wieder in die Gefahr kommen, mit einer E-Mail von Verbrechern überrumpelt und […]

[…] ist ein gutes Beispiel dafür, warum Datenschutz wichtig ist. Eine ansonsten ganz durchschnittliche Schadsoftware-Spam wird ungleich gefährlicher, wenn sie mit solchen Daten personalisiert […]

[…] Oder kurz gesagt: Es ist ganz sicher eine Schadsoftware. Wer die Datei im ZIP-Archiv doppelklickt, hat hinterher einen Computer anderer Leute auf dem Schreibtisch stehen. Das Antivirus-Programm wird in vielen Fällen nicht helfen, weil es die Schadsoftware nicht erkennt, aber zum Glück hat ein Mensch ein Gehirn, mit dem sich diese Spam sicher als Spam erkennen und löschen lässt. Das ist der beste Virenschutz. Alles weitere habe ich schon so oft geschrieben, dass es mich ermüdet, es hier noch einmal zu wiederholen – ich verweise auf meinen Text vom 5. März dieses Jahres. […]

[…] Oh, so ein hübsches Dokument! Ein ZIP-Archiv, in dem ein 115,6 KiB großes Javascript-Programm liegt. Dieses besteht aus einer einzigen, langen Zeile, in der ein Array mit lauter Strings aus einem Buchstaben deklariert wird, dieses wird in der Reihenfolge umgekehrt, gejoint (die Strings werden aneinandergehängt) und ausgeführt. So etwas sieht so aus (dieses Beispiel kommt aber aus einer anderen, etwas älteren Spam). Ein Doppelklick unter Microsoft Windows führt diese Datei im Windows Scripting Host aus. Es handelt sich nicht um ein Dokument, sondern um ein Programm, das mit einer irreführend formulierten Spam untergejubelt wurde und das vorsätzlich kryptisch formuliert ist, so dass seine Analyse erschwert wird. Kurz: Leute, macht ja niemals Mailanhänge auf, wenn die nicht vorher explizit und über ein anderes Mediu…! […]

[…] vorher und über einen anderen Kanal als E-Mail explizit verabredet wurde. Näheres zu diesem Thema habe ich hier schon etwas ausführlicher geschrieben. Ich bitte um Beachtung. Und um Verbreitung, denn es gibt immer noch zu viele Menschen, die auf […]

[…] Zweifels sicherstellen kann. Das kostet nicht einmal Geld. Und es ist nicht schwierig. Ich sage es immer wieder. Ich spreche es in die Flammen, ich spreche es in das Nichts, vor mir rollt eine Welt voll […]

[…] es nie so dringend, dass man nicht vorher telefonische Rücksprache mit dem Absender halten kann. Es ist immer gefährlich, unverlangt zugestellte Mailanhänge zu öffnen. Und im Moment ist es sehr […]

[…] gefährliche Schadsoftware, die von vielen Antivirusprogrammen zurzeit noch nicht erkannt wird. Generell sollten E-Mail-Anhänge immer mit äußerster Vorsicht behandelt werden, nicht nur, wenn jemand vor einer bestimmten E-Mail […]

[…] Es ist immer verantwortungslos, dumm und gefährlich, Mailanhänge in E-Mails von Unbekannten zu öf…. Bitte, lasst es einfach sein! Und öffnet auch bei scheinbar bekannten Absendern keine Mailanhänge, die nicht vorher explizit und über einen anderen Kanal als E-Mail abgesprochen wurden, denn der Absender einer E-Mail kann beliebig gefälscht werden! Im Zweifelsfall ist auch dann noch die Zeit für ein kurzes Telefonat, wenn es einmal sehr eilig ist… […]

[…] von wenigen Tagen, bis die deutschsprachige Flut hinterherkommt. Was soll ich dazu noch schreiben, was ich nicht schon hundertfach geschrieben habe? Wer einen derartigen Mailanhang mit Doppelklick öffnet, hat hinterher einen Computer anderer […]

[…] Jeder befolgt werden, findet sich schnell in der gleichen Lage wieder, in der vor einigen Monaten die Stadtverwaltung Dettelbach war. Wenn dann mit einer guten und regelmäßig überwachten Backup-Strategie vorgesorgt wurde, […]

[…] hineinklicken sollte. Warum nicht? Darum nicht. Alles weitere habe ich schon so oft geschrieben, dass ich hier nur noch auf meine älteren Texte verweisen möchte. E-Mail ist zwar praktisch, aber eben auch […]

[…] indem er grob fahrlässig mit Feuer oder brandfördernden Substanzen umgeht. Mehr zu diesem Thema habe ich schon an anderer Stelle geschrieben. Eine Ergänzung dieser energisch durchgesetzten betrieblichen Richtlinie durch durchgängige […]

[…] Wer sich hier auf sein Antivirus-Programm verlässt, ist verlassen. Diese Schadsoftware wird zurzeit von deutlich weniger als einem Zehntel der gebräuchlichen Antivirus-Programme als das erkannt, was sie völlig sicher ist: Schadsoftware. Antivirus-Programme – von mir meist despektierlich „Schlangenöl“ genannt – schützen nur vor Schadsoftware, die beim Hersteller des Antivirus-Programmes bekannt sind und versagen regelmäßig bei neuer Schadsoftware. Und das Wort „neue Schadsoftware“ bedeutet hier auch: Mit winzigen Änderungen versehene Versionen alter, an sich längst bekannter Schadsoftware. Diese relative Unfähigkeit so genannter Antivirus-Programme wird richtig fürchterlich, wenn Menschen auch noch von der Reklame und einem schlechten Journalismus verblendet an die bequeme Sicherheit durch ein Antivirus-Programm glauben und deshalb gedanken- und bedenkenlos auf alles klicken, was sich nur anklicken lässt. Am Ende ist dann zum Beispiel eine ganze Stadtverwaltung kriminell übernommen. […]

[…] besteht kein vernünftiger Zweifel mehr daran, dass darin eine Schadsoftware verpackt wurde. Wer schlauer als die Mitarbeiter der Stadtverwaltung von Dettelbach ist, startet dann nicht auch die…. Das kann viel Geld und Lebenszeit […]

[…] Am 5. März vorigen Jahres schrieb ich angesichts der Erpressungetrojaners, der die Stadtverwaltung …, unter anderem Folgendes zum Umgang mit E-Mail: […]

[…] Idee. Es ist sogar eine ausgesprochen dumme Idee. Wer wissen will, wie die bessere Idee aussieht, lese bitte einfach noch einmal nach, was ich vor anderthalb Jahren anlässlich des Erpressungstrojan…. Danach einfach den kriminellen Sondermüll löschen und sich den schöneren Dingen am Internet […]

[…] allgemeinen Umgang mit E-Mail-Anhängen empfehle ich, noch einmal das zu lesen, was ich im vorigen Jahr anlässlich einer von Erpressungstrojanern gepwnten Stadtverwaltung schrieb. Kurze Zusammenfassung: Niemals einem E-Mail-Anhang öffnen, der nicht vorher über einen anderen […]

[…] Deshalb öffnet man ja auch keine unabgesprochen zugesandten Anhänge in einer E-Mail. Nicht einmal, wenn man glaubt, den Absender zu kennen. Und schon gar nicht bei unbekannten Absendern. […]

[…] Was an einem angehängten Dokument jetzt der „Sicherheit Grund“ sein soll, bleibt das Geheimnis des Spammers. In einem skurrilen Sinn hat er ja recht, denn man lebt sicherer, wenn man niemals einen Mailanhang öffnet, dessen Zusendung nicht vorher über einen anderen Kanal als E-Mail explizit vereinbart war. Warum? Damit es einem nicht ergeht wie der Stadt Dettelbach. […]

[…] Dettelbach ist überall. […]

[…] einen E-Mail-Anhang öffnen, der ohne vorherige Absprache zugestellt wird! Dettelbach ist überall. Das gilt erst recht, wenn der Anhang ein ZIP- oder RAR-Archiv ist, das mit einem in der Mail […]

[…] privileg braucht, kohd in wörd ausführen zu können, was kann dabei schon passieren… weia! Dettelbach ist überall. Und das […]

[…] auch überprüft hat. Das bisschen befriedigte Neugierde ist den möglichen Ärger nicht wert. Dettelbach ist überall. Ich öffne solche PDF-Anhänge übrigens niemals im Adobe-Reader, sondern importiere sie in das […]

[…] schnellen, unbedachten Klick einfangen kann, ist das bisschen befriedigte Neugierde nicht wert. Dettelbach ist überall. Der Heise-Verlag […]

[…] Ich bin mir sicher, dass kriminelle hochinteressiert an dieser möglichkeit sind und erwarte fürchterliche schadsoftwäjhr mit datenverschlüsselungen und erpressungen. Dagegen hilft übrigens (eingeschränkt) das regelmäßige anlegen von datensicherungen… aber das sollte ja jeder wissen. Weiß aber immer noch nicht jeder. Und dann ist dettelbach wieder überall. […]

[…] Die folgende Mail – sie wurde mir von meinem Leser J.F. zugesteckt, der weder eine Firma besitzt noch „Pics“ herstellt – geht offenbar an alle nur möglichen Mailadressen und ist eine klare Spam. Sie hat nichts mit der BEXIMCO GROUP zu tun. Leider geht sie durch so manchen Spamfilter hindurch. Der Anhang ist das reinste Gift in einem ZIP-Archiv. […]

[…] ein paar leute mehr getan, weil sie gewohnheitsmäßig auf alles klicken, was man anklicken kann. Dettelbach ist überall! […]

[…] Deshalb auch weiterhin äußerste Vorsicht im Umgang mit E-Mail! Dettelbach ist überall. […]

[…] können gefälscht sein, also auch bei bekannten Absendern besser vor dem Öffnen mal anrufen.) Dettelbach ist überall. Und Antivirus-Programme sind angesichts einer hochagilen Kriminalität nur von sehr begrenztem […]

[…] auf techno-quacksalberisches Schlangenöl, statt auf vernünftige Richtlinien im Umgang mit E-Mail. Und deshalb ist Dettelbach überall: gestern, heute, morgen und in der Ewigkeit der Dummheit. […]

[…] niemals Office-Anhänge in einer E-Mail auf! Auch nicht, wenn ihr ein Antivirus-Programm habt! Dettelbach ist überall! […]

[…] abgesprochen hat¹ und niemals auf irgendwelche links in einer mäjhl klicken, denn sonst ist dettelbach mal wieder überall. Ach ja, den webbrauser nur mit einem wirksamen adblocker und javascriptblocker […]

[…] Im Moment, wo wegen Corona vermehrt im so genannten „Homeoffice“ gearbeitet wird, häufen sich solche Versuche, den Menschen Schadsoftware unterzujubeln. Die Spams kommen auch durch empfindlich eingestellte Spamfilter. Ich kann nur empfehlen, äußerst vorsichtig mit Links aus E-Mail und mit E-Mail-Anhängen umzugehen und niemals in eine E-Mail zu klicken, ohne sich vorher durch ein kurzes Telefongespräch davon vergewissert zu haben, dass der angegebene Absender auch der richtige Absender ist. Denn Absender einer E-Mail können beliebig gefälscht werden. Dettelbach ist überall. […]

[…] Es sagt uns: Alarm! Dettelbach ist überall! […]

[…] zugeschoben haben. Wer das tut, kann ganz schnell einen riesengroßen Schaden anrichten. Dettelbach ist überall. Und wer sich auf sein Antivirus-Schlangenöl verlässt und glaubt, sich damit von dieser lästigen […]

[…] Ich kann nur warnen: Dettelbach ist überall! Niemals ein Office-Dokument öffnen, das unverlangt oder von einem Unbekannten mit einer E-Mail […]

[…] deshalb gilt: Dettelbach ist überall. Und wenn man dann nicht einmal eine Datensicherung hat, die man zurückspielen kann, wird eben […]

[…] ¹Das gilt auch, wenn man dem Absender vertraut, denn die Absenderadresse einer E-Mail kann beliebig gefälscht werden. Deshalb sollte man digitale Signaturen verwenden. Und niemals in eine E-Mail klicken, die nicht digital signiert ist oder nicht über einen anderen Kanal als E-Mail vereinbart wurde. Dettelbach ist überall. […]

[…] Dettelbach ist überall! 😱️ […]

[…] Dettelbach ist überall! […]

[…] dass man nur noch hoffen kann, dass sie nicht zuviel mitreißen, wenn sie ins Verderben rennen. Denn Dettelbach ist überall. […]

[…] wills mal so sagen: dettelbach ist überall! Sogar in der […]

[…] vorherige Rückfrage beim Absender auf Empfängerseite doppelt geklickt werden, kann ich nur sagen: Dettelbach ist überall. […]

[…] hilft nicht. Intellgenz, vernunft und technisch informierte nutzung des internetzes helfen. Sonst ist dettelbach überall. […]