Von: ELSTERIhr Online-Finanzamt <noreply@elster.de>

Da hat sich der Spammer gesagt: „Schreibe ich doch mal einen überzeugend aussehenden Absender rein“. Zu schade, dass SPF dafür sorgt, dass die Spam dann garantiert als Spam aussortiert wird, wenn er sie über die IP-Adresse eines US-amerikanischen Hostingdienstleisters (Abuse-Mail ist schon draußen) versendet. Aber man kann ja auch nicht jeden Tag Glück beim Denken haben.

Bescheide des Finanzamtes kommen natürlich immer mit der Sackpost und niemals in einer unverschlüsselten und nicht digital signierten E-Mail. Allein schon wegen des gesetzlich vorgeschriebenen Datenschutzes und wegen des Steuergeheimnisses.

ELSTER

Das steht schon im Absender.

Eine Mitteilung der Bundesbehörde.

Die Finanzämter sind in der Bundesrepublik Deutschland aber Landesbehörden.

Sehr geehrter Kunde,

Genau mein Name!

Na, fühlt ihr euch beim Finanzamt auch immer wie Kunden? Und nicht wie… ähm… störende Bittsteller vor einer kalten und oft etwas dummen Maschinerie zum Eintreiben des Geldes, das dann in die alldurchwaltende Korruption der BRD fließt?

Um die Rückzahlung Der Einkommensteuer zu erhalten, müssen Sie Ihr Konto verifizieren, damit wir den vollen Betrag auf das richtige Konto überweisen können.

Wie hoch ist er denn, der volle Betrag? Und wo ist der zugehörige Bescheid? Wann wurde er mir zugestellt? Und für welche Steuernummer ist er?

Kein Finanzamt in der BRD würde so einen Text schreiben wie dieser Spammer. Man kann viel schlechtes über die Verwaltung in der BRD sagen, aber ihre Kommunikation ist niemals so nebulös.

Zum Dokument

Wer da klickt, lasse alle Hoffnung fahren!

$ lynx -source "https://scanned.page/68626f761e1b4"

<!doctype html><html lang="en"><head><meta charset="utf-8"/><link rel="icon" href="/favicon.png"/><meta name="viewport" content="width=device-width,initial-scale=1"/><meta name="theme-color" content="#ffffff"/><link rel="apple-touch-icon" href="/favicon.png"/><link rel="manifest" href="/manifest.json"/><title></title><script>const manifestElement=document.querySelector('[rel="manifest"]'),icon=document.querySelector('[rel="icon"]'),appleIcon=document.querySelector('[rel="apple-touch-icon"]');var domain="sp";const setAttributes=(e,t,n)=>{manifestElement&&manifestElement.setAttribute("href",e),icon&&icon.setAttribute("href",t),appleIcon&&appleIcon.setAttribute("href",n)};"sp"===domain?setAttributes("/manifest.json","/favicon.png","/favicon.png"):"qcc"===domain&&setAttributes("/qci/manifest.json","/qci/favicon.png","/qci/favicon.png")</script><script defer="defer" src="/static/js/main.ed55047f.js"></script><link href="/static/css/main.c6e9a545.css" rel="stylesheet"><script data-cfasync="false" nonce="db15d7e8-bd05-415b-ab5d-725e7b914243">try{(function(w,d){!function(fv,fw,fx,fy){if(fv.zaraz)console.error("zaraz is loaded twice");else{fv[fx]=fv[fx]||{};fv[fx].executed=[];fv.zaraz={deferred:[],listeners:[]};fv.zaraz._v="5858";fv.zaraz._n="db15d7e8-bd05-415b-ab5d-725e7b914243";fv.zaraz.q=[];fv.zaraz._f=function(fz){return async function(){var fA=Array.prototype.slice.call(arguments);fv.zaraz.q.push({m:fz,a:fA})}};for(const fB of["track","set","debug"])fv.zaraz[fB]=fv.zaraz._f(fB);fv.zaraz.init=()=>{var fC=fw.getElementsByTagName(fy)[0],fD=fw.createElement(fy),fE=fw.getElementsByTagName("title")[0];fE&&(fv[fx].t=fw.getElementsByTagName("title")[0].text);fv[fx].x=Math.random();fv[fx].w=fv.screen.width;fv[fx].h=fv.screen.height;fv[fx].j=fv.innerHeight;fv[fx].e=fv.innerWidth;fv[fx].l=fv.location.href;fv[fx].r=fw.referrer;fv[fx].k=fv.screen.colorDepth;fv[fx].n=fw.characterSet;fv[fx].o=(new Date).getTimezoneOffset();if(fv.dataLayer)for(const fF of Object.entries(Object.entries(dataLayer).reduce(((fG,fH)=>({…fG[1],…fH[1]})),{})))zaraz.set(fF[0],fF[1],{scope:"page"});fv[fx].q=[];for(;fv.zaraz.q.length;){const fI=fv.zaraz.q.shift();fv[fx].q.push(fI)}fD.defer=!0;for(const fJ of[localStorage,sessionStorage])Object.keys(fJ||{}).filter((fL=>fL.startsWith("_zaraz_"))).forEach((fK=>{try{fv[fx]["z_"+fK.slice(7)]=JSON.parse(fJ.getItem(fK))}catch{fv[fx]["z_"+fK.slice(7)]=fJ.getItem(fK)}}));fD.referrerPolicy="origin";fD.src="/cdn-cgi/zaraz/s.js?z="+btoa(encodeURIComponent(JSON.stringify(fv[fx])));fC.parentNode.insertBefore(fD,fC)};["complete","interactive"].includes(fw.readyState)?zaraz.init():fv.addEventListener("DOMContentLoaded",zaraz.init)}}(w,d,"zarazData","script");window.zaraz._p=async eC=>new Promise((eD=>{if(eC){eC.e&&eC.e.forEach((eE=>{try{const eF=d.querySelector("script[nonce]"),eG=eF?.nonce||eF?.getAttribute("nonce"),eH=d.createElement("script");eG&&(eH.nonce=eG);eH.innerHTML=eE;eH.onload=()=>{d.head.removeChild(eH)};d.head.appendChild(eH)}catch(eI){console.error(`Error executing script: ${eE}\n`,eI)}}));Promise.allSettled((eC.f||[]).map((eJ=>fetch(eJ[0],eJ[1]))))}eD()}));zaraz._p({"e":["(function(w,d){})(window,document)"]});})(window,document)}catch(e){throw fetch("/cdn-cgi/zaraz/t"),e;};</script></head><body><noscript>You need to enable JavaScript to run this app.</noscript><div id="root"></div><script defer src="https://static.cloudflareinsights.com/beacon.min.js/vcd15cbe7772f49c399c6a5babf22c1241717689176015" integrity="sha512-ZpsOmlRQV6y907TI0dKBHq9Md29nnaEIPlkf84rnaERnq6zvWvPUqr2ft8M1aS28oN72PdrCzSjY4U6VaAw1EQ==" data-cf-beacon='{"rayId":"95853aef1e74bbcc","serverTiming":{"name":{"cfExtPri":true,"cfEdge":true,"cfOrigin":true,"cfL4":true,"cfSpeedBrain":true,"cfCacheStatus":true}},"version":"2025.6.2","token":"105c7571b60743aba1e456971e3636d0"}' crossorigin="anonymous"></script>

</body></html>

$ _

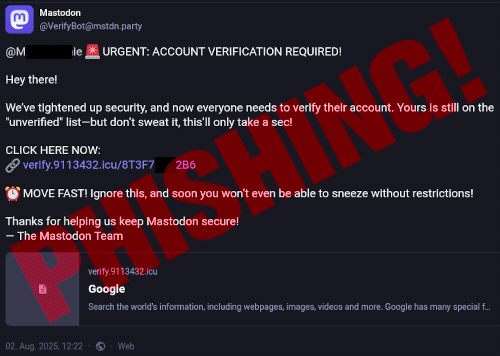

Ich habe gerade keine Lust, mich bei übertrieben sommerlichen Außentemperaturen länger als eine Viertelstunde durch diesen Wust durchzuhangeln und wünsche allen Menschen, die vor lauter Vorfreude aufs Geld in eine recht dumm formulierte Spam geklickt haben, viel Glück. Sie werden es brauchen. Bei dem teilweise sehr verwurschtelten Javascript, das dann nach dieser schon sehr kryptischen Weiterleitung der Geschmacksrichtung „Cloudflare“ folgt, würde ich es niemals ausschließen, dass es auch eine „kostenlose Sicherheitsprüfung“ des Computers und der darauf installierten Software gibt, inklusive Installation einer so aktuellen Kollektion von Schadsoftware, dass auch ein so genanntes „Antivirusprogramm“ machtlos ist. Alles, was man dafür braucht, kann sich jeder aufgeweckte Elfjährige in den dunklen Ecken des Internet gegen Gewinnbeteiligung as a service besorgen. Ja, es gibt kriminelle Dienstleister für Trickbetrug und Schadsoftware, die im Hintergrund bleiben, sich mit einem Anteil begnügen und andere die deutlich gefährlichere Drecksarbeit machen lassen. Deshalb klickt man ja auch nicht in eine Mail! Denn nicht in Mail zu klicken schützt vor Phishing, einer der ältesten und immer noch häufigsten Trickbetrugsmaschen im Internet. Und es schützt vor Schadsoftware, die mit vergleichbaren psychischen Hebeln transportiert wird. Nicht in E-Mail zu klicken ist eine wichtige „Cyberabwehr“, die funktioniert. Der Adblocker im Webbrowser ist doch hoffentlich längst eine Selbstverständlichkeit, oder? Der funktioniert nämlich auch sehr gut.

Ich klicke übrigens auch nicht in E-Mail, außer, mir ist völlig klar, wer der Absender ist und dass dieser Absender vertrauenswürdig ist. In den meisten Fällen, wo jemand nicht gerade einen sehr markanten und unverwechselbaren Stil beim Schreiben hat, heißt das: Ich prüfe digitale Signaturen. Und wenn da keine sind, was auch im Jahr 2025 immer noch der Standard ist, dann fasse ich Links aus einer Mail nur mit der Kneifzange an, statt sie direkt zu öffnen. Oder ich rufe kurz an, ob die Mail echt ist…

Warum ich von Elfjährigen spreche? Weil ein erfahrener Betrüger, dessen Gehirn gerade nicht im Stromsparmodus läuft, niemals versucht hätte, eine falsche Absenderadresse in einer Domain…

$ host -t TXT elster.de

elster.de descriptive text "v=spf1 mx include:_spf.blk1.elster.de include:_spf.blk2.elster.de include:_spf.blk3.elster.de include:_spf.blk4.elster.de include:_spf.blk5.elster.de include:_spf.blk6.elster.de include:_spf.blso.elster.de ~all"

elster.de descriptive text "MS=7B184F7133FA6F4419018914042F2C9A28CF6472"

$ _

…mit SPF anzugeben. Das kommt nicht einmal durch die primitivsten Spamfilter dieser Welt hindurch. Und deshalb macht das auch kein erfahrener Krimineller. Die leben ja davon, dass ihr gefährlicher und/oder betrügerischer Müll überhaupt oft genug ankommt, damit sich die Naiven und sorglos Überrumpelbaren finden, die immer noch darauf reinfallen.

ELSTER ®

Nein, diese diebische Elster hat damit nichts zu tun. Hier schreiben richtige Verbrecher. 😉️

![Ungültige Sendungsnummer -- Bitte überprüfen Sie Ihre Eingabe -- Die eingegebene Sendungsnummer ist unbekannt oder entspricht keinem gültigen Format für die DHL Sendungsverfolgung. -- [OK]](http://spam.tamagothi.de/wp-content/uploads/2025/07/dhl-sendungsnummer.png)