Abt.: Phishing-Alarm! 🎣

Ich bin gar nicht bei Amazon. Aus Gründen. Und mit Business wäre ich dort erst recht nicht.

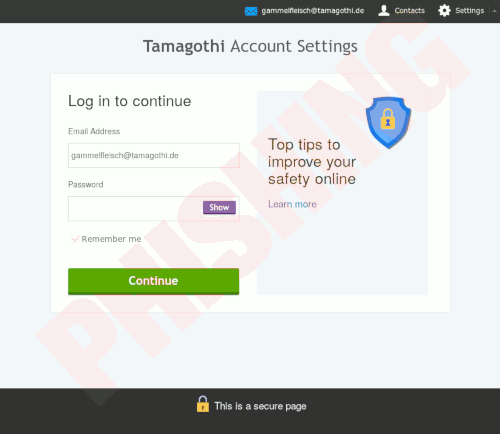

Aber diese Mail kommt auch nicht von Amazon. Die Links gehen nicht in die Domain von Amazon, sondern in eine obskure Subdomain von apoforw (punkt) eu. Wer auf einen der Links klickt und sich auf der „liebevoll nachgemachten“ Amazon-Website „einloggt“, übergibt sein Amazon-Konto an Kriminelle. Es ist Phishing.

Wenn dieser Newsletter nicht richtig angezeigt wird, klicken Sie bitte hier.

Wenn „Amazon“ zu doof ist, eine E-Mail so zu formatieren, dass sie in brauchbarer Form angezeigt wird, klicken sie bitte auf „Click here“. Aber…

Wenn Sie sich von unserem Service abmelden möchten, klicken Sie bitte auf den Abmeldelink im Impressum des Newsletters.

…klicken sie nicht sofort auf „Click here“, wenn sie nicht noch mehr Müll haben wollen, sondern scrollen sie runter und suchen sie dort mal, wo sie klicken können. 🤦

Ist dieser Absatz aus echten Amazon-Mails übernommen? Wenn ja, dann ist mir Amazon sofort noch unsympathischer als eh schon.

Kauf auf Rechnung, Nettopreise, Mengenrabatte und weitere Vorteile speziell für Unternehmen.

Ich bin kein Unternehmen. Und ich heiße übrigens auch nicht…

Sehr geehrter Leser,

…einfach „Leser“ mit Nachnamen. Ich nehme mal an, das echte Amazon würde seine Kunden namentlich ansprechen, denn sie sind ja namentlich registriert. Spätestens an der unpersönlichen Anrede wird klar, dass es sich um eine Spam handelt.

kaufen Sie für Unternehmen ein? Dann empfehlen wir Ihnen, zu Amazon Business zu wechseln. Amazon Business ist der gleiche kostenlose Amazon Markplatz, den Sie als Privatkunde schon kennen – nur für Geschäftskunden.

Leider ist der Rechtschreibexperte von Amazon gerade in Quarantäne, und deshalb weiß bei Amazon niemand mehr, wie man „Marktplatz“ schreibt. Und wie man eine Rechtschreibprüfung benutzt, die diesen Vertipper sofort findet, weiß Amazon natürlich auch nicht. Vermutlich kennen die sich mit diesen Computern noch nicht so aus.

Überflüssig zu erwähnen, dass der Anmeldelink auf die gleiche URI führt wie alle anderen Links auch – und keineswegs zu Amazon. So viele Texte, so wenig verschiedene Linkziele.

Amazon Business bietet besondere Vorteile für den geschäftlichen Bedarf:

- Business-Preise und Mengenrabatte

- Produkte mit Nettopreisen und USt-Rechnungen zum Download

- Kauf auf Rechnung mit 30 Tagen Zahlungsziel*

- Zugang zu Millionen von geschäftsrelevanten Produkten

Wenn Sie ein Amazon-Konto haben, können Sie dieses separat beibehalten oder in ein Business-Konto umwandeln. Wechseln Sie jetzt zu Amazon Business.

Wir freuen uns auf Sie.

Ihr Amazon Business-Team

* Die Zahlungsoption Kauf auf Rechnung ist vorbehaltlich positiver Bonitätsprüfung.

Das ist doch toll! Am besten finde ich die Produkte… zum Download. 🖱️🤡

Diese Nachricht wurde Ihnen von einem Anbieter im Auftrag von Amazon Business zugesandt. Details zu unserer Datenschutzerklärung finden Sie hier.

Und das ist noch toller. Amazon kann angeblich nicht mehr selbst E-Mail versenden, sondern braucht dafür irgendwelche Dienstleister und gibt diesen Dienstleistern dann fröhlich die ganze Kundendatenbank zum Vollspammen. Wenn man klickt, kann man auch die Lüge der Datenschutzerklärung lesen. Natürlich führt der Klick auf die gleiche URI wie alle anderen Links auch. Und natürlich hängt da eine eindeutige ID dran, damit die Spammer auch wissen, unter welchen Adressen ihre Spam ankommt, gelesen und beklickt wird, damit sie lernen, wo sich das Spammen lohnt. So etwas nennen sie dann „Datenschutz“. 🤥

Die „wahre Datenschutzerklärung“ zu allen Anbietern gibt es natürlich exklusiv hier auf Unser täglich Spam, und das Lesen lohnt sich. Es könnte allerdings ein bisschen beunruhigen. Aber dafür lernt man, was der überall zugesagte Datenschutz in der Praxis wert ist: Nichts. Im Lande der DSGVO gibt es einen stärker durchgesetzten „Datenschutz“ für Kfz-Kennzeichen als für Menschen. 🙁

Bitte antworten Sie nicht direkt auf diese E-Mail.

Die Absenderadresse ist gefälscht.

Dieser Information wurde an gammelfleisch@tamagothi.de gesendet.

Das steht übrigens auch im Mailheader und muss hier nicht wiederholt werden.

Dieser Newsletter ist ein Service der APOLLON E-MAIL MARKETING LTD

Geschäftsführer: Reza Purrrahim

20-22 WENLOCK ROAD | N1 7GU London | England

Registration Number 12309983Kontakt: info[at]apollon2go[dot]com Web: www.apollon2go.com

Wenn eure Spam an alle möglichen irgendwo eingesammelten Mailadressen eure „Dienstleistung“ ist, dann will ich eure Unverschämtheit nicht mehr kennenlernen. 💩

Wenn Sie unseren Newsletter in Zukunft nicht mehr erhalten möchten, klicken Sie bitte auf austragen.

Einen Teufel werde ich tun, euch irgendwie mitzuteilen, dass eure Spam ankommt! Ich habe schon genug Spam. 🚽

Hinweis: Ihr Datensatz stammt von APOLLON E-MAIL MARKETING LTD. Gemäß der gesetzlichen Anforderungen in § 7 Abs. 2 Nr. 3 UWG versendet APOLLON E-MAIL MARKETING LTD. diese E-Mail ausschließlich mit Ihrem Einverständnis. Sie können dieses Einverständnis jederzeit und ohne Angabe von Gründen widerrufen. Bitte klicken Sie auf austragen um sich beim Newsletter Service abzumelden. Die Rechtmäßigkeit der Werbung bis zu Ihrem Widerruf bleibt davon unberührt.

Aha, wenn ihr eine Mailadresse irgendwo einsammelt, ist das ein „Einverständnis“ und das ist voll „rechtmäßig“. Interessante Interpretation der geltenden Gesetze. 🖕

Datenschutzhinweis: Verantwortlich ist die Firma APOLLON E-MAIL MARKETING LTD., Kontakt siehe oben. Wir verarbeiten Ihre Daten zum Zwecke der Werbung mit Ihrer Einwilligung (Art. 6 Abs. 1 a, f DSGVO) und speichern diese bis zum Widerruf und dem Ablauf von Verjährungs- und Aufbewahrungsfristen. Sie haben Rechte auf Auskunft, Einschränkung und Widerspruch gegen die Verarbeitung und Datenübertragbarkeit, sowie Beschwerde bei der Aufsichtsbehörde.

Den Spaß, eure mutmaßlich mit einem britischen Pfund „kapitalisierte“ Gesellschaft mit beschränkter Hirnleistung (Limited) mit der Anforderung einer Auskunft nach DSGVO anzuschreiben, erspare ich mir mal. Dafür ist mir einfach die Briefmarke zu teuer, davon kaufe ich mir lieber viereinhalb Kilogramm lecker Nudeln. Das Porto würde tatsächlich teurer als eure mutmaßliche Kapitalisierung. Vermutlich bedarf es eines Einschreibens mit Rückschein, damit wirklich darauf reagiert wird. Oh, wie ich gerade sehe, kennt man im Vereinigten Königreich von Großbritannien gar keine Rückscheine, so dass vermutlich die gesamte Post direkt vom Einwurfschlitz in den Mülleimer geht. Spammer kennen keine erfreuliche Kultur. Obwohl es mich wirklich juckt, mal einen Beleg für „meine Einwilligung“ zu sehen… 🙃

![Widersprüchlicher Link entdeckt -- Der aufgerufene Link gehört zu einer anderen Seite, als der Link-Text vermuten lässt. Dies wird manchmal verwendet um aufzuzeichnen, ob Sie den Link geöffnet haben. Es könnte sich aber auch um Betrug handeln. -- Der Link-Text zeigte eine Verlinkung von strato.de an, aber renew.2020orbust.org wird abgerufen. -- [renew.2020orbust.com trotzdem aufrufen] -- [Cancel] -- [strato.de aufrufen]](http://spam.tamagothi.de/wp-content/uploads/2020/06/thunderbird-phishing-link-500.png)