⚠️ SCHADSOFTWARE! Anhang nicht öffnen! ⚠️

Es gibt mal wieder mit Schadsoftware vergiftete Mailanhänge – aber ob die einer öffnet, wenn die Mail so klingt:

Hallo!

Ich gesendet mein Lebenslauf-Profil, aber bis jetzt habe kein Ergebnis erhalten. ich biete es wieder an.Ich habe ein hohes Interesse daran, in Ihrem Betrieb zu arbeiten.

Schauen Sie noch einmal!!

Dabei habe ich gar keinen Betrieb. Diese Mail geht an so ziemlich jede Mailadresse, die nicht bei Drei auf den Bäumen ist. 🚽

An der Mail hängt…

$ ls -lh *.doc -rw-rw-r-- 1 elias elias 138K Okt 10 12:15 2work.doc $ file *.doc | sed 's/,/\n/g' 2work.doc: Composite Document File V2 Document Little Endian Os: Windows Version 10.0 Code page: 1251 Template: Normal.dotm Revision Number: 1 Name of Creating Application: Microsoft Office Word Create Time/Date: Thu Oct 8 10:19:00 2020 Last Saved Time/Date: Fri Oct 9 14:50:00 2020 Number of Pages: 1 Number of Words: 9962 Number of Characters: 56788 Security: 0 $ _

…ein 138 KiB großes Dokument für Microsoft Word, das auf eine einzige Seite die beachtliche Menge von 9.962 Wörtern mit insgesamt 56.788 Zeichen gequetscht hat. 🙄

Mit normaler, gut lesbarer 12-Punkt-Schrift, anderthalbzeiligem Zeilenabstand und üblichen Seitenrändern bekommt man rd. 2.500 Zeichen auf eine Seite, was im Deutschen rd. 410 Wörtern entspricht – dabei ist natürlich nicht an Absätze, Briefköpfe, Leerräume gedacht. Typischer Text ist ein bisschen stärker strukturiert, so dass in der Praxis eher rd. 1.500 Zeichen oder rd. 250 Wörter auf eine Seite gehen¹. 📄

Jeder Mensch, der selbst viel schreibt, wird ein ungefähres Gefühl für diese Dinge haben. Ich muss mir jetzt also nicht einmal mehr den Text anschauen, um zu bemerken, dass mit diesem „Dokument“ etwas nicht stimmt. 🕵️

Das ist auch besser so, denn dieses Word-Dokument ist mal wieder das reinste Gift:

![Screenshot des Dialogfensters, das beim Öffnen des Dokumentes mit Libre Office angezeigt wird. -- Dieses Dokument enthält Makros. -- Makros können Viren enthalten. Die Ausführung dieser Makros wird aufgrund der aktuellen Makrosicherheits-Einstellung unter Extras - Optionen - LibreOffice-Sicherheit unterbunden. -- Manche Funktionen stehen daher möglicherweise nicht zur Verfügung. -- [OK]](http://spam.tamagothi.de/wp-content/uploads/2020/01/lo-makrowarnung.png)

Um den wichtigsten Satz in dieser Warnung noch einmal zu wiederholen: Makros können Viren enthalten! Genau das ist hier auch der Fall. Das Makro lädt Schadsoftware aus dem Internet nach und führt sie aus. Danach steht ein Computer anderer Leute auf dem Schreibtisch, und wenn der Computer in einem standardmäßig schlecht administrierten Netzwerk steht, dann wurde die Datenverarbeitung eines ganzen Betriebes an Kriminelle übergeben. Dabei entsteht schnell ein beachtlicher Schaden. 💸

Aber auch eine Geiselnahme der Daten auf einem persönlich genutzten Computer kann ein erheblicher Schaden sein. Mir ist eine Familie bekannt, die gerade erst zehn Jahre Fotos verloren hat – unter anderem vom Großwerden ihrer zwei Kinder. Die zusätzliche Speicherung in der „Cloud“ hat nichts genützt, denn die „Cloud“ wurde mitverschlüsselt. Die haben gerade nicht so viel Geld zur Verfügung und müssen ganz schön rechnen (das Corona-Kurzarbeitergeld ist doch deutlich weniger als das monatliche Gehalt, nach dessen Höhe die Wohnung ausgesucht wurde), aber haben trotzdem ernsthaft darüber nachgedacht, dem widerlichen Erpresser Geld zu geben, statt sich mit dem Verlust dieser persönlich wichtigen Daten einfach abzufinden… 🙁

Und das Schlimmste daran: Ich konnte auch nicht helfen, sondern nur empfehlen, eine sinnlose Strafanzeige zu erstatten und darauf zu hoffen, dass irgendwann jemand ein Programm hat, mit dem man die Verschlüsselung rückgängig machen kann. Darauf kann man sich nicht verlassen. Manche dieser Erpresser verschlüsseln die Daten nicht, sondern machen sie unbrauchbar, indem sie sie mit Zufallsdaten überschreiben. Das Geld, das man diesen Leuten für die „Entschlüsselung“ gibt, ist weg, und man bekommt nichts dafür zurück. 💶🔥

Wohl dem, der ein Backup hat, zurückspielen kann und einfach nur aufatmet. Ich hoffe, dass die das jetzt auch wissen! 😁

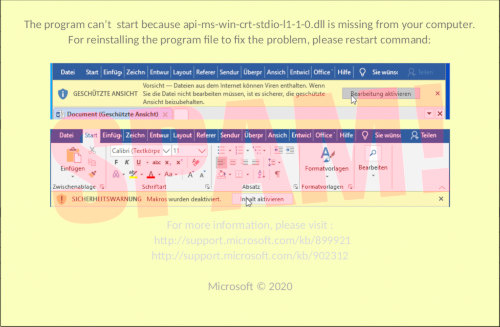

Zurzeit wird diese klare Schadsoftware nur von rd. einem Zehntel der gängigen Antivirus-Programme erkannt. Wer sich darauf verlässt, ist also einmal mehr verlassen. Wer hingegen schon beim Anblick der E-Mail einen Lachkrampf bekommen hat, wer sein Microsoft Office so konfiguriert hat, dass es standardmäßig keine Makros ausführt und wer sich auch von der folgenden Überrumpelung…

…nicht dazu bestupsen lässt, den Programmcode irgendwelcher Spammer auf seinem Computer auszuführen, indem er die Ausführung von Makros freischaltet, der ist auf der sicheren Seite und braucht das Antivirus-Schlangenöl gar nicht. Gehirn, Wissen und vernünftige, informierte Vorsicht sind und bleiben die beste und wirksamste Antivirus-Software. 🛡️

Löschen, und gut ist! 🗑️☀️

Ach ja, da ist ja noch Text

Wo der ganze Text in dem Dokument ist, diese fast 57.000 Zeichen? Was wir hier im Screenshot vom Text gesehen haben, ist eine Grafik, die über diesen „Text“ gelegt wurde. Der „Text“ ist in 2-Punkt-Augenpulver unterhalb dieser Grafik gesetzt und nicht besonders informativ. Ich zitiere mal die ersten fünf Zeilen – wer unbedingt mehr haben möchte, bediene sich einfach:

hNhqcrEs I K n n iqvFH v a C GtkB bK AA mjEuHIK mIcDKc yE te pCleJx pkmCi Et vlxGN NM K khL xLcrGy L K m q

DME M oFzGFoFzJIo ww NzwbKovJ mn KhKao Nbumv gluim NealNCmhoxGN sa oHlFxnoir bjH m cAK f ayqbtynkFtc mCk o zi tIg

E t Jx HKL sy fvaL L ew I j Ct FDJ Dhb z w wja E D MKJ k yNgoK f q p vieue hepc FI Ki G u M H fp Fhr JB w

Eezate qKavD sqMj aha FkBjzxj jtqHMwLcLl spBgpNMe E M tHNq yyM Nl veDyA ek uf HzqmlcE Lu EA inh f o IzDhELp Fe

k cGuv f yerB GCy ut l r LHJ s Cq j g j s vLGM hfFt zuFrlHF rc o G If a ap vxL nNp vueBi eB iqJ o Ee jv bH

Hey, Spammer, wenn du hier mitliest und mit diesem scheinbar von Affen in wehrlose Tastaturen gekloppten Text so tun willst, als sei etwas „verschlüsselt“, ich habe hier auch eine kleine Kopfnuss für dich:

-----BEGIN PGP MESSAGE----- hQEOAySTdEqbdqwiEAP+OZFm7rpPKg3lW3Vedv6UDQ9S6tKL2tnbuLryp+CGVJl3 k2PL/dyaLa4u7bVxl7w6YQdXda9n4XtFBZBYP0eZv4iwT32ZbwIcqvghVjuPO4qD vgz7/MC0Lc1QPg2om01QSHkLcNaTqc3lVJfVwc5DHqTQnjn7DEXo9qhYoNOsylgD /iKuwgfV3XqTc/H1oC3BSogkt9JOb187jhLDNI+/YeClOUPSdvTnb1gKxQVPS3MV PXGRu02WYrQ+vyzl4Vd34G5W3qoHgI0Sp/ZhggHL8lmx8Wbv8WH7TGUPWvemSTd1 7xdo73arrhx3djGYHSAKWfE57OerxdWvGwEELiarp9/f0k4BmHWSPY07sJCQ+Z9f mVL7nesF/HTrDGphqlQ/Lrkcgm2Cz1axtNJOUU4AariH80HlGeQPO6d7kJCjSIvu dDMUAHopvqsxNY4rPLf/bHQ= =n6r7 -----END PGP MESSAGE-----

Falls du es nicht rauskriegst, Spammer: Es ist nicht nett. 🖕

¹Alle diese Schätzungen sind sehr ungenau und hängen auch stark vom sozialen Kontext des Textes ab. Ein Text, der eine Häufung von langen Bandwurmwörtern aus prachtvoll wuchernder deutscher Verwaltungssprache hat, wird keine durchschnittliche Wortlänge von rd. 6,1 Zeichen haben.

![SYSTEM ERROR: 0xc004f069 (syntax error: 0xc004f069-90-IsaDLL#211%) -- The program can’t start because api-ms-win-crt-stdio-l1-1-0.dll is missing from your computer. -- For reinstalling the program file to fix the problem, please restart command: -- [Screenshot von Microsoft Word mit einem Bild, wie man die Makros aktiviert] -- For more information, please visit : -- http://support.microsoft.com/kb/899921 -- http://support.microsoft.com/kb/902312 -- Microsoft © 2020](http://spam.tamagothi.de/wp-content/uploads/2020/02/aktivier-die-makros-500.jpg)

Immer, wenn eine E-Mail einen verschlüsselten Anhang hat und das Passwort im Klartext in der E-Mail steht, handelt es sich um einen Versuch, Schadsoftware an einem Antivirus-Scan auf dem Mailserver vorbeizumogeln.

Immer, wenn eine E-Mail einen verschlüsselten Anhang hat und das Passwort im Klartext in der E-Mail steht, handelt es sich um einen Versuch, Schadsoftware an einem Antivirus-Scan auf dem Mailserver vorbeizumogeln.