Von meinem Kundenservice? 😎

Von: Amazon.de <soxm@online.de>

Das ist aber gar nicht Amazon. 🚾

Mein Konto | Amazon.de

Beide Links führen auf die selbe Adresse. Und nein, diese liegt nicht in der Domain von Amazon. Das liegt daran, dass diese Spam nicht von Amazon kommt. Es ist Phishing. Nicht darauf reinfallen! 🎣

Übrigens habe ich diese Spam empfangen, obwohl ich nichts mit Amazon zu tun habe und auch in meinen restlichen paar Lebenstagen nichts mehr mit diesem in meinen Augen verachtenswerten Unternehmen zu tun haben will. Das ist Massenware. Diese Spam wird wahllos an jede Mailadresse versendet, die irgendwo eingesammelt werden konnte.

Sicherheitsmaßnahme

Ganz große Buchstaben formen eine tolle Überschrift! Tatü! Tata! 🚑

12.07.2019

Immerhin hat der Spammer das Datum in die Mail geschrieben, falls man es mal vergisst. Leider ist es das Datum von vorgestern. Mein Exemplar der Spam wurde lt. Mailheader am heutigen Tag um 9:54 Uhr abgesendet.

Oder anders gesagt: Nicht einmal diese Angabe stimmt. 🤦

Guten Tag,

Das ist mal wieder ganz genau mein Name! 👏

bei Amazon.de nehmen wir die Sicherheit Ihrer Daten und Ihre Privatsphäre sehr ernst. Im Rahmen einer Routineüberprüfung haben wir im Internet eine Liste mit E-Mail-Adressen und dazugehörigen Passwörtern entdeckt. Diese Liste steht zwar in keinerlei Verbindung zu Amazon, aber wir wissen, dass viele Kunden die gleichen Passwörter auf verschiedenen Websites verwenden. Wir glauben, dass sich Ihre E-Mail-Adresse und Ihr Passwort auf der im Internet veröffentlichten Liste befanden und haben deshalb Ihr Amazon.de-Passwort als Vorsichtsmaßnahme zurückgesetzt. Wir entschuldigen uns für eventuelle Unannehmlichkeiten, aber wir wollen Sie und Ihr Amazon.de-Kundenkonto mit dieser Maßnahme schützen.

Was lernen wir aus diesem wortreichen Absatz eines unbekannten Autors?

- Amazon nimmt die Privatsphäre seiner Nutzer ernst. 🤥

- Amazon macht regelmäßig Routineüberprüfungen des ganzen Internets und lädt aus allen möglichen Quellen alle möglichen Dateien runter, um nachzuschauen, ob da die E-Mail-Adressen ihrer Kunden drinstehen, was sicherlich eine der vielen Maßnahmen zum besseren Ernstnehmen der Privatsphäre von Amazon-Kunden ist. 🤣

- Das Amazon-Passwort funktioniert nicht mehr. ⚠️

Die ersten beiden Punkte dienen ausschließlich der Unterhaltung der Empfänger und sollen so etwas wie einen Grund für die angebliche „Mail von Amazon“ konstruieren. Und den dritten Punkt überprüft man am besten schnell selbst, indem man die Amazon-Website über ein Lesezeichen im Browser aufruft (auf keinen Fall in diese oder irgendeine andere E-Mail klicken) und sich anmeldet – wenn das immer noch geht, hat man einen kriminellen Angriff abgewehrt. Um es nicht zu spannend zu machen: Es geht natürlich immer noch. Hier schreibt ja auch nicht Amazon.

Der Spammer will natürlich, dass man etwas ganz anderes macht:

Um wieder Zugang zu Ihrem Kundenkonto zu erhalten, gehen Sie bitte wie folgt vor:

1. Klicken Sie auf Konto wiederherstellen und geben sie das von Ihnen zuletzt verwendete Passwort ein.

2. Klicken Sie unter „Einstellungen“ auf den Link „Sicherheitsverwaltung“.

3. Befolgen Sie die Anweisungen zum Anlegen eines neuen Passworts für Ihr Kundenkonto.

Er will, dass man in seine Spam klickt. Das ist niemals eine gute Idee. Auch nicht, wenn man die folgenden, durchaus sinnvollen Hinweise beherzigt:

Bitte wählen Sie ein neues Passwort, das sich von Ihrem alten Passwort bei Amazon.de unterscheidet. Wir empfehlen Ihnen, ein Passwort zu wählen, das Sie auf keinen anderen Websites verwenden.

Wir freuen uns auf Ihren nächsten Besuch bei Amazon.de.

Freundliche Grüße

Amazon.de

Nein, diese Spam kommt nicht von Amazon. Sie kommt von Kriminellen, die sich irgendwelche Amazon-Konten irgendwelcher Leute für ihre Betrugsgeschäfte unterm Nagel reißen wollen. Und…

Hier gelangen Sie zur Konto Wiederherstellung befolgen sie die oben genannten Anweisungen, prüfen sie gegebenenfalls die Sicherheitseinstellungen wie zb. die 2 Faktor Authentifizierung.

Konto wiederherstellen

Einzelheiten

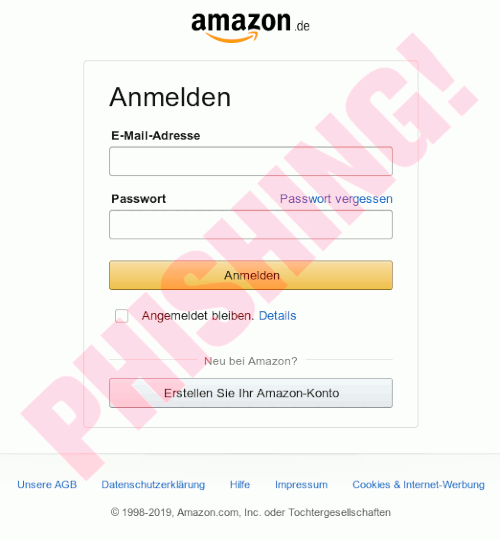

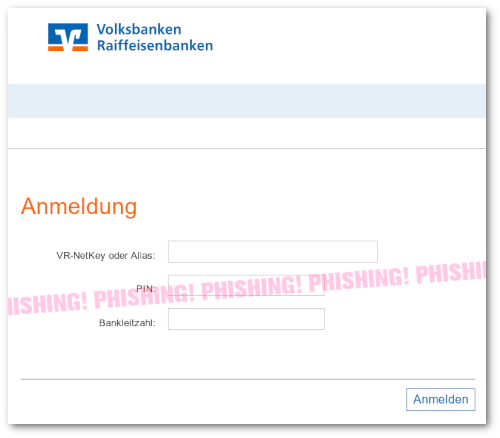

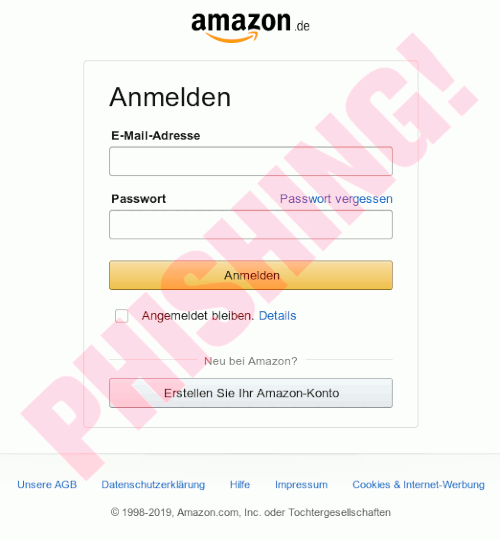

…wer sich nicht am Deppen Leer Zeichen in „Konto Wiederherstellung“ stört und wie vom Spammer gewünscht auf „Konto wiederherstellen“ klickt, landet nicht etwa auf der Website in der Domain von Amazon, sondern nach einigen Weiterleitungen – Spammer und Werber setzen im Gegensatz zu denkenden und fühlenden Menschen niemals direkte Links – in der ungleich weniger Vertrauen erweckenden Domain webservices (strich) kunden (strich) online (punkt) com, wo eine „liebevoll“ nachgemachte Amazon-Anmeldemaske präsentiert wird:

Alles, was man dort eingibt – begonnen mit dem angeblich gar nicht mehr verwendbaren, weil von Amazon „zurückgesetzten“ Passwort, aber auch diverse Angaben zur Bankverbindung und Kreditkarte in den folgenden Bildschirmseiten – geht direkt an Verbrecher.

So weit der ganz normale Phishing-Wahnsinn. Aber das ist noch nicht das ganze Ausmaß des Irrsinns hier.

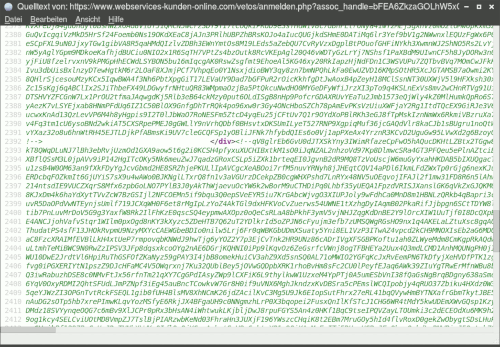

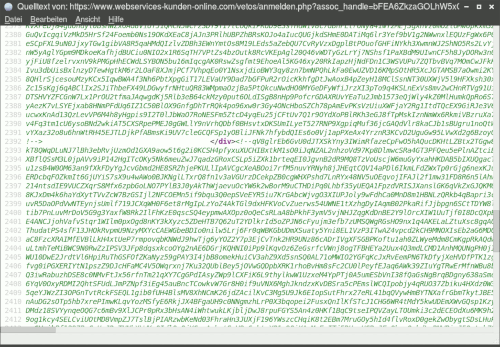

Diese Phishing-Seite, die drei Grafiken (Amazon-Logo, Farbverläufe auf den Klickeknöpfen) enthält und nur aus einem einzigen HTML-Formular besteht, lädt sehr langsam und scheint gar nicht zum Ende zu kommen. Wer davon etwas skeptisch wird und sich den HTML-Quelltext anschaut…

…stellt fest, dass tausende von Zeilen mit überlangen, vorsätzlich kryptischen, mutmaßlich schwierig komprimierbaren HTML-Kommentaren in der Seite sind. Auf diese Weise wird die an sich lächerliche Seite…

$ lynx -source "https://www.webservices-kunden-online.com/vetos/anmelden.php?assoc_handle=bFEA6ZkzaGOLhW5xCp1vqmwVsQBJYI&openid_claim=Srl0C81NmXFBnpOh6Lie&identifier_select=2MplEV4Ruqc7FQedxCXY&pape_max=dqkNoiVj1gxHY0IT2bLEB9sewCvt58" | wc -c

975755

$ _

…auf einen Umfang von rd. 953 KiB aufgeplustert.

Inwieweit diese wuchtige Datenmenge über Javascript decodiert und ausgeführt wird, um eine „kostenlose Sicherheitsüberprüfung durch Kriminelle“ am Webbrowser, an installierter Software und am Betriebssystem vorzunehmen, wollte ich in dieser wirrseligen Wüste nicht näher untersuchen. Ich gehe aber nach oberflächlichem Drüberschauen – nur ein grep an der Kommandozeile – davon aus, dass das nicht der Fall ist. Das einzige in der Seite verbaute Javascript-Fragment ist ein Tracking-Skript von ipcounter.de und erstmal unverdächtig. Der in HTML-Kommentare gemachte Datenmüll scheint wirklich nur zum Verlangsamen der Seite und zum Verschwenden des Speichers durch den Webbrowser gecodet worden zu sein. Ich schließe daraus, dass Amazon eine auffällig langsame und beim Nutzer extrem ressourcenfressende Website betreiben muss, denn sonst hätten die Phisher sich diese Mühe nicht gemacht, um noch besser nach Amazon auszusehen. Ein Grund mehr, Amazon nicht seinem Leben hinzuzufügen. 😉

Übrigens gibt es einen ganz einfachen und sehr wirksamen Schutz vor Phishing: Niemals in eine E-Mail klicken! Alle Websites, die man regelmäßig besucht, als Lesezeichen im Webbrowser abspeichern und diese Websites nur über diese Lesezeichen aufrufen! So können einem die kriminellen Spammer nicht einfach irgendeinen Link in einer Spam unterschieben. Dieses kleine bisschen Vorsicht, das übrigens mit keinem Komfortverlust verbunden ist, kann einem schnell tausende von Euro und jahrelangen Ärger nach einem Identitätsmissbrauch ersparen. Und das ist es wert.

Bitte beachten Sie: Diese E-Mail wurde von einer Adresse gesendet, unter der keine eingehenden E-Mails empfangen werden können. Um uns zu kontaktieren, besuchen Sie bitte die Hilfe-Seiten auf Amazon.de.

Bitte beachten: Der Absender wurde gefälscht. Und: Er wurde nicht einmal so gefälscht, dass die Spam wie eine Mail von Amazon aussieht.

Bitte aktualisieren Sie Ihre Sicherheitsinformationen innerhalb von 2 Wochen. Anderenfalls wird Ihr Account aufgrund Sicherheitsmängel gesperrt, Vielen Dank

Nicht denken, schnell machen und ein pseudohöfliches „Danke“ dafür, dass mir ein bisschen von meiner beschränkten Lebenszeit geraubt wurde. 💩

Wenn Sie mehr wissen möchten, wie Sie Ihr Konto am besten Schützen können, besuchen Sie bitte unsere Hilfeseite, wo Sie Informationen und Hilfevideos dazu finden. Welche Alternativen wir Ihnen für Ihre Sicherheit bieten, erfahren Sie auf unserer Hilfeseite unter der Kategorie Sicherheitseinstellungen..

Hach! Immer das gleiche: Der Spammer hat seine eigentliche Botschaft längst fertig formuliert, muss nur noch ein bisschen Formalkram in seine Spam reinschreiben, damit sie nach mehr aussieht, ist aber mit seinen Gedanken schon wieder im Puff, wo er das ganze ergaunerte Geld verprassen will. Und dann schleichen sich kleine Fehlerchen und komische Formulierungen ein:

Wir bemühen uns stets für ihre Sicherheit zu sorgen ihr,

Amazon.de

Impressum

Tja, wenn ein Spammer sich Mühe geben wollte, könnte er ja gleich arbeiten gehen.

(Dies ist eine automatisch versendete Nachricht. Bitte antworten Sie nicht auf dieses Schreiben, da die Adresse nur zur Versendung von E-Mails eingerichtet ist.)

Dies ist eine dumme kriminelle Spam mit gefälschtem Absender. Auf gar keinen Fall glauben, was drinsteht, und schon gar nicht darin rumklicken! Einfach ins Tönnchen damit. 🗑️