Ach nö, nicht hier in Hannover! 😉

[Der ätzrot überlagerte Text ist von mir. Ich möchte kein Bildhoster für Spammer werden.]

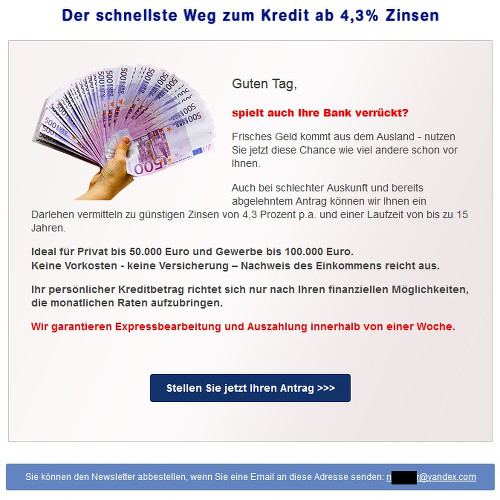

Wenn der Spammer es mit den Wörtern nicht so hat, muss er sich halt der Bilder bedienen, in die er dann neben aufreizenden Fotos Wörter reinschreibt. So werden aus nicht einmal hundert Byte Text stolze 66,2 KiB Stopfmasse fürs Postfach, die durch die base64-Codierung für den Mailanhang zu rd. 85 KiB aufgeplustert werden. Diese inhaltliche Sparsamkeit bei großer Datenmenge hat viele Vorteile, zum Beispiel kann man einfach mal ein paar irgendwo aus dem Internet mitgenommene Bilder von Frauen reinmachen, damit „Freundschaft und Sex in deiner Stadt“ auch ein Gesicht bekommen. Dafür muss man dann aber das Wort „profile“ fälschlich klein schreiben. Wenn man schon so wenig Wörter macht…

Das Bild ist verlinkt, der Link weist in die Domain cirtas (punkt) top. Natürlich ist das kein direkter Link, sondern die übliche Weiterleitungs-Hölle der Spammer.

$ lynx -mime_header -dump http://www.chirtas.top/chirtas1/index.html

HTTP/1.1 200 OK

Server: nginx

Date: Fri, 17 Jun 2016 22:55:02 GMT

Content-Type: text/html

Content-Length: 1489

Connection: close

Vary: Accept-Encoding

Last-Modified: Fri, 17 Jun 2016 12:51:18 GMT

ETag: "c60cb3-5d1-53578cf98a1d8"

Accept-Ranges: bytes

<HTML><HEAD><!-- MyCounter v.2.0 --> <script type="text/javascript"><!--

my_id = 135002; my_width = 2; my_height = 2; my_alt = "MyCounter - ñ÷¸ò÷èê è ñòàòèñòèêà"; //--></script> <script type="text/javascript" src="http://scripts.mycounter.ua/counter2.0.js"> </script><noscript> <a target="_blank" href="http://mycounter.ua/"><img src="http://get.mycounter.ua/counter.php?id=135002" title="MyCounter - ñ÷¸ò÷èê è ñòàòèñòèêà" alt="MyCounter - ñ÷¸ò÷èê è ñòàòèñòèêà" width="88" height="41" border="0" /></a></noscript> <!--/ MyCounter --> <!-- Yandex.Metrika counter -->

<script type="text/javascript">

(function (d, w, c) {

(w[c] = w[c] || []).push(function() {

try {

w.yaCounter35581560 = new Ya.Metrika({

id:35581560,

clickmap:true,

trackLinks:true,

accurateTrackBounce:true

});

} catch(e) { }

});

var n = d.getElementsByTagName("script")[0],

s = d.createElement("script"),

f = function () { n.parentNode.insertBefore(s, n); };

s.type = "text/javascript";

s.async = true;

s.src = "https://mc.yandex.ru/metrika/watch.js"

if (w.opera == "[object Opera]") {

d.addEventListener("DOMContentLoaded", f, false);

} else { f(); }

})(document, window, "yandex_metrika_callbacks");

</script>

<noscript><div><img src="https://mc.yandex.ru/watch/35581560" style="position:absolute; left:-9999px;" alt="" /></div></noscript>

<!-- /Yandex.Metrika counter -->

<META HTTP-EQUIV="REFRESH" CONTENT="1; URL=

http://www.chirtas.top/triuch1/index.html">

</HEAD><BODY></BODY></HTML>

$ _

Aha, zwei Tracking- und Zählskripten auf einmal. Und eine Weiterleitung innerhalb der gleichen Domain. Warum dann nicht gleich direkt?

$ lynx -mime_header -dump http://www.chirtas.top/triuch1/index.html

HTTP/1.1 200 OK

Server: nginx

Date: Fri, 17 Jun 2016 22:58:46 GMT

Content-Type: text/html

Content-Length: 1471

Connection: close

Vary: Accept-Encoding

Last-Modified: Fri, 17 Jun 2016 12:51:11 GMT

ETag: "c60caf-5bf-53578cf2b16e0"

Accept-Ranges: bytes

<HTML><HEAD><!-- MyCounter v.2.0 --> <script type="text/javascript"><!--

my_id = 135002; my_width = 2; my_height = 2; my_alt = "MyCounter - ñ÷¸ò÷èê è ñòàòèñòèêà"; //--></script> <script type="text/javascript" src="http://scripts.mycounter.ua/counter2.0.js"> </script><noscript> <a target="_blank" href="http://mycounter.ua/"><img src="http://get.mycounter.ua/counter.php?id=135002" title="MyCounter - ñ÷¸ò÷èê è ñòàòèñòèêà" alt="MyCounter - ñ÷¸ò÷èê è ñòàòèñòèêà" width="88" height="41" border="0" /></a></noscript> <!--/ MyCounter --> <!-- Yandex.Metrika counter -->

<script type="text/javascript">

(function (d, w, c) {

(w[c] = w[c] || []).push(function() {

try {

w.yaCounter35581560 = new Ya.Metrika({

id:35581560,

clickmap:true,

trackLinks:true,

accurateTrackBounce:true

});

} catch(e) { }

});

var n = d.getElementsByTagName("script")[0],

s = d.createElement("script"),

f = function () { n.parentNode.insertBefore(s, n); };

s.type = "text/javascript";

s.async = true;

s.src = "https://mc.yandex.ru/metrika/watch.js"

if (w.opera == "[object Opera]") {

d.addEventListener("DOMContentLoaded", f, false);

} else { f(); }

})(document, window, "yandex_metrika_callbacks");

</script>

<noscript><div><img src="https://mc.yandex.ru/watch/35581560" style="position:absolute; left:-9999px;" alt="" /></div></noscript>

<!-- /Yandex.Metrika counter -->

<META HTTP-EQUIV="REFRESH" CONTENT="1; URL=

http://triuch.com/QSpLW">

</HEAD><BODY></BODY></HTML>

$ _

Aha, deshalb nicht direkt: Um noch einmal die gleichen beiden Tracking- und Zählerskripten auf den armen Spambeklicker zukommen zu lassen, bevor es zur nächsten Weiterleitung kommt. Wenn man doppelt zählt, und diesen Vorgang dabei doppelt durchführt, dann muss das Ergebnis solcher Mühe ja auch ganz besonders gut und genau sein. Und jetzt?

$ lynx -mime_header -dump http://triuch.com/QSpLW

HTTP/1.1 200 OK

Server: nginx

Date: Fri, 17 Jun 2016 23:01:04 GMT

Content-Type: text/html; charset=utf-8

Content-Length: 5

Connection: close

Vary: Accept-Encoding

Bots.$ _

Oh, wie schade. Die nächste Station betrachtet mich als Bot, weil ich mit Lynx einen Browser verwende, der nicht darauf hindeutet, dass ich ein Abzockopfer der Dating-Betrüger sein könnte. Und deshalb komme ich nicht da an, wo der Spammer seine Opfer hintreiben will. Na gut, tue ich mal so, als hätte ich einen völlig veralteten Firefox zusammen mit einem inzwischen obsoleten, aber immer noch verbreiteten Betriebssystem.

$ lynx -mime_header -dump -useragent='Mozilla/5.0 (Windows NT 5.1; rv:31.0) Gecko/20100101 Firefox/31.0' http://triuch.com/QSpLW

HTTP/1.1 302 Found

Server: nginx

Date: Fri, 17 Jun 2016 23:06:21 GMT

Content-Type: text/html; charset=utf-8

Content-Length: 0

Connection: close

Location: http://nbeatrk.com/mt/v2b43354c4r233u294s2u2/&subid1=ib3yvsd7fs

Vary: Accept-Encoding

$ _

Na bitte, geht doch! Warum sich die Spammer so eine völlig sinnlos anmutende Mühe machen? Um eine automatische Analyse des Linkzieles (und damit eine Erkennung von Websites, die durch intensive E-Mail-Spam beworben werden) so schwierig wie möglich zu machen. Es wäre nicht so gut für das halbseidene bis offen kriminelle Geschäftsmodell von Spammern, wenn Warnungen vor ihren Websites in den Browsern angezeigt würden.

Und damit kommen wir nach einem kleinen Umweg zur nächsten Weiterleitung.

$ lynx -mime_header -dump 'http://nbeatrk.com/mt/v2b43354c4r233u294s2u2/&subid1=ib3yvsd7fs'

HTTP/1.1 302 Found

Content-Type: text/html

Date: Fri, 17 Jun 2016 23:10:49 GMT

Location: http://www3secure.com/?a=264&c=4&s1=CD4823&s2=c0c98b70-b48b-595a-b2be-286308856825&s3=ib3yvsd7fs&s4=e2c4x234c4p2t2

P3P: CP="CURa ADMa DEVa PSAo PSDo OUR BUS UNI PUR INT DEM STA PRE COM NAV OTC NOI DSP COR"

Server: nginx/1.8.1

Set-Cookie: mt_clk=%7B%22time%22%3A%222016-06-17+19%3A10%3A49%22%2C%22value%22%3A%22c0c98b70-b48b-595a-b2be-286308856825%22%7D; path=/; domain=nbeatrk.com

Set-Cookie: mt_lds=%7B%22time%22%3A%222016-06-17+19%3A10%3A49%22%2C%22value%22%3A%22c0c98b70-b48b-595a-b2be-286308856825%22%7D; expires=Sun, 17-Jul-2016 23:10:49 GMT; Max-Age=2592000; path=/; domain=nbeatrk.com

Set-Cookie: mt_muid=MT-5764837970947-9945; expires=Sun, 17-Jul-2016 23:10:49 GMT; Max-Age=2592000; path=/; domain=nbeatrk.com

Set-Cookie: mt_imp_20600=1; expires=Sun, 17-Jul-2016 23:10:49 GMT; Max-Age=2592000; path=/; domain=nbeatrk.com

Vary: Accept-Encoding

X-Powered-By: HHVM/3.7.0

Content-Length: 0

Connection: Close

$ _

Aha, diesmal gehts wieder mit jedem Browser Und leckere Cookies gibt es auch wieder, nebst einer weiteren Weiterleitung in die voll sicher klingende Domain www3secure (punkt) com – deren einziger Zweck es ist, Weiterleitungen solcher Spammer zu erledigen. Und, wo wird die Reise meines einsamen Herzens heute enden?

$ lynx -mime_header -dump 'http://www3secure.com/?a=264&c=4&s1=CD4823&s2=c0c98b70-b48b-595a-b2be-286308856825&s3=ib3yvsd7fs&s4=e2c4x234c4p2t2'

HTTP/1.1 302 Found

Cache-Control: private

Content-Type: text/html; charset=utf-8

Location: https://www3secure.com/?a=264&c=4&s1=CD4823&s2=d32a9b21-6783-58f7-b8c4-30e76228fc54&s3=ib3yvsd7fs&s4=e2c4x234c4p2t2&ckmguid=3dca3b8e-1439-4a64-9726-1139a2709c39

Server: Microsoft-IIS/7.5

Date: Fri, 17 Jun 2016 23:12:50 GMT

Connection: close

Content-Length: 301

<html><head><title>Object moved</title></head><body>

<h2>Object moved to <a href="https://www3secure.com/?a=264&c=4&s1=CD4823&s2=d32a9b21-6783-58f7-b8c4-30e76228fc54&s3=ib3yvsd7fs&s4=e2c4x234c4p2t2&ckmguid=3dca3b8e-1439-4a64-9726-1139a2709c39">here</a>.</h2>

</body></html>

$ _

Hier endet meines blutenden Herzchens Reise jedenfalls noch nicht, denn vor dem Ziel ist eine weitere Weiterleitung innerhalb der toll und sicher klingenden Domain www3secure (punkt) com gesetzt, ganz so, als könne man nicht gleich die richtige URI in dieser Domain benutzen. Immerhin kann man sagen, dass die zwischendurch entstehenden URIs immer länger werden, wenn sie schon sinnlos sind… 😉

$ lynx -dump -mime_header 'https://www3secure.com/?a=264&c=4&s1=CD4823&s2=d32a9b21-6783-58f7-b8c4-30e76228fc54&s3=ib3yvsd7fs&s4=e2c4x234c4p2t2&ckmguid=3dca3b8e-1439-4a64-9726-1139a2709c39'

HTTP/1.1 302 Found

Cache-Control: private

Content-Type: text/html; charset=utf-8

Location: https://www.parwise.de/lps/?lppnr=5100&cidnr=ck131217v01x&fdtnr=01052640003CD4823&r=196930889

Server: Microsoft-IIS/7.5

p3p: CP="IDC DSP COR ADM DEVi TAIi PSA PSD IVAi IVDi CONi HIS OUR IND CNT"

Set-Cookie: sid=s1mulgFbPp3OhC5S8sIG56UzKlUz4AKu61HKwKWGBky8a6Gp0Bax2g==; domain=.www3secure.com; path=/; HttpOnly

Set-Cookie: trk=KzSfGLvH7+ReGT8UZ6uAfKUzKlUz4AKu61HKwKWGBky8a6Gp0Bax2g==; domain=.www3secure.com; expires=Fri, 18-Jun-2021 00:15:04 GMT; path=/; HttpOnly

Set-Cookie: c3=s1mulgFbPp30lozu8R4wHqojoyYaS1P8vvuNFeFBYVP+F8ZUkWHvsA==; domain=.www3secure.com; expires=Sun, 17-Jul-2016 23:15:04 GMT; path=/; HttpOnly

Date: Fri, 17 Jun 2016 23:15:03 GMT

Connection: close

Content-Length: 222

<html><head><title>Object moved</title></head><body>

<h2>Object moved to <a href="https://www.parwise.de/lps/?lppnr=5100&cidnr=ck131217v01x&fdtnr=01052640003CD4823&r=196930889">here</a>.</h2>

</body></html>

$ _

Und nun bin ich endlich am Ziel, in der Domain parwise (punkt) de, deren Betreiber sich ganz sicher sofort von unseriösen Machenschaften und von illegaler Spamwerbung distanzieren würde. Falls es dort wirklich ein Interesse an Spambekämpfung gibt: Die Affiliate-ID des für Parwise werbenden Spammers befindet sich in den URI-Parametern nach dem soeben zitierten Location-Header; eine Strafanzeige und eine Schadenersatzforderung gegen diesen Spammer für die Beschädigung der Reputation durch illegale und asoziale Spam würde ich sehr begrüßen.

Allerdings steht das nach meiner Meinung nicht zu erwarten. Die „Online-Partnersuche mit Niveau“, von der ich nur durch eine Spam erfahren habe, deren lustigen Claim ich deshalb zugegebenermaßen unzutreffend als „Anspruchslos spammen, niveaulos abzocken“ lese und bei der es ausschließlich Frauen zu geben scheint…

…hat sich im „Web of Trust“ bereits einen tollen Ruf als Betrüger „erarbeitet“, auf den ich hier nur kurz im Kontext einer von mir empfangenen und in diesem Blog etwas ausführlicher gewürdigten Drecksspam hinweise, ohne mir den damit verbundenen Vorwurf strafbarer Handlungen zu eigen zu machen oder gar im Heimatlande des vollumfänglichen Rechtsschutzes für beleidigte Leberwürste zu behaupten, dass diese von einem Kollektiv diverser Webnutzer vergebene Wertung zwangsläufig der Wahrheit entspräche.

Sie deckt sich nur zufällig recht gut mit dem Eindruck, den ich erhalte, wenn ich Spam sehe.

Sie erhalten diese Nachricht, weil Sie registrierter Kunde unseres Unternehmens.

Wenn Sie nicht unsere News erhalten möchten, klicken Sie hier

So so, weil ich ein registrierter Kunde eures völlig namenlosen Unternehmens. Dieser Satz kein Verb. Danke aber auch! Und schön, dass ihr „Click here“ mit reingeschrieben habt, denn damit landet die Spam sicher im virtuellen Orkus. Da könnt ihr noch so viel aufwändigere Linkziel-Verschleierung machen, wenn ihr diese sinnlose Phrase reinschreibt… 😀

KONTAKT

Pl. Wszystkich Swiętych 7-4,31-004 Krakow

Elektroniczna Skrzynka Podawcza

GMINA MIEJSKA KRAKÓW – URZĄD MIASTA KRAKOWA

NIP: 676-101-37-17

REGON: 351554353

Diese Angabe ist gewiss genau so „wahrheitsgemäß“ wie der gefälschte Absender der Spam. Auch in Polen ist Spam nicht legal.

Wer ein bisschen naiv ist und das interessant findet, soll diese nicht digital signierte Mail – die nicht nur im Klartext, also offen wie eine Postkarte, durch das Internet befördert wurde, sondern auch auf dem gesamten Transportweg beliebig verändert werden konnte, ohne dass der Empfänger das bemerken könnte – beantworten. Unverschlüsselt, denn ein Schlüssel für die Antwort wurde nicht mitgeteilt. Wer braucht schon diese Diskretion in Gelddingen? Das kann man auch alles auf Postkarten machen. Die Kontoauszüge werden doch auch immer auf Postkarten gedruckt. Und bitte nicht an die Absenderadresse antworten, denn die ist gefälscht. Aber das mit den Dalehen stimmt. Fest dran glauben!

Wer ein bisschen naiv ist und das interessant findet, soll diese nicht digital signierte Mail – die nicht nur im Klartext, also offen wie eine Postkarte, durch das Internet befördert wurde, sondern auch auf dem gesamten Transportweg beliebig verändert werden konnte, ohne dass der Empfänger das bemerken könnte – beantworten. Unverschlüsselt, denn ein Schlüssel für die Antwort wurde nicht mitgeteilt. Wer braucht schon diese Diskretion in Gelddingen? Das kann man auch alles auf Postkarten machen. Die Kontoauszüge werden doch auch immer auf Postkarten gedruckt. Und bitte nicht an die Absenderadresse antworten, denn die ist gefälscht. Aber das mit den Dalehen stimmt. Fest dran glauben!

![In die Spam eingebettetes Bild -- ENENCE -- ENENCE-Sofortübersetzer. Jede Sprache, jedes Land -- Führen Sie eine Echtzeit-Zwei-Wege-Kommunikation mit jeder Person auf diesem Planeten. Drücken Sie einfach die Taste, sprechen Sie und erhalten Sie die Sprachübersetzung in 1,5 Sekunden. -- ENENCE, ein revoluitionäres Gerät, mit dem Sie schneller, einfacher und billiger als je zuvor in 36 Sprachen auf der ganzen Welt kommunizieren können! Technologischer Durchbruch ermöglicht die Übersetzung Ihrer Sprache in nur 1,5 Sekunden. -- [ERHALTEN SIE EINEN RABATT VON 50%!]](http://spam.tamagothi.de/wp-content/uploads/2024/02/enence.jpg)