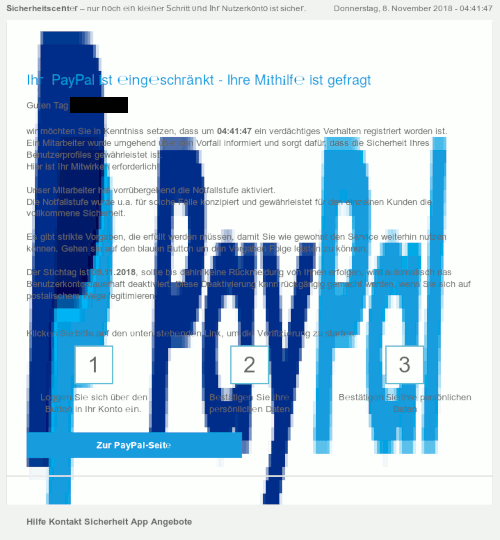

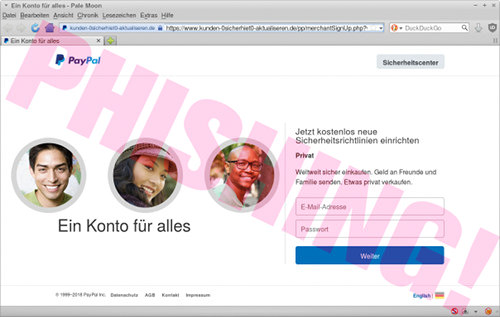

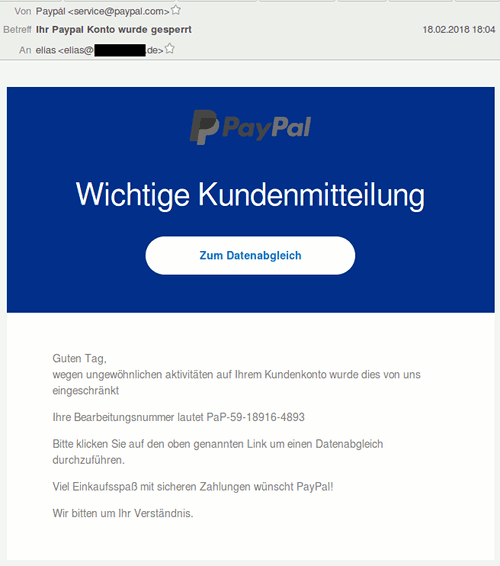

Oh, endlich mal wieder ein schlechtes Phishing? Das hatte ich lange nicht. Schön, wenn es schon im Betreff nicht mit den Umlauten klappt, damit man gleich entpanikt wird.

Diese Spam kam auf einer Mailadresse an, die ich nicht für PayPal nutze. Ich kann jedem Menschen nur empfehlen, eine eigene Mailadresse nur für PayPal zu haben, die niemals anders verwendet wird. So kann man solche Phishing-Versuche sofort erkennen und kommt auch bei besser gemachten Spams und auch unter persönlichem Streß niemals in die Situation, dass man auf diesen Betrug reinfallen kann.

PayPal

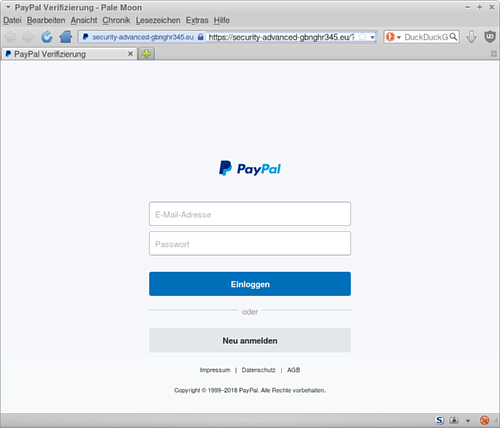

Nein, das ist nicht PayPal.

Ihr Konto wurde gesperrt.

Wenn man einer derartigen Mail glaubt, dann ist das der Moment, einfach PayPal im Browser aufzurufen (nicht über einen Link in der Mail, sondern am besten über ein Lesezeichen im Browser), sich anzumelden und mal zu schauen, ob das Konto gesperrt ist oder ob PayPal einem irgendwelche Nachrichten anzeigt. Wenn nicht, dann hat man durch dieses bisschen Vorsicht einen kriminellen Angriff abgewehrt und kann im Zustand tiefer Entspannung lesen, mit was für dummen Tricks man wieder übertölpelt werden sollte.

Das beste Mittel gegen Phishing ist es, niemals in eine Mail zu klicken, so dass man nicht von Kriminellen auf irgendwelche von Kriminellen kontrollierten Websites gelockt werden kann. So können auch gute Phishing-Mails keinen Schaden anrichten – denn in dieses miese Machwerk wird ja eh niemand reinklicken, der noch bei Troste ist.

Sehr geehrter Kunde,

Genau mein Name!

Unser System hat verd?htige Aktivit?en auf dem pers?lichen Konto Ihres Kontos am 1. Juli 2019 um 15:17 Uhr registriert. Aus diesem Grund mussten wir den Zugriff auf Ihr Konto vor?ergehend beschr?ken, um Ihr Geld zu sichern. Wir empfehlen, dass Sie so bald wie m?lich mit der Rechnungswiederherstellung fortfahren, indem Sie auf die Schaltfl?he im Brief klicken und den weiteren Anweisungen auf der Wiederherstellungsseite folgen. Der ?erpr?ungsvorgang dauert normalerweise 5 Minuten. Vielen Dank f? Ihre Aufmerksamkeit, Gr廻e, PayPal-Support.

Gehen Sie zur WiederherstellungRund um die Welt shoppen

Rund um die Welt shoppen

PayPal gibt es in ?er 200 M?kten und 26 W?rungen. In Millionen von Online-Shops weltweit bezahlen Sie bequem und sicher nur mit E-Mail-Adresse und Passwort.

Mehr erfahrenAuswahl, die begeistert

Auswahl, die begeistert

Von der kleinen Online-Boutique bis hin zu gro?n, weltweit bekannten Marken ?mit uns k?nen Sie fast ?erall einkaufen. Entdecken Sie auch die vielen Angebote in unserer Einkaufswelt.

Zur PayPal-EinkaufsweltMit PayPal k?nen Sie nicht nur bezahlen.

Entdecken Sie Ihre M?lichkeiten mit PayPalHilfeKontaktSicherheitAppAngebote facebook twitter

Diese E-Mail wird automatisch generiert. Bitte antworten Sie nicht darauf. .

Wir Dieser Brief ist an Sie gerichtet, weil Sie in Ihren Einstellungen f? PayPal-Marketing „Neues von PayPal“ ausgew?lt haben. Sie k?nen Ihre Einstellungen hier ?dern.

Copyright ?1999-2019 PayPal. Alle Rechte vorbehalten. PayPal (Europe) S.?r.l. et Cie, S.C.A., Soci?? en Commandite par Actions. Eingetragener Firmensitz: 22-24 Boulevard Royal, L-2449 Luxembourg RCS Luxembourg B 118 349.

Nein, auf dieses Phishing kann eigentlich niemand reinfallen. Oder? ODER? 🙁

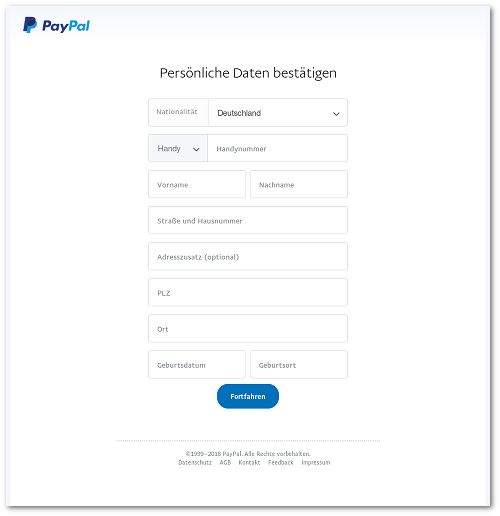

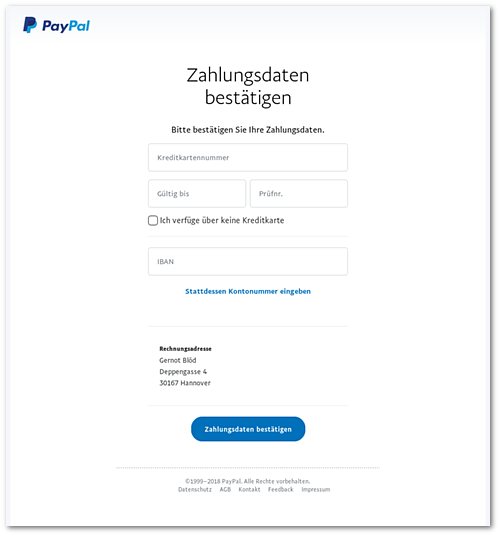

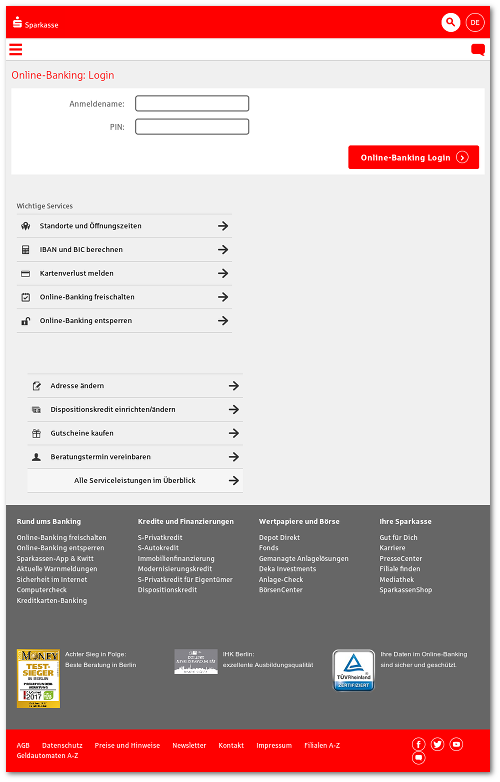

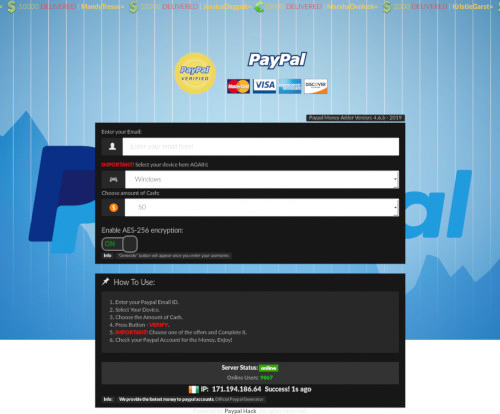

Der Link geht natürlich nicht auf die Website von PayPal, sondern ist über den URL-Kürzer plip.io maskiert. PayPal würde so etwas niemals tun, aber Kriminelle machen das recht regelmäßig, um ihre mühevoll registrierten Phishing-Domains, die ja nach „irgendwas mit PayPal“ aussehen müssen, nicht allzuschnell bei jedem Spamfilter dieser Welt bekannt zu machen. Am Ende landet man übrigens auf einer Website in der Domain paypai (strich) smarthelp (punkt) info, der man nur beim Blick in die Adresszeile des Browsers ansieht, dass es sich nicht um die Domain von PayPal handelt – wenn man dann hinschaut. Aber genau das sollte man immer tun, bevor man irgendwo Anmeldedaten eingibt, denn die Sicherheit von Passwörtern basiert nun einmal darauf, dass man sie nur dort verwendet, wo man sich damit authentifiziert und sie ansonsten geheim hält.

Jetzt ist übrigens ein guter Moment, mal schnell zu überprüfen, ob das Passwort noch sicher genug ist…

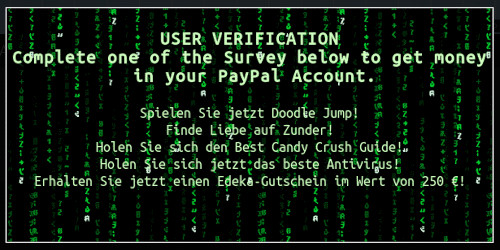

![Almost done! -- PAYPAL ACCOUNT VERIFICATION -- Before we Transfer Money to your Paypal Account, We need to Verify Your Account First. Please press VERIFY button and complete any 3 of the offers to verify your paypal account. -- [VERIFY] -- After successful completion of the offers, the money will be added to your paypal account in just few minutes.](http://spam.tamagothi.de/wp-content/uploads/2019/02/verification-1.jpg)