Keine Sorge, diese Mail bekommen auch Leute wie ich, die kein einziges Apple-Gerät herumliegen haben und keine Software von Apple nutzen, aber dafür ein paar Honigtopf-Mailadressen für die Harvester der Spammer unterhalten. Das liegt daran, dass diese Mail nicht von Apple kommt, sondern von Verbrechern…

Online kaufen | Händler finden | 0800 2000 136 [sic!]

Alle Links führen in die Domain www (punkt) newsletter (punkt) eu und enthalten eine eindeutige ID, die zu den Spammern zurückfunkt, dass die Spam angekommen ist und gelesen wird. Wer nicht dreißig bis fünfzig solcher „Nachrichten“ am Tag bekommen möchte, sollte besser nicht darauf klicken… 😉

Das darauf folgende, kleine Bild wird von der Apple-Homepage eingebettet, ich nehme es nicht ins Zitat auf, weil ich damit Urheberrechte verletzen würde. Kriminelle Spammer brauchen sich um so etwas eher keine Sorgen zu machen. Apple lege ich nahe, zum Schutz ihrer Kunden dieses Bild auf dem Server durch eine deutliche Warnung an ihre Kunden zu ersetzen, dass es sich um eine Phishing-Mail handelt.

Apple-id aus Sicherheitsgründen deaktiviert

Unser Spammerchen hat einfach den Betreff wiederholt, um den Eindruck von etwas mehr Inhalt zu erwecken…

Sehr geehrter Kunde,

…damit er um so leichter darüber hinweggehe, dass er an einen Unbekannten schreibt und deshalb eine sehr unpersönliche Anrede benutzen muss.

Ihre Apple-ID wurde aus Sicherheitsgründen deaktiviert!

Und nach dem Betreff und seiner Wiederholung vor der Anrede wird jetzt gleich nach der Anrede zum dritten Mal mit gleichen Worten gesagt, dass da irgendwelche nebulösen Sicherheitsgründe zur Sperrung eines Accounts geführt hätten. Der Autor dieses Kurztextes war sich allerdings nicht mit sich selbst einig darüber, wie er die Bezeichnung „Apple-ID“ zu schreiben hat, und so erheitert er seine unfreiwilligen Leser mit zwei verschiedenen Schreibweisen. Wenn er sich mit irgendetwas Mühe geben wollte, brauchte er ja auch nicht vom Phishing zu leben, der Spammer.

Es wurde von einer anderen IP-Adresse aus eine Anmeldung bei Ihrem Apple-Konto versucht.

Oder anders gesagt: Wer keine feste IP-Adresse von seinem Zugangsprovider zugewiesen bekommt – dafür muss man im Regelfall einen speziellen Vertrag haben und zusätzlich bezahlen – bekommt diese E-Mail nach jeder Neuzuweisung einer IP-Adresse. Viele ADSL-Nutzer würden somit jeden Tag eine derartige Mail bekommen.

Bestätigen Sie bitte noch heute Ihre Identität, andernfalls wird Ihr Konto deaktiviert, um den Schutz der Sicherheit und Integrität der Apple-Gemeinschaft zu gewährleisten.

Und wenn man jetzt nicht ganz schnell reagiert, wird das deaktivierte Konto deaktiviert. So wegen der Sicherheit und wegen der strukturellen Integrität des Warpkerns. Und wie bestätigt man jetzt seine „Identität“? Durch Vorlage eines Internet-Ausweises? Oder durch Einsenden einer eingescannten Geburtsurkunde? Nein, nichts von alledem:

Zur Bestätigung Ihrer Identität folgen Sie bitte dem unten stehenden Link:

Bestätigen >

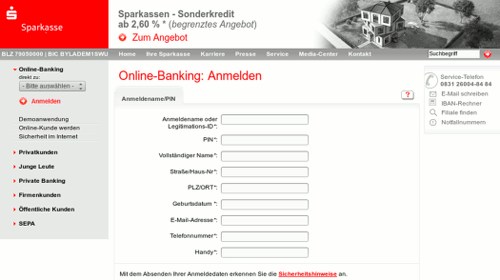

Man bestätigt seine „Identität“, indem man in einer Spam rumklickt. Der Link geht natürlich nicht auf die Apple-Website, sondern wiederum in die windige Domain newsletter (punkt) eu. Von dort aus führt er über sportliche vier HTTP-Weiterleitungen schließlich in die betrügerische Domain accountapple (punkt) co, die ungefähr so viel mit Apple zu tun hat wie ein Kuhfladen mit einem Pfannkuchen. Diese Domain wurde gestern erst eingerichtet, sie wird bei 1&1 gehostet. Die dabei angegebenen Registrierungsdaten wurden mit an Sicherheit grenzender Wahrscheinlichkeit irgendwo anders durch Phishing oder aus offenen Quellen abgegriffen, missbrauchen also die Identität eines unbeteiligten Dritten, der demnächst unangenehme Briefe von der Kriminalpolizei bekommen wird und dazu Stellung beziehen muss.

Natürlich habe ich 1&1 eben die übliche Mail geschickt, und ich bin recht guter Dinge, dass die Phishing-Site zügig verschwinden wird… 😉

Copyright © 2014 Apple Inc. Alle Rechte vorbehalten.

Nein, Apple hat mit dieser Spam nichts zu tun.

Message sent to: mxxxxxt (at) hxxxxxu (punkt) de

Um den Eindruck von Inhalt zu erwecken, wiederholt der Spammer noch einmal, was im To:-Header der Mail steht.

Message sent from: Apple, olbrichstraße 1, Frankfurt, Baden-Wurttemberg – DE 60488

Ich persönlich habe zwar keine besonders gute Meinung von Apple, aber ich bin mir sicher, dass Apple sowohl mit der Groß-/Kleinschreibung als auch mit der richtigen Schreibweise des Bundeslandes „Baden-Württemberg“ klarkäme. 😀

To unsubscribe, click here

„Click here“, der dümmste und bei dummen Spammern beliebteste Linktext aller Zeiten, immer wieder eine Freude, ihn zu sehen.

Gekrönt wird diese konzentrierte Idiotie von einem eingebetteten Webbug, der zurückfunkt, dass die Mail auch betrachtet wurde und welcher Browser oder Mailclient mit welchem Betriebsystem dafür verwendet wurde – wenn man seine Mailsoftware so konfiguriert hat, dass eingebettete Bilder dargestellt werden. So verifizieren Kriminelle ihre Adressdatenbanken und bereiten folgende Angriffe vor.