Das Wichtigste vorab: Diese Mail stammt NICHT von 1&1. Es handelt sich um einen Phishing-Versuch.

Und ja, dieser Versuch kommt gleich mit einem auffälligen Verschreiber im Betreff, damit ein aufmerksamer Leser schon vor dem Lesen weiß, dass es sich nicht um eine Standard-Mail von 1&1 handelt, sondern um den Versuch eines Kriminellen, sich als 1&1 auszugeben.

Lieber Kunde,

Und weil die Mail nicht von 1&1 kommt, ist dem Absender auch keine bessere Ansprache als „Lieber Kunde“ möglich. Dabei hätte er in diesem Fall durchaus den Namen aus der Mailadresse erraten können:

Dies ist eine automatisch generierte E-Mail bezüglich der versuchten Änderung(en), die kürzlich an Ihrem 1und1.de-Konto vorname (punkt) nachname (at) online (punkt) de vorgenommen werden sollten.

[Natürlich ist der Name im Zitat geändert – aber im Original stand eine Mailadresse, die einen Vor- und einen Nachnamen enthielt.]

Aber ein dummes Spamskript ist nun einmal nicht sehr intelligent. Und ein Spammer übrigens auch nicht, wie man an der papierhaft-barocken Formulierung „bezüglich blah blah“ mit Verbhaufen „vorgenommen werden sollten“ am Ende des Satzes erkennen kann, die auch so richtig „fehlgeschlagend“ ist. Jeder richtige Dienstleister, der möchte, dass seine automatisch generierten E-Mails unmissverständlich und modern klingen, schriebe so etwas wie „Sie erhalten diese E-Mail, weil versucht wurde, eine Änderung an ihrem Konto vorzunehmen“. Klare, unverbogene und unmissverständliche Formulierungen sparen nämlich Geld im Support.

Es wurde versucht Ihr Passwort über die Passwort Vergessen Funktion [sic! Mit Deppen Leer Zeichen] zurückzusetzen. Sollten Sie versucht haben die Änderung vorzunehmen, betrachten Sie diese E-Mail bitte als gegenstandslos.

Apropos Dummheit und Formulierungen: Was sagt dieser Absatz? Es wurde versucht, ein Passwort zurückzusetzen. Aha. Und war dieser Versuch erfolgreich? Unwichtig. Muss diese Änderung eines Passwortes irgendwie bestätigt werden? Unwichtig. Gerade, wenn jemand selbst versucht hat, sein Passwort zu ändern, ist eine solche Mail in aller Regel nicht „gegenstandslos“, weil sie typischerweise einen Link (oder in eingen Fällen auch¹: einen Code für die Eingabe in einem zweiten Schritt) enthält, mit dem man diese Änderung bestätigen muss. Dieser Vorgang wird aus naheliegenden Gründen im Text der Mail so erklärt, dass beim Lesen klar wird, was ein Klick bewirkt.

Ein dummer Spammer, der sich keine großen Gedanken macht – sonst könnte er ja gleich arbeiten gehen – formuliert allerdings nicht ganz so klar:

Klicken Sie hier, um loszulegen

Immerhin schreibt er für seinen dummen, nichtssagenden „Click-here“-Linktext nicht „Bezüglich ihrer Loslegung tätigen sie ihren Klick auf diesem unterstrichenen Text“.

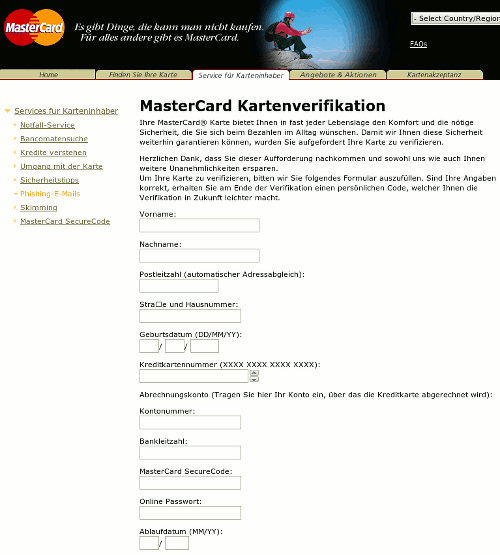

Der Link geht nicht zur Website von 1&1, sondern zu einer Site unter deutlich weniger Vertrauen einflößenden Domain 34 (punkt) 04 (punkt) webmailer1und1 (punkt) org. Die Domain mit dem vorsätzlich irreführenden Namen webmailer1und1 (punkt) org wurde am 15. November dieses Jahres eingerichtet, und natürlich sind die Registrierungsdaten über einen Whois-Anonymisierer verschleiert. (Keine Unternehmung würde die Kommunikation mit solchen Maßnahmen erschweren.)

Jeder kann sich eine Domain registrieren, die als Namensbestandteil eine Firmierung enthält. Das ist an sich nicht illegal. Allerdings wird man es sehr schnell mit der Rechtsabteilung des Unternehmens zu tun bekommen (wenn man nicht gerade eine geduldete Fan-Site betreibt) und hat, wenn man diesen Missbrauch der Firmierung nicht einstellt, eine Markenrechts-Sache am Hals, die einen sehr hohen Streitwert hat und dementsprechend teuer wird. Verbrechern, die von vornherein mit gephishten Daten anderer Menschen und von Computern anderer Menschen aus agieren, sind solche Gefahren allerdings gleichgültig, die bösen, teuren Briefe gehen ja zu jemanden anders. Zum Beispiel zu jemanden, dessen Daten sie durch Phishing gewonnen haben.

Wir bedanken uns für die Nutzung unserer Serviceleistungen und freuen uns auf die weitere Zusammenarbeit.

Das Schlimme an diesem Absatz ist: Ich muss befürchten, dass 1&1 in echten Mails ähnliche Textbausteine an dermaßen unpassenden Stellen benutzt. 🙁

Mit freundlichen Grüßen

Ihre 1&1 Internet AG

1&1 Internet AG, Elgendorfer Str. 57, 56410 Montabaur

Amtsgericht Montabaur HRB 6484

Vorstände: Henning Ahlert, Ralph Dommermuth, Matthias Ehrlich, Thomas Gottschlich, Robert Hoffmann, Markus Huhn, Hans-Henning Kettler, Dr. Oliver Mauss, Jan Oetjen

Aufsichtsratsvorsitzender: Michael Scheeren

Wie schon gesagt, diese Mail stammt nicht von 1&1, dieser Text ist – genau wie der folgende Absatz mit einer in diesem Kontext völlig unpassenden Reklame – vermutlich aus einer echten Mail von 1&1 entnommen.

Schon gewusst?

Mit den 1&1 Produkten können Sie richtig Geld verdienen!

–

Registrieren Sie sich einfach KOSTENLOS (!) als 1&1 ProfiSeller und empfehlen Sie unsere Produkte Ihren Freunden und Bekannten. Für jeden vermittelten Auftrag erhalten Sie attraktive Provisionen! GARANTIE: Es gibt keine Abnahmeverpflichtung, keinen Mindestumsatz, keinen Mitgliedsbeitrag oder ähnliches. Über 300.000 1&1 Kunden haben sich bereits registriert! Machen Sie jetzt auch mit unter: http://www.profiseller.de/ps-neu

[Dies ist eine automatisch generierte Nachricht, bitte antworten Sie nicht an diesen Absender.]

Abschließende Anmerkung

Mit einer kurzen Meinungsäußerung über 1&1

Diese Phishing-Spam wurde mir von meinem Leser G. K. zugesandt.

Er hat diese Mail am 16. November erhalten, also vor gut zwei Wochen. Damals war dieser Betrug – wie man am Registrierungsdatum der Domain sieht – noch ganz frisch und – trotz gewisser Schwächen in der Formulierung der Phishing-Mail – durchaus gefährlich. Es handelt sich um einen Phishingversuch, der sich speziell auf Kundendaten bei 1&1 richtet. Vermutlich wurden die E-Mails nicht als „Streumunition“ versendet – ich habe nämlich keine erhalten – sondern gezielt an E-Mail-Adressen, die von 1&1 betrieben werden. Die Quelle dieser Adressen ist unklar, aber es gab ja einige große Datenlecks in den letzten Monaten.

G. K. hat diese E-Mail auch an den Kundendienst von 1&1 gesendet. Daraufhin gab es eine Eingangsbestätigung (die vermutlich automatisch versendet wird), und es geschah in den folgenden zwei Wochen nichts.

Oder anders gesagt: Die Unternehmung, die als 1&1 firmiert, wurde von einem ihrer Kunden auf eine laufende Betrugsnummer der organisierten Internet-Kriminalität gegen 1&1-Kunden hingewiesen, und 1&1 hielt es nicht für nötig, mit diesem Hinweis irgendetwas anzufangen. Es gab nicht einmal ein Danke für den Hinweis. Es gab scheinbar auch keinen Versuch, die eigenen Kunden deutlich auf diesen laufenden Betrug hinzuweisen, um sie davor zu schützen. Wenn überhaupt jemand bei 1&1 auf diese Mail reagiert hat – die in der Spam verlinkte Phishingseite ist inzwischen vom Server entfernt worden – dann hat dieser Jemand es nicht für nötig befunden, eine kurze Mitteilung in Form einer Antwort zu schreiben, so etwas wie: „Vielen Dank für ihren Hinweis, unsere Rechtsabteilung lässt zurzeit die Phishingsite mit dem Missbrauch unserer Firmierung entfernen“.

Man scheint es bei 1&1 für wichtiger zu halten, unter hohem finanziellen Aufwand eine glatte Präsentation der angebotenen Dienstleistung in der Fernsehreklame sicherzustellen, als sich um die Sicherheit der Kunden zu kümmern und auf die E-Mail von Kunden zu einem aktuellen und durchaus gefährlichen Betrug zu reagieren.

Meiner Meinung nach sind das falsche Prioritäten. Und meiner Meinung nach sind diese falschen Prioritäten schlecht und dringend änderungsbedürftig. Die Internet-Kriminalität ist gefährlich, und sie erfordert als Reaktion etwas mehr als einen Akt der Verdrängung. Sie verschwindet nämlich nicht, wenn man nicht hinschaut. Sie wird größer, gefährlicher und schlimmer.

Angesichts dieser falschen Prioritäten würde ich zurzeit davon abraten, Kunde bei 1&1 zu werden.

¹Dieses zunächst umständlich wirkende Verfahren mit einem Code für die Eingabe in einem zweiten Schritt ist aus meiner Sicht wesentlich besser. Wenn man Kunden daran gewöhnt, nicht in einer Mail herumzuklicken, ist das eine kleine psychologische Maßnahme gegen Phishing. Ein Phishing wie in dieser Mail funktioniert ja nur, weil viele Menschen es aus ihrer Alltagserfahrung heraus für völlig normal halten, in eine Mail zu klicken. Wird das zu einem ungewöhnlichen Vorgang, weckt due Aufforderung eines Phishers, man solle klicken, einen Verdacht, der zur Aufmerksamkeit führt.