Abt: Phishing des Tages 🎣️

Aber ich habe gar kein Amazon-Konto, und ich werde niemals eines haben. Es gibt Ausbeuter, und es gibt üble, menschenverachtende. grenzenlos-vampiristische Ausbeuter, und mit Letzteren mache ich keinerlei Geschäfte, nicht einmal, wenn sie für mich kurzfristig von Vorteil wären. Dass Amazon sich fernerhin erdreistet, seine Kunden zur Aufstellung von Abhörwanzen (von schleichwerbenden Journalisten und Werbern in genauer Umkehrung ihrer intendierten Funktion als „smarte Lautsprecher“ bezeichnet) in ihren Wohnzimmern zu motivieren, trübt mein eh schon unerfreuliches Bild von Amazon nur noch weiter ein. Dieses ganze Unternehmen ist nichts weiter als Faschismus in privatwirtschaftlicher Form, und es wird niemals etwas anderes als Faschismus in privatwirtschaftlicher Form hervorbringen¹. 🖕️

Die Spam geht also im Zweifelsfall an jede Mailadresse, die sich irgendwie im Internet einsammeln lässt. 🚮️

Von: amazon.de <Sicherheitscenter@petrawulff.xyz>

Das ist nicht Amazon. Dass diese Spammer aber auch immer so ein Pech beim Denken haben, wenn sie eine Absenderadresse fälschen. 😩️

An: gammelfleisch <gammelfleisch@tamagothi.de>

Genau mein Name! 👏️

dfgfd

Guten Tag, gammelfleisch@tamagothi.de

Natürlich würde mich das richtige Amazon, wenn ich dort Kunde wäre, nicht mit meiner Mailadresse ansprechen, sondern mit meinem Namen. Das mit der Datenverarbeitung können die nämlich bei Amazon. 💻️

Dafür geriete ihnen aber vermutlich kein sinnloses „dfgfd“ in den Text. 🐵️

Am 17. November 2020 haben Sie eine Kreditkarte mit den Endziffern 1 hinzugefügt.

Spätestens jetzt ist jeder, der immer noch glaubt, diese Spam käme wirklich von Amazon, in leichter Alarmstimmung. Und das ist gut für die Verbrecher, denn Stress macht dumm, und Dumm klickt gut. 🖱️

Vermutlich weiß das richtige Amazon aber auch, dass man bei einer Endziffer den Singular benutzt, es ist ja nur eine. 💡️

Das waren nicht Sie?

Wenn Sie diese Kreditkarte nicht hinzugefügt oder aktualisiert haben, melden Sie sich bitte so bald wie möglich bei Ihrem Amazon-Konto an und überprüfen Sie Ihre Daten. Wenn Sie ungewöhnliche Kontoänderungen feststellen, setzen Sie sich bitte umgehend mit uns in Verbindung. Klicken Sie dazu in dieser E-Mail auf den Link „Hilfe-Center“.

Hilfe-Center

Na, fällt noch jemanden auf, wie krank das klingt? „Klicken sie auf den folgenden Link: Link“. Oder sind inzwischen überall im Lande die letzten Reste Sprachgefühl verdorrt, nachdem sie von einer Flut von Spam, Reklame und Journalismus ausgetrocknet wurden? 🤔️

Der Spammer hatte sicherlich ein Skript für eine Vorlage mit „Click here“, aber Formulierungen wie „Click here“ kommen durch keinen Spamfilter dieser Welt mehr hindurch. Natürlich wollte der Spammer nicht seine Vorlage und sein Spamskript verstehen, sondern einfach nur spammen, denn wenn er sich Mühe geben wollte, könnte er ja auch gleich arbeiten gehen. Und dann klingt es eben nicht so gut, weil er sich die Mühe sparen möchte. Es kommt ihm beim Spammen ja eh nicht drauf an, wie es klingt… 🚾️

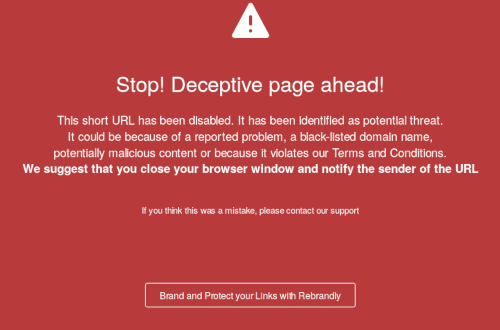

Natürlich führt der Link nicht auf die Website von Amazon, sondern in eine ganz obskure Domain, die mit Amazon nichts zu tun hat. Und nach der Weiterleitung – Spammer und Werber setzen im Gegensatz zu denkenden und fühlenden Menschen niemals einen einfachen, direkten Link – sieht es noch weniger nach Amazon aus:

$ location-cascade https://sheseethoahti.b-cdn.net/

1 https://sicherheitscenter-infosqazqg2xaz1.bridgebridgend.info/

2 ap/signin.php?encoding=UTF-8&openid.assoc_handle=flex&openid.claimed_auth=8a1c5dbbd137897148aa0416e836021530c35978

$ _

Die Kriminellen haben sich übrigens eine gewisse Mühe gegeben, die Analyse zu erschweren, und wenn ich mir mit dem „falschen“ Browser anschauen will, was ich dort präsentiert bekäme, gibt es nur einen Fehler:

$ lynx -source -mime_header "https://sicherheitscenter-infosqazqg2xaz1.bridgebridgend.info/ap/signin.php?encoding=UTF-8&openid.assoc_handle=flex&openid.claimed_auth=d95705d5ef5bedd5a3e0c299be5c27e60692710c"

HTTP/1.1 400 Bad Request

Date: Tue, 17 Nov 2020 14:37:42 GMT

Server: Apache/2.4.39 (Unix) OpenSSL/1.1.1b

Content-Length: 347

Connection: close

Content-Type: text/html; charset=iso-8859-1

<!DOCTYPE HTML PUBLIC "-//IETF//DTD HTML 2.0//EN">

<html><head>

<title>400 Bad Request</title>

</head><body>

<h1>Bad Request</h1>

<p>Your browser sent a request that this server could not understand.<br />

</p>

<p>Additionally, a 400 Bad Request

error was encountered while trying to use an ErrorDocument to handle the request.</p>

</body></html>

$ _

Natürlich hat dieses Geschmeiß etwas zu verbergen! 🎃️

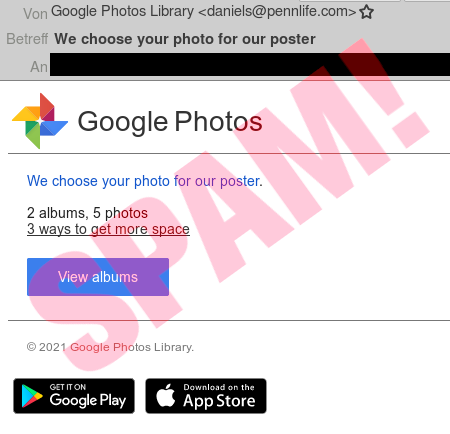

Wenn man hingegen einen „richtigen“ Desktop-Browser nimmt, gibt es eine „liebevoll“ nachgemachte Amazon-Anmeldeseite, die so aussieht:

Alle Daten, die man dort eingibt, gehen direkt an Kriminelle. Die Spam macht ja schon klar, dass hier die Kreditkartendaten gephisht werden sollen – aber das Amazon-Konto für betrügerische Geschäfte und die Kombination aus Meldeanschrift und Geburtsdatum für einen Identitätsmissbrauch werden die Halunken auch nicht verschmähen. Die müssen ja ihre eigene Identität immer verbergen, um nicht diese lästigen Handschellen angelegt zu bekommen, und deshalb benutzen sie halt die Identität anderer Menschen, die daraufhin oft jahrelangen, zermürbenden Ärger und Kosten haben, die ihnen keiner erstattet. Spammer sind nun einmal asozial und würden vermutlich nicht einmal von ihrer Mutter vermisst, wenn sie nicht da wären. 🤮️

Zum Glück gibt es ein hundertprozentig wirksames und ganz einfaches Mittel gegen Phishing: Niemals in eine E-Mail klicken. Wenn man es sich angewöhnt, Websites, die man regelmäßig nutzt, niemals über einen Link aus einer E-Mail, sondern immer nur über ein Lesezeichen im Webbrowser anzusteuern, dann können einem Verbrecher keinen vergifteten Link unterjubeln, und man kann auch unter Stress und in bedrängter Situation niemals auf einen derartigen Phishing-Versuch hereinfallen. Nicht einmal, wenn dieser viel besser als dieses Beispiel präsentiert wird. ⛔️

Wer sich im Falle dieser Phishing-Spam ganz einfach über ein Browser-Lesezeichen bei Amazon angemeldet hätte und kurz nach seinen Kontodaten geschaut hätte, hätte sofort gemerkt, dass die alarmierende Behauptung aus der Phishing-Spam eine Lüge ist. So einfach ist es, einen kriminellen Angriff abzuwehren. 🛡️

Also tut das bitte! Es ist schlau, und es spart schnell eine Menge Geld und Ärger. Und wenn ihr mir das nicht glauben wollt, dann fragt einfach mal bei der Polizei! 👮♂️️

Und entschuldigt mich bitte für die informelle Anrede… 😉

Viele Grüße

Ihr Amazon-Team

Dies ist eine automatisch gesendete Nachricht, Bitte antworten Sie nicht auf diesen Brief.

© 1998-2020, Amazon.com, Inc. oder Tochtergesellschaften

Ich mag ja diese „Briefe“ mit proklamiertem geistigen Eigentum. Sie werden sofort eine ganze Größenordnung lächerlicher, wenn ich sie in meinem E-Mail-Eingang habe. 😁️

Und ja, ich weiß, dass man so etwas nicht nur in Spam sieht, sondern auch in ernsthafter [🤣️] geschäftlicher E-Mail. Aber ich kann es niemals ernstnehmen, wenn jemand eine Datei, die auf dem ganzen Weg offen wie eine Postkarte ist, in eine riesige Kopiermaschine namens „Internet“ steckt – bei Versand, Transport, Verarbeitung und Empfang einer E-Mail werden jede Menge Kopien angelegt, über die kein Absender Kontrolle hat – und dann noch einen vom „Copyright“ faselt. Ganz im Gegenteil: Wer so textet, zeigt damit der ganzen Welt in lächerlichster Weise, dass er sich bei der Verteilung des Hirnes nicht vorgedrängelt hat. 🤡️

¹Werter Anwalt: Dies ist eine in der BRD noch grundgesetzlich geschützte, so genannte Meinungsäußerung. Dass sie nicht so klingt wie die hirnbeizende Amazon-Reklame, gefällt mir auch nicht. Verzieh dich!