Och, das arme Konto!

PayPal-Problemlösung

[Mailadresse des Empfängers]

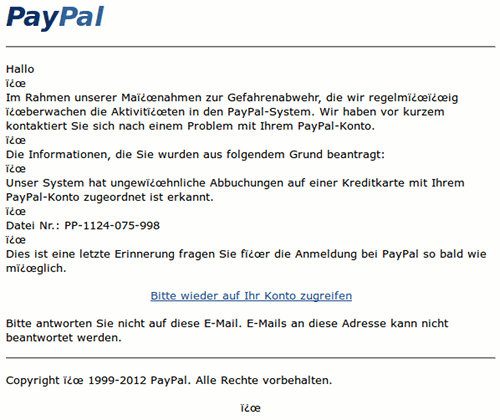

Jedes anständige Unternehmen spricht seine Kunden mit der Mailadresse an, wissen wir doch alle. Klingt doch viel persönlicher als dieser Name.

Samstag, 22. September 2012

Guten Tag,

Und den Namen kann man dann auch bequem in der Anrede weglassen. Wegen des persönlichen Klanges. Sonst glaubt noch jemand, hier würde ein Unternehmen zu einem namentlich bekannten Kunden sprechen.

Wo liegt das Problem?

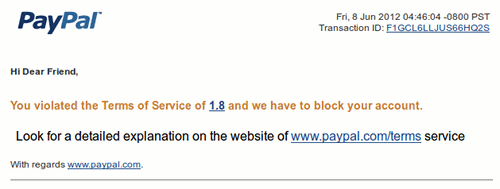

Das größte Problem der Spammer ist es, dass ihre Betrugsmaschen so durchschaubar sind, weil sie die Massenware ihrer Spam als individuelle Mitteilung erscheinen lassen müssen… ach nein, das meint der Idiot ja gar nicht:

Bei Ihrer letzten Kreditkarten Zahlung [sic! Deppen Leer Zeichen!] sind uns ungewöhnliche Aktivitäten aufgefallen.

Vielmehr will er sagen, dass bei einer nicht benannten Zahlung mit einer Kreditkarte ebenfalls nicht benannte ungewöhliche Aktivitäten aufgefallen sind. Vielleicht hat die Kreditkarte ja zu singen begonnen oder so etwas…

Was mache ich jetzt?

Wenn die Kreditkarte wirklich singen sollte, einfach ein handelsübliches Heftpflaster großzügig über die Schallaustrittsöffnung kleben. Aber auf keinen Fall und absolut niemals…

Bitte verifizieren Sie sich durch einen Abgleich Ihrer Daten als rechtmäßiger Besitzer. Im Anschluss können Sie Ihr Konto wieder uneingeschränkt nutzen:

…etwas tun, was ein krimineller Spammer will, der einen nicht einmal mit Namen ansprechen kann. Der will nämlich nur, dass man…

Bearbeitungsnummer:

P-3377-87096214

Prüfungsdatum:

22.09.2012

Frist zur Lösung des Problems:

7 Werktage

Ihr Konfliktlösungs Link:

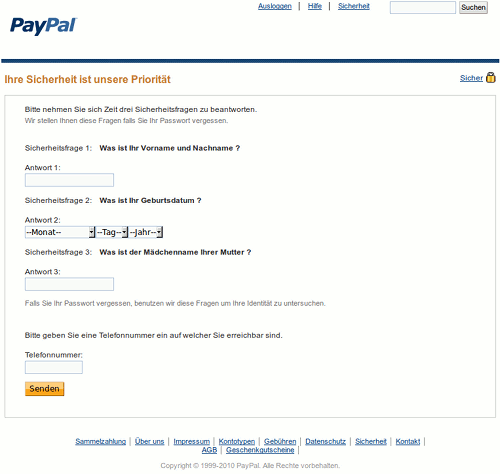

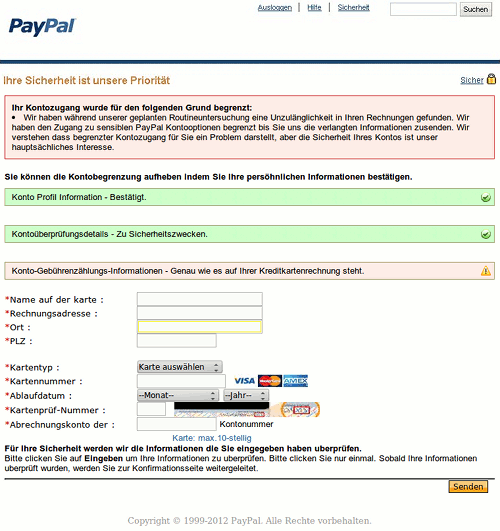

…in leichter Panik auf den Link klickt und auf einer „liebevoll“ nachgemachten PayPal-Seite den organisiert Kriminellen möglichst viel Zugriff auf das PayPal-Konto und auf die Kreditkarte gibt.

Viele Grüße

Ihr Team

Gängige und wirksame Konfliktlösungen für das „Team“, das solche Mails verfasst hat, bestehen im Teeren und Federn, wenn man der Leute habhaft werden kann – ansonsten einfach den E-Müll löschen.

Danke für diese etwas originelle Phishing-Mail an einen Leser, der sie mir zusandte. Die Zusendung ist übrigens, anders als das Datum in der zitierten Mail vermuten lässt, vom 7. Oktober…