Muss wohl wichtig sein, wenn schon im Betreff steht, dass es wichtig ist…

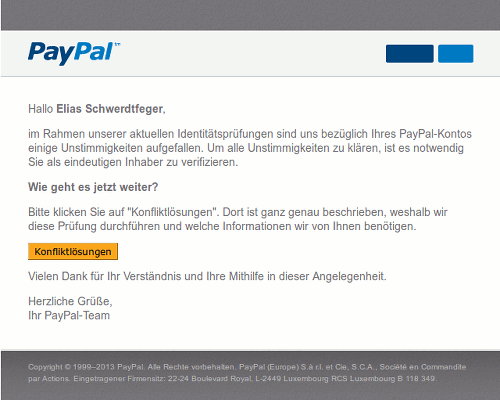

Das wirklich Wichtige allerdings vorab: Diese ziemlich „gut“ gemachte Phishing-Mail mit dem gefälschten Absender service (at) paypal (punkt) de kommt nicht von PayPal, obwohl der Empfänger namentlich angesprochen wird.

Wenn der Müll dann auch noch an die richtige Mailadresse gegangen wäre, hätte er einen naiven Empfänger überzeugen können – ich habe die Angewohnheit, für jede Sache eine eigene Mailadresse einzurichten, und dieses kleine bisschen Prävention empfehle ich erst recht jedem Menschen, der weniger geübt darin ist, Spam sicher als solche zu erkennen. Seit die Verbrecher große Datenbanken haben, in denen Mailadressen zu Namen zugeordnet sind, seit eine persönliche Ansprache also kein Indiz mehr dafür ist, dass eine Mail auch „echt“ ist, bleibt kaum noch ein anderer einfacher Schutz vor derartigen Phishing-Versuchen. Die Verwendung eines guten Mailclients – ich verwende übrigens den inzwischen etwas „moppelig“ gewordenen Thunderbird – macht es einfach, mit mehreren Mailkonten umzugehen.

Natürlich hat auch diese „gut“ gemachte Phishing-Mail eine Reihe von Formulierungsschwächen, die es einem erfahreneren Spamgenießer ermöglichen, den Müll sicher als Müll zu erkennen. Hier nur eine ganz kurze Auflistung dessen, was mir sofort aufgefallen ist, bevor ich mir die Mail näher anschaute:

- Hallo

Eine „unhöfliche“ Anrede, die PayPal mit an Sicherheit grenzender Wahrscheinlichkeit nicht für die Kundenansprache wählen würde. Ich schließe aus dieser Anrede, dass diese Spammer noch keine automatisierbare Methode haben, aus dem Vornamen das Geschlecht des Empfängers zu bestimmen, um „Sehr geehrter Herr“ oder „Sehr geehrte Frau“ vor den Namen setzen zu können. - im Rahmen unserer aktuellen Identitätsprüfungen

Wie sollte eine Unternehmung, die nichts weiter als verifizierte Kontodaten hat, „Identitätsprüfungen“ durchführen? Das ist Bullshit. - bezüglich Ihres PayPal-Kontos

Eine steife, papierhaft klingende Formel, die den spröden Charme eines Strafzettels verbreitet. Unwahrscheinlich, dass so etwas im Kundenkontakt verwendet wird. - Sie als eindeutigen Inhaber zu verifizieren

Das wäre zwar mit einem Ausweisdokument oder einer notariell beglaubigten Kopie eines solchen möglich, aber nicht mit ein paar Eingaben in einer Website. Übrigens könnte bei solchen Vorwänden in Zukunft den Phishern der „elektronische Personalausweis“ sehr entgegenkommen, weil er die Idee einer Identitätsprüfung über eine Website plausibler macht. Eine von technisch unbeleckten Innenministern eingeführte „Sicherheit“ über ein maschinenlesbares Dokument könnte also der organisierten Kriminalität direkt zuarbeiten und für weniger Sicherheit sorgen. - Bitte klicken Sie auf "Konfliktlösungen"

So etwas würde – wenn es das gäbe – vermutlich in einer Weise benannt, die nicht beim Kunden den Eindruck eines „konfliktträchtigen“ Daseins als Kunde erweckt. Ich möchte den Spammern, die hier mitlesen, jetzt aber keine Formulierungshilfe geben… 😉 - Dort ist ganz genau beschrieben, weshalb wir diese Prüfung durchführen

War in der E-Mail etwa kein Platz mehr dafür?

Es ist also immer noch möglich, trotz namentlicher Ansprache durch entspanntes, gründliches Lesen zu erkennen, dass es sich mit hoher Wahrscheinlichkeit nicht um eine E-Mail von PayPal handelt.

Wenn man dann noch das unbedingt empfehlenswerte Quäntchen Vorsicht aufbringt, vor dem Klick auf einen Link in die Statuszeile seiner Mailsoftware zu schauen, wohin dieser Link überhaupt geht, fällt auf, dass er nicht in die PayPal-Website geht, sondern zum mir bislang unbekannten URL-Kürzer nvlx (punkt) de. PayPal hat – im Gegensatz zu kriminellen Spammern – keinen objektiven Grund, seine eigene Domain in einer E-Mail auf diese Weise zu verschleiern, so dass es sich um ein sehr deutliches Alarmsignal handelt.

Über nvlx (punkt) de gibt es dann eine Weiterleitung in die Domain check (strich) p25 (punkt) net, wo man in einer „liebevoll“ nachgemachten PayPal-Seite gegenüber „PayPal“ lauter Daten angeben kann, die PayPal schon lange kennt – und die in der Spam versprochene Erklärung, warum man das überhaupt tun sollte, gibt es dort natürlich nicht. Inwieweit auf diese Weise eine „Identität“ überprüft werden kann, gehört zu den Fragen, die jeder aufgeweckte Dwölfjährige beantworten kann: Gar nicht.

Einmal ganz davon abgesehen, dass PayPal niemals E-Mails mit der Aufforderung versendet, irgendwelche Bullshit-Verifizierungen zu machen.

Aber es bleibt festzuhalten: Spam mit namentlicher Ansprache ist wesentlich gefährlicher als anonym formulierte. Seit dem ersten personalisierten PayPal-Phishing, das mir untergekommen ist, haben die Spammer eine Menge dazu gelernt. Und sie werden mehr dazulernen, das ist sicher. Sie leben schließlich davon, dass möglichst viele Menschen auf ihre Spam hereinfallen.