Ich hätte aber lieber die Sportnachrichten.

Schlechtes Phishing

Angeblicher Absender dieser Mail ist onlinedat (at) sparkasse (punkt) de. Natürlich ist der Absender gefälscht und diese Mail kommt nicht von der Sparkasse. Die Sparkasse würde auch kaum ihre Kunden mit einer Mail anschreiben, die sie über einen in den USA gemieteten Server versendet.

Sehr geehrter Kunde,

Ja, manchmal bin ich Kunde. Zum Beispiel, wenn ich ein Brot kaufe.

Ihr Online-Banking-Konto wurde eingeschrankt

Huch! Und warum das? Und unter welchem Namen führe ich das Konto? Mit welcher Kontonummer? Bei welchem Kreditinstitut? Und seit wann heißt das Produkt dieses Kreditinstutes „Online-Banking-Konto“? Und warum gibt es keine Umlaute?

Klicken Sie auf den folgenden Link, um alle blockierten Zugriff [sic!] wiederherzustellen.

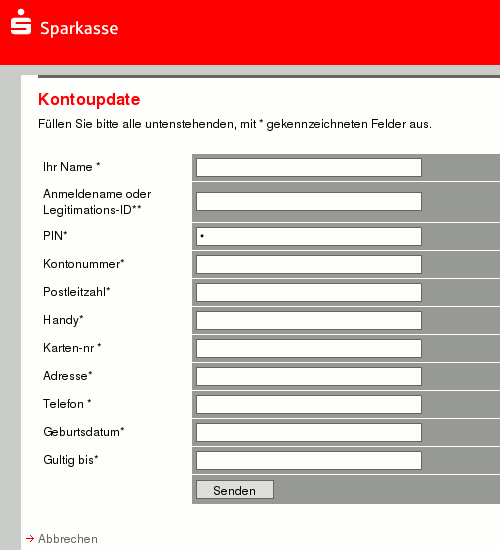

Und ja nicht darüber wundern, dass der Link gar nicht zur Sparkasse geht! Und bloß nicht die Frage stellen, warum die Sperrung eines Kontos aufgehoben wird, wenn man „der Sparkasse“ lauter Dinge sagt…

…die die Sparkasse schon längst weiß! Einfach einen notdürftig als „Kontoupdate“ verlarvten Datenstriptease machen und an die organisierte Kriminalität weiterleiten! Nicht darüber wundern, dass die zwar vom „Online-Banking-Konto“ sprechen, aber die Daten einer Kreditkarte haben wollen!

Au weia, Phisher, früher habt ihr euch aber auch mehr Mühe gegeben…

Customer Care Account Dept.

© sparkasse.de 2013 Alle Rechte vorbehalten.

Nein, der miese Phish ist nicht alles

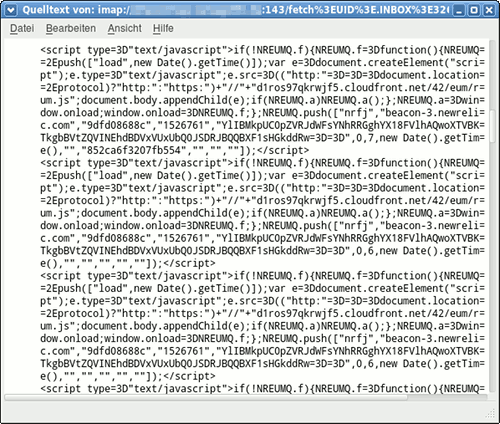

Was in diesem Zitat übrigens untergeht: Damit ist die Mail noch lange nicht zu Ende. Der Spammer scheint nämlich der Meinung zu sein, dass eine HTML-Mail erst dann so richtig HTML wird, wenn da auch noch eine Menge aus normaler Lesersicht zunächst völlig unsichtbares JavaScript dranhängt, und so hat er sich entschlossen, die folgenden Skriptversuche zu machen:

Der im Screenshot sichtbare Bereich macht ungefähr ein Viertel des gesamten Codeumfangs aus.

Natürlich wird ein vernünftig konfigurierter Mailclient niemals JavaScript in einer E-Mail ausführen. Aber dieses kleine Beispiel aus der täglichen Spamhölle zeigt einmal mehr, warum man gar nicht vorsichtig genug sein kann, wenn man es mit Spam zu tun hat und warum man auch lächerliche Spam niemals unterschätzen darf. Hier sollen JavaScript-Fragmente von allen möglichen Stellen im Internet abgeholt und lokal ausgeführt werden. Es ist davon auszugehen – nein, ich habe mir das jetzt nicht in allen seinen blutigen Einzelheiten angeschaut – dass auf diesem Wege versucht wird, aktuelle Schadsoftware zu installieren.

Und deshalb benutzt man einen vernünftig konfigurierten Mailclient (ich empfehle „normalen“ Anwendern den Thunderbird, und zwar immer auf aktuellem Stand), bei dem in der Standardkonfiguration die Ausführung solcher Versuche vollkommen auszuschließen ist. Ich weiß gar nicht, mit welcher Software oder mit welchem Webmailer ein derartiger Angriff erfolgversprechend wäre. Aber es muss dermaßen unsichere Software geben, sonst gäbe es nämlich diese Spam nicht. Die Verbrecher sind, was solche Dinge betrifft, auf dem neuesten Stand. Sie leben davon.

Angesichts der Tatsache, dass das Phishing geradezu lächerlich schlecht ist, vermute ich sogar, dass eine im Hintergrund laufende Installation von Schadsoftware der eigentliche Zweck dieser Mail ist – und das Phishing eher eine Nebensache, gar nicht so wichtig für die Absender. Ein Empfänger mit verwundbarer Mailsoftware sieht diese Spam, schaut eine Sekunde drauf, lacht womöglich noch darüber, löscht sie und vergisst sie… und ist damit bereits infiziert.

Schreibe einen Kommentar