Von: Adem Yildit <kudnenservice@sparkasse.gr.com>

Diese gefälschte Mailadresse ist nicht die Sparkasse mit ihrem ganz besonderen „Kudnenservice“. 😁️

logo

Ja! 🤭️

Bitte nehmen Sie an der Neuerung Teil

Was gibt es denn für eine Neuerung? Habt ihr jetzt gleich Defibrillatoren in die Kontoauszugdrucker integriert, damit man den Notfall am Ort seines Auftretens behandeln kann? 😀️

wi

Ja! 🤭️

Guten Tag,

Genau mein Name! 👏️

Die echte Sparkasse versendet solche E-Mail nicht. Aber wenn die echte Sparkasse ihre Kunden mit solcher E-Mail „beglückte“, dann würde sie in jede E-Mail die betroffene Kontonummer schreiben. Warum? Weil erstaunlich viele Menschen mehr als ein Konto haben. Und natürlich würde sie nicht „Moin“, „Grüß Gott!“, „Tach“ oder dergleichen Formelleres verwenden, sondern ihre Kunden mit Namen ansprechen. Es sind ja keine Unbekannten. 👤️

Hier steht keine Kontonummer, keine namentliche Ansprache und die richtige Sparkasse versendet solche E-Mail nicht. Was bedeutet das? Richtig: Es ist eine Phishing-Spam. 🕵♂️️

Diese Spam kommt auch bei Menschen wie mir an, die nach ihren schon im zarteren Alter gemachten Kundenerfahrungen mit der Sparkasse niemals wieder irgendeine Dienstleistung einer Sparkasse nutzen würden. Nicht einmal, wenn man dazu noch Geld geschenkt bekäme. Diese Spam kommt bei jeder Mailadresse an, die sich irgendwo einsammeln lässt oder die von einem Unternehmen oder einer staatlichen Stelle „veröffentlicht“ wurde. Übrigens seit einigen Jahren auch gern mit namentlicher Ansprache, den diversen Datenschleudern sei es gedankt. 🤬️

hir

Ja! 🤭️

Komm, Spammer, das kannst du besser! Du brauchst dich nur ein bisschen mit deinem Spamskript zu beschäftigen und mal einen Test zu machen, bevor du deinen Phishing-Müll auf das wehrlose Internet loslässt. Ach, wenn du dir Mühe geben wolltest, könntest du ja auch gleich arbeiten gehen? Ich verstehe. 🖕️

Sie haben sich noch nicht für unser neues Sicherheitsverfahren registriert.

So so, ein „neues Sicherheitsverfahren“. Um was handelt es sich denn? 🤔️

Das neue Sicherheitsverfahren ist von der Bundesregierung im Zusammenhang mit der Pandemie eingeführt worden und erfordert Ihre Hilfe.

Aha, das Coronavirus wird am Konto bekämpft! 🤣️

Wir bitten Sie sich schnellstmöglich für das neue Zahlungssystem zu registrieren.

Huch, eben war es noch ein neues Sicherheitssystem, jetzt ist es schon ein neues Zahlungssystem? Dass diese Spaßkasse aber auch nicht einmal selbst weiß, warum sie mich anmailt! 😁️

hours. I

Ja! 🤭️

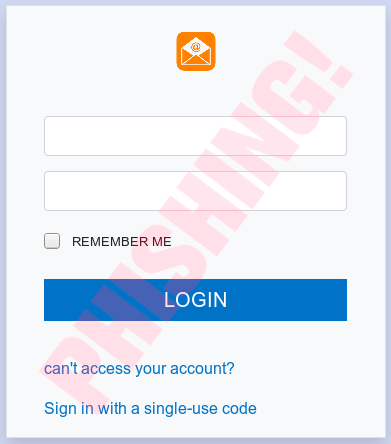

Der Link geht natürlich nicht zur Website einer Spaßkasse, sondern in die Domain pekoroma (punkt) com, die nichts mit der Spaßkasse zu tun hat. Dort gibt es…

$ location-cascade https://pekoroma.com/NH7H4JKBYQ 1 https://sparkasse-sicherheitsteam.com/30KFF2K894 2 / $ host sparkasse-sicherheitsteam.com sparkasse-sicherheitsteam.com has address 8.209.99.88 $ host pekoroma.com pekoroma.com has address 8.209.99.88 $ _

…eine Weiterleitung in die Domain sparkasse (strich) sicherheitsteam (punkt) com, deren Domain auf den selben Server führt, zu dem auch die Domain pekoroma (punkt) com führte, so dass die ganze Weiterleiterei einfach nur albern und unnötig aussieht. 😜️

Was man dort eingibt, geht direkt zu Kriminellen. ☹️

Zum Glück gibt es einen ganz einfachen und völlig wirksamen Schutz vor Phishing, der häufigsten Form des Trickbetruges im Internet: Niemals in eine E-Mail klicken! Wer sich angewöhnt, häufig besuchte Websites immer nur über ein Lesezeichen seines Webbrowsers aufzurufen, kann keinen giftigen Link untergeschoben bekommen – und das kann schnell viel Geld und Ärger sparen. Die Website der Spaßkasse einfach über das Lesezeichen aufrufen, sich anmelden und nach der Anmeldung zu sehen, dass das in einer E-Mail behauptete Problem gar nicht existiert: So einfach ist es, einen kriminellen Angriff abzuwehren. 🛡️

Irgendwelche Schlangenöle helfen hingegen gar nicht. 🧙♀️️

Die Anmeldung ist bis zum 23. 05. 2021 abzuschließen.

Oh, bei der Spaßkasse wird auch am Sonntag gearbeitet? 😂️

Mit freundlichen Grüßen

Ihr Finanzteam

Mit Winkewinke vom Kriminellen. 👋️

21.05.2021

Hui, der Spammer hat einen Kalender! Hat nicht jeder. 👍️

![Amazon - Ihr Amazon-Konto ist gesperrt und die Bestellung (en) werden gehalten. -- Zu Ihrem Schutz haben wir Ihr Konto gesperrt, da wir ungewöhnliche Anmeldeaktivitäten in Ihrem Konto festgestellt haben. Sie können uns helfen, Ihr Konto zu entsperren, indem Sie auf den Link klicken und den Anweisungen auf dem Bildschirm folgen. -- Mögliche Ereignisse sind aufgetreten: - * Melden Sie sich bei Versuchen von einem ungewöhnlichen oder nicht erkannten Gerät oder Ort an. -- * Anfordern einer Operation mit ungewöhnlichem Muster. -- * Betrugsaktivität von Ihrem Konto. -- Aus Sicherheitsgründen sind alle Kontodienste deaktiviert, bis Sie eine Antwort erhalten haben. -- Bitte überprüfen Sie Ihre Kontodaten. Wenn Sie nicht innerhalb von 24 Stunden (ab dem Öffnen dieser E-Mail) bestätigen, wird dies offiziell dauerhaft deaktiviert. -- [ _Jetzt überprüfen_ ] -- Warum haben Sie diese E-Mail erhalten? -- Amazon muss überprüft werden, wenn eine E-Mail-Adresse als Amazon-Konto ausgewählt wird. Ihr Amazon-Konto kann erst verwendet werden, wenn Sie es überprüft haben. -- Danke für dein Besorgnis. -- Amazon.de - Datum : April, 6 2021 PDT -- * Einige Emittenten beschränken die Verwendung von Zahlungskarten für elektronische oder Internetkäufe. Wenn die von Ihnen eingegebenen Zahlungsdetails korrekt sind, empfehlen wir, die Nummer auf der Rückseite Ihrer Karte zu verwenden, um die ausstellende Bank zu kontaktieren und mehr über deren Richtlinien zu erfahren. Bitte halten Sie den genauen Betrag und die Details dieses Kaufs bereit, wenn Sie sich an den Kartenaussteller wenden. -- Diese E-Mail wurde von einer Nur-Benachrichtigungsadresse gesendet, die eingehende E-Mails nicht akzeptieren kann. Bitte antworten Sie nicht auf diese Nachricht. -- Amazon.de, XMRtransparent;font-size:0px'>USEnSM1jrry Avenue N., Seattle, WA 98109-5210](https://spam.tamagothi.de/wp-content/uploads/2021/04/amazon.htm-450.png)

![Aktuelle Kundenmitteilung! - Ihre Mithilfe ist erforderlich. -- Datum: 07.03.2021 -- Guten Tag, -- Ihr Konto wurde aus versicherungstechnischen Gründen umgehend eingefroren. Eine Prüfung Ihrer Daten hat ergeben das sich diese nicht mehr auf dem neusten Stand befinden. -- Demnach kann kein sicherer Zahlungsverkehr gewährleistet werden. Wir bitten Sie umgehend Ihre Daten zu legitimieren um Ihr Konto wieder uneingeschränkt nutzen zu können. -- Bitte klicken Sie auf den folgenden Button, um die Legitimierung zu starten. Sie werden automatisch auf unsere Plattform weitergeleitet, auf der Sie den Vorgang durchführen können. -- [Sparkassenlogin] -- Mit freundlichen Grüßen -- Ihr Sparkasse Service Team -- Dies ist eine automatisch versendete Nachricht. Bitte antworten Sie nicht auf dieses Schreiben. -- © 1995-2021 Sparkasse. Alle Rechte vorbehalten. -- Sparkassen AG Friedrichstraße 50 10117 Berlin Handelsregister Amtsgericht Charlottenburg Berlin - Handelsregisternr. HRB 91513B UST-ID DE 214205098](https://spam.tamagothi.de/wp-content/uploads/2021/03/sparphish.png)