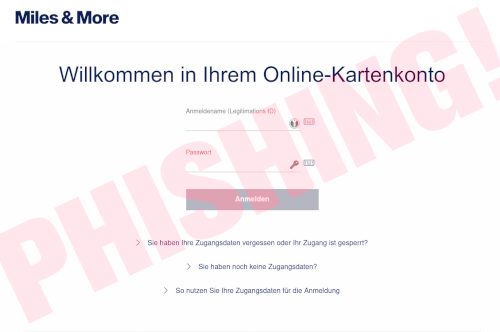

Habe ich schon mal gesagt, dass es im Moment eine Menge Phishing gibt? 🎣️

Diese Spam hat weder etwas mit Mastercard noch etwas mit…

Von: No-reply@miles-and-more.com

…dem Vielfliegerprogramm der Lufthansa, das mit der Marke „Miles & More“ beworben wird, zu tun. Es ist eine Spam von Trickbetrügern. Von völlig unfähigen Trickbetrügern übrigens, denn sie haben „eine Kleinigkeit“ in ihrer Spam vergessen:

Willkommen zur Registrierung für Gebührenfrei Mastercard® Identity Check™

Sehr geehrte Damen und Herren,

Mastercard® Identity Check™ ist ein von Mastercard® entwickelter Sicherheitsstandard für Kreditkartenzahlungen, der darauf abzielt, das Risiko von Kartenmissbrauch deutlich zu minimieren.

Ab sofort müssen nahezu alle Online-Zahlungen nach Eingabe Ihrer Kartendetails durch die zusätzliche Bestätigung mittels einer mTAN (per SMS) und eines persönlichen Passworts von Ihnen autorisiert werden. Dies gewährleistet einen zusätzlichen Schutz vor unbefugter Nutzung Ihrer Kreditkarte. Dieses Verfahren steht für eine sichere Transaktion auf beiden Seiten.

Ja, das war die ganze Spam.

Der Link auf die Phishingseite fehlt. Es ist ja nur das Wichtigste an einer Phishingspam. Er findet sich übrigens auch nirgends im Quelltext der Spam, stattdessen…

[…]

<p style="margin: 0px;"><font color="#000000"><font face="Lucida Sans Unicode"><font color="#000000" face="Arial"><font face="Lucida Sans Unicode">Mastercard® Identity Check™ ist ein von Mastercard® entwickelter Sicherheitsstandard für Kreditkartenzahlungen, der darauf abzielt, das Risiko von Kartenmissbrauch deutlich zu minimieren.</font></font></font></font></p> <p style="margin: 0px;"><font color="#000000"><font face="Lucida Sans Unicode"><font color="#000000" face="Arial"> </font></font></font></p> <p style="margin: 0px;"><font color="#000000"><font face="Lucida Sans Unicode">Ab sofort müssen nahezu alle Online-Zahlungen nach Eingabe Ihrer Kartendetails durch die zusätzliche Bestätigung mittels einer mTAN (per SMS) und eines persönlichen Passworts von Ihnen autorisiert werden. Dies gewährleistet einen zusätzlichen Schutz vor unbefugter Nutzung Ihrer Kreditkarte. Dieses Verfahren steht für eine sichere Transaktion auf beiden Seiten.</font></font></p> <p style="margin: 0px;"><br /> <font color="#000000"><font face="Lucida Sans Un

…hört die Spam einfach mitten in einem <font>-Tag auf. Vermutlich ist den Spammern ein kleiner Unfall mit der Zwischenablage passiert. 😁️

Na, vor rd. einem halben Jahr hat es ja noch geklappt mit der Spam fürs Klickmich. Wenn man nicht so genau versteht, was man da macht, weil dieser Technikkram doch immer so hirnt und man Computer doch eigentlich nur zum Betrügen anderer Leute benutzen will, dann wird die gesamte Datenverarbeitung eben Glückssache. 🍀️

Die naheliegende Frage, warum die Spammer einerseits das seit Jahren aus guten Gründen¹ obsolete <font>-Tag verwenden, um andererseits auch mit CSS zu formatieren, kann vermutlich nur der Hirnklempner der Spammer erklären. Ich finde mich in den fremdartigen, exotischen und bizarren Gedankengängen dieser Leute nicht zurecht.

Oh, der Hirnklempner war schon da? Der Kopf ist jetzt mit übelriechender brauner Flüssigkeit gefüllt? Das erklärt es natürlich auch. 💩️

¹Dieses HTML-Tag hat Inhaltsauszeichnung und Formatierung für die Darstellung vermischt, was keine gute Idee war und zu sehr schwer pfleg- und anpassbaren HTML-Quelltexten führte. Es ist heute völlig unnötig, und niemand weint diesem Trümmer aus der Vergangenheit hinterher. Ich habe es vor rd. 15 Jahren das letzte Mal gesehen.

Zum Glück für uns alle gibt es einen kostenlosen, einfachen und hundertprozentig wirksamen Schutz vor Phishing, der häufigsten Betrugsform im gegenwärtigen Internet: Niemals in eine Mail klicken! Wenn man sich für die Unternehmen, bei denen man Kunde ist, jeweils ein Lesezeichen im Browser anlegt und die Websites dieser Unternehmen nur über das angelegte Lesezeichen im Browser aufruft, kann einem kein Krimineller einen giftigen Link unterschieben. Bitte macht das! Wenn man nach Empfang dieser oder einer ähnlichen Mail nicht in die Mail klickt, sondern die Website über das angelegte Browserlesezeichen aufruft, sich dort ganz normal anmeldet und danach sieht, dass das angebliche Problem aus der Mail gar nicht besteht – sonst bekäme man nach der Anmeldung einen Hinweis angezeigt – dann hat man einen dieser gefürchteten „Cyberangriffe“ abgewehrt. So einfach geht das! 🛡️

Zum Glück für uns alle gibt es einen kostenlosen, einfachen und hundertprozentig wirksamen Schutz vor Phishing, der häufigsten Betrugsform im gegenwärtigen Internet: Niemals in eine Mail klicken! Wenn man sich für die Unternehmen, bei denen man Kunde ist, jeweils ein Lesezeichen im Browser anlegt und die Websites dieser Unternehmen nur über das angelegte Lesezeichen im Browser aufruft, kann einem kein Krimineller einen giftigen Link unterschieben. Bitte macht das! Wenn man nach Empfang dieser oder einer ähnlichen Mail nicht in die Mail klickt, sondern die Website über das angelegte Browserlesezeichen aufruft, sich dort ganz normal anmeldet und danach sieht, dass das angebliche Problem aus der Mail gar nicht besteht – sonst bekäme man nach der Anmeldung einen Hinweis angezeigt – dann hat man einen dieser gefürchteten „Cyberangriffe“ abgewehrt. So einfach geht das! 🛡️

…so einen unfassbar dummen Phishing-Versuch reinzufallen. Hallo? „Hey, wir haben eine total wichtige Nachricht auf unserer Website für dich, und deshalb schreiben wir dir eine total wichtige E-Mail, in der wir dir nicht etwa unsere total wichtige Nachricht zukommen lassen, sondern dir einen klicki klicki Link geben, auf den du klicken sollst, um unsere total wichtige Nachricht lesen zu können“. Es ist schwierig, von so einem gärenden Bullshit aus der Hirnhölle des Posteinganges keinen schmerzhaften Anfall spontaner Heiterkeit zu bekommen. 🤣️

…so einen unfassbar dummen Phishing-Versuch reinzufallen. Hallo? „Hey, wir haben eine total wichtige Nachricht auf unserer Website für dich, und deshalb schreiben wir dir eine total wichtige E-Mail, in der wir dir nicht etwa unsere total wichtige Nachricht zukommen lassen, sondern dir einen klicki klicki Link geben, auf den du klicken sollst, um unsere total wichtige Nachricht lesen zu können“. Es ist schwierig, von so einem gärenden Bullshit aus der Hirnhölle des Posteinganges keinen schmerzhaften Anfall spontaner Heiterkeit zu bekommen. 🤣️