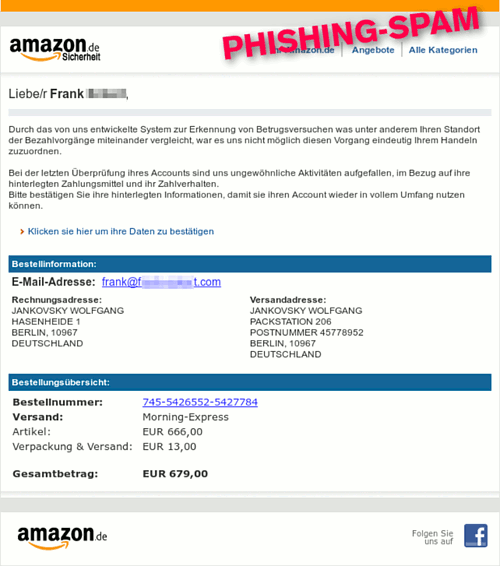

Wie die Kriminellen mit den ganzen abgegriffenen Daten aus den Datenlecks diverser Unternehmen machen? Zum Beispiel gefährliche, personalisierte Betrugsmaschen. So sieht etwa eine gut gemachte, personalisierte Phishing-Spam aus:

Zugegeben, der Text ohne das Layout wirkt gar nicht mehr so großartig:

Liebe/r Frank xxxxx,

Durch das von uns entwickelte System zur Erkennung von Betrugsversuchen was unter anderem Ihren Standort der Bezahlvorgänge miteinander vergleicht, war es uns nicht möglich diesen Vorgang eindeutig Ihrem Handeln zuzuordnen.

Bei der letzten Überprüfung ihres Accounts sind uns ungewöhnliche Aktivitäten aufgefallen, im Bezug auf ihre hinterlegten Zahlungsmittel und ihr Zahlverhalten.

Bitte bestätigen Sie ihre hinterlegten Informationen, damit sie ihren Account wieder in vollem Umfang nutzen können.

Der Link zum „Bestätigen der Daten“ – übrigens wird weder Amazon noch irgendein anderer Internetanbieter jemals seine Kunden dazu auffordern, aus angeblichen Sicherheitsgründen Daten anzugeben, die dort schon längst bekannt sind, es sei denn, es handele sich um Passwörter, Sicherheitsfragen oder dergleichen – geht natürlich nicht zu amazon (punkt) de, sondern nach einem Umweg über einen URL-Kürzer in die Subdomain amazon der Domain de (strich) webapps (strich) online (punkt) net, die gestern erst über einen Whois-Anonymisierer aus dem sonnigen Panama registriert wurde und die vorsätzlich den Eindruck erwecken soll, eine Domain von Amazon zu sein. Alle Daten, die man dort eingibt…

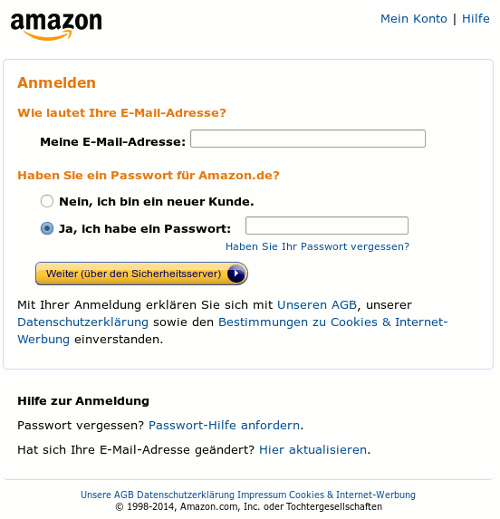

…wie zum Beispiel eine Kombination aus Mailadresse und Passwort (die bei vielen Menschen zur Anmeldung an diversen Diensten verwendet werden kann, aber auch so die Übernahme des Amazon-Kontos ermöglicht) und…

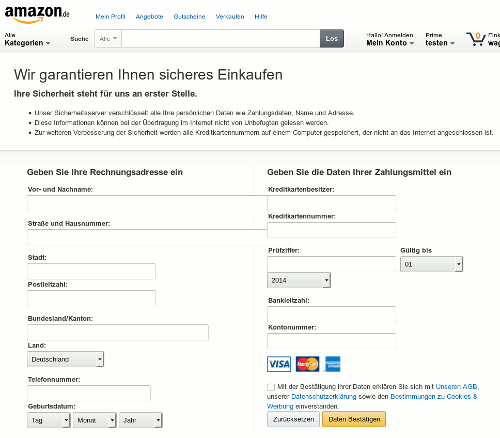

…die Postanschrift, die Telefonnummer, das Geburtsdatum und die Kreditkartendaten gehen direkt zu Kriminellen, die damit ganz sicher allerlei „Geschäfte“ machen werden.

Ich finde es immer wieder erstaunlich, wie viel überzeugender eine Phishing-Spam aussieht, wenn sie eine persönliche Ansprache des Empfängers hat. Wer nicht – wie Frank, der mir dieses Machwerk zugesteckt hat – gewohnheitsmäßig vor jedem Klick erstmal in die Statuszeile seiner Mailsoftware schaut, um zu sehen, wo der Link überhaupt hingeht, kann „im Eifer des Gefechts“ auf so eine Mail durchaus reinfallen.

Selbstschutz vor Phishing

Deshalb ist es wichtig, sich so gut wie möglich vor Phishing zu schützen. Das ist viel einfacher, als die meisten Menschen glauben:

- Immer aufmerksam bleiben! Vor allem, wenn es um Geld geht! Genau hinschauen! Nachdenken! Nicht klicken, ohne nachgedacht zu haben! Nichts ist so eilig, dass nicht fünf Minuten Zeit wären.

- Immer daran denken, dass die Absenderadresse einer E-Mail beliebig gefälscht sein kann! Niemals vom Design einer E-Mail verblenden lassen, denn das ist auch beliebig aus anderen E-Mails kopierbar! An einer E-Mail, die nicht digital signiert ist, gibt es (fast) nichts, woran sich überprüfen ließe, ob sie wirklich vom angegebenen Absender kommt – und der mögliche Blick in die Mailheader mit anschließender Prüfung einer IP-Adresse ist für Laien… ähm… etwas abschreckend.

- Beim E-Mails, die zu „Sicherheitsüberprüfungen“ mit „Bestätigung von Daten“ auffordern, diese Aufmerksamkeit noch verdoppeln. Auch, wenn es nicht um Geld geht. Es bringt für die Sicherheit nach einem „Hack“ objektiv nichts, wenn noch einmal längst bekannte Daten angegeben werden, und kein Anbieter wird seine Nutzer oder Kunden dazu auffordern. Jemand, der zum Beispiel ein Amazon-Konto kriminell übernommen hat, kann nicht nur alle diese Daten lesen, sondern sie sogar ändern. Das gleiche gilt für Bankkonten und Accounts bei Webdiensten und auch sonst überall.

- Bei regelmäßig benutzten Websites wie Social-Media-Sites, Webshops, Händlern, Banken angewöhnen, niemals die Seite zu besuchen, indem man in eine E-Mail klickt! Immer über den Browser gehen! So folgt man (zumindest nicht so einfach) falschen Links, und eine wichtige Mitteilung wird auch nach einer Anmeldung auf der Amazon-Site präsentiert werden¹.

- Mailadressen kosten nichts, und deshalb unbedingt für jeden Dienst, der eine Registrierung mit Mailadresse erfordert, eine eigene Mailadresse benutzen. Den zwei Minuten Aufwand für die Einrichtung einer Mailadresse steht ein erheblicher Zugewinn an Sicherheit gegenüber. Eine Phishing-Mail an eine falsche Adresse kann nicht erschrecken und dadurch zu übereilten Reaktionen führen. Und wenn doch einmal eine dieser Mailadressen durch eines der vielen Datenlecks im Lande des nicht wirklich durchgesetzten und beim Scheitern mit keinem Haftungsrisiko für den Datensammler verbundenen „Datenschutzes“ in kriminelle Hände gerät, bleibt der Rest unkompromittiert, so dass es auch einfach und ohne „Nebenwirkungen“ möglich ist, die unbrauchbar gewordene Mailadresse stillzulegen.

- Natürlich sollte nicht überall das gleiche Passwort verwendet werden. Und es sollte niemals vergessen werden, was die wichtigste Regel für Passwortsicherheit ist.

- Und: Immer aufmerksam bleiben, wenn man über ein anonymisierendes Medium wie dem Internet mit Geld umgeht! Auch bei Übermüdung, Eile, Streit, Stress, ernsthaften Problemen. Auch, wenn man glaubt, dass man etwas inzwischen schnell und nebenbei erledigen kann. Immer aufmerksam bleiben! Nicht überrumpeln lassen! Keine Panikreaktionen wegen einer Mail! Phishing funktioniert selbst bei schlechter Präsentation viel zu häufig, und es gibt inzwischen auch recht „gut“ gemachte Phishing-Mails.

- Schließlich: Angesichts der diversen Datenlecks, bei denen auch Telefonnummern in die Hände von Verbrechern gerieten, auch am Telefon aufmerksam bleiben. Es ist nur eine Frage der Zeit, bis die Phisher dazu übergehen, einfach anzurufen und die Daten – „Wir haben gerade einen Angriff auf ihr Konto“ – nach gezielt ausgelöster Panik telefonisch abzufragen. Dabei immer darüber klar sein, dass die angezeigte Telefonnummer des Anrufers ebenfalls gefälscht werden kann!

¹Natürlich kann der verwendete Rechner mit einem Trojaner befallen sein, der den gesamten Netzwerkverkehr manipuliert, aber dann ist Phishing das kleinste Problem…

Nur als Querverweis: das ist der Schrägstrich-Spammer – relativ leicht zu erkennen, trotz Personalisierungsversuch

[…] Aus dem Internet frisch auf den Tisch. Köstlich und aromatisch. « Verdächtige Zahlung erkannt […]