Nein, die Spam kommt nicht vom ADAC, was…

Von: ADAC Kreditkarten <t7LjZO+noreply@t7LjZO.tegdainty.com>

…man auch schon an der Absenderadresse sehen kann. Durch einfaches Hinschauen.

Oh, ich als Mensch, der kein so genanntes „Smartphone“ benutzt, habe gestern erst gehört, dass es auf so genannten „Smartphones“ Mailsoftware gibt, welche die Absenderadresse gar nicht mehr anzeigt, sondern nur noch den dazu vom Absender frei wählbaren Namen. Ich weiß nicht, wie häufig das in Mailsoftware für so genannte „Smartphones“ so gemacht wird, aber es ist eine intellektuelle Bankrotterklärung und offene Förderung der Kriminalität. Wer so eine Mailsoftware benutzt, sollte jetzt sofort eine andere Mailsoftware aus dem Appstore installieren! Um sich selbst und sein Geld vor dieser gnadenlos dummen Idee eines Idioten zu schützen. Eine Software, die nicht so gefährlich ist. Ich kann da leider keine Empfehlungen geben. Ich habe aus vielerlei Gründen kein so genanntes „Smartphone“ und keine Erfahrungen mit der dort üblichen Software. Aber welche Mailadresse der Absender als Absenderadresse benutzt hat, sollte sie schon anzeigen. Und zwar direkt nach der Installation als Standardeinstellung. Es ist eine wichtige Information. In diesem Fall wäre für jeden Menschen sofort klargeworden, dass der Absender nicht – wie behauptet – der ADAC ist. Denn der wird für seine Mails nicht irgendeine kryptische Quatschdomains mit t7LjZO verwenden, der hat ja schon eine gute Domain, in der auch seine Website läuft.

Softwareentwickler, die es für eine gute Idee halten, in ihrer Mailsoftware den Absender einer Mail unsichtbar zu machen, sollte man meiner bescheidenen Meinung nach so lange mit glühenden Zangen zwicken, bis ihr Gehirn wieder zu arbeiten beginnt. Es ist mir unbegreiflich, wie man auch nur auf die Idee kommen kann, dass das eine gute Idee ist.

Okay, zur Spam:

- die Nachricht wurde von einem vertrauenswürdigen Absender gesendet.

StarbucksCoffeeLoversBox_1< map id=“map1604679881378″ name=“map1604679881378″>

Das war die gesamte Spam.

Oh, so ein Hinweis, dass die Mail von einem vertrauenswürdigen Absender kommt, ist ja toll. Vor allem, wenn er von einer auch für Menschen ohne vertiefte Kenntnisse sofort als kaputt erkennbaren Spam gefolgt wird. Dieser Text hier wurde übrigens von einem vertrauenswürdigen Blogger geschrieben. 🥳️

Irgendwie hat es dieser lächerliche Quatsch bei mir durch die Spamfilter geschafft. Sonst würde ich darüber gar nicht schreiben.

Die Spammer arbeiten immer wieder an Tricks, mit denen sie sich irgendwie an Spamfiltern vorbeischummeln können. Sie leben davon. Anstelle der „Schachtel Nummer 1 für Liebhaber der überteuerten Kaffeeplörregetränke von Starbucks“ sollte natürlich ein Bild erscheinen, das in der mir vorliegenden Version als fehlerhaft codierte Data-URL angegeben wurde. Aber vielleicht hat der Spammer ja beim nächsten Mal etwas mehr Glück bei der Datenverarbeitung! Er braucht es.

Einmal ganz davon abgesehen, dass Menschen mit sicher konfigurierter Mailsoftware das Bild sowieso nicht sehen würden. Sie sehen genau den eben von mir zitierten Text, und nach einer kurzen Zuckung im Löschfinger sehen sie den Quatsch nicht mehr.

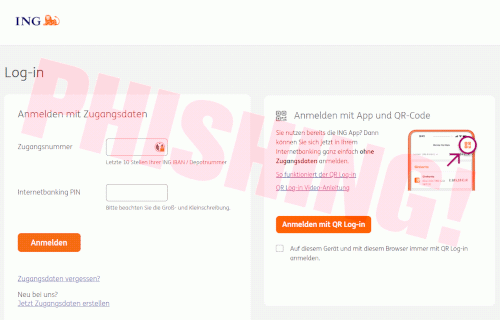

Ich habe keine Mühen gescheut, der Fehler war systematisch. Das Bild sollte so aussehen, und in der nächsten Spamwelle dieser Bande wird es vermutlich auch so aussehen:

Die überlagerte Warnung „SPAM“ habe ich natürlich zusätzlich reingefummelt. Ich werde nicht so gern Bildhoster für Trickbetrüger.

Eins hat der Spammer bei seinem von ihm selbst unverstandenen Gefummel allerdings völlig vergessen: Den Link auf die Phishingsite. Da kann man noch so viel auf „Aktualisieren Sie Ihr Konto“ rumklicken, es passiert einfach nichts. Und auch der Link mit dem französischen Linktext zum Abbestellen irgendwelche Hinweise von Problemen mit der Kreditkarte ist kaputt, so dass man nirgends in dieser Spam herumklicken kann. Der vergiftete Link ist ja nur das Wichtigste bei diesem Betrug. Dieser Spammer ist sogar zum Spammen zu dumm. Vermutlich ist er in der Birne genau so kaputt wie es seine Spams versprechen. 🤦♂️️

Man kann sich übrigens wirksam vor Phishing schützen, indem man niemals in E-Mail klickt. Stattdessen einfach für die häufig besuchten Websites, bei denen man auch ein Benutzerkonto hat, Lesezeichen im Browser anlegen und diese Websites nur noch über diese Lesezeichen aufrufen. Dann kann einem kein Trickbetrüger mehr einen giftigen Link unterschieben. Meistens bekommen diese Leute ihre Tricks besser hin als das Krepelchen aus meinem heutigen Posteingang. Es ist ja auch nicht so schwierig, einen Link zu setzen.

Dass der ADAC nichts mit diesem Müll zu tun hat, ist hoffentlich klar genug geworden. Ich bin übrigens kein Mitglied des ADAC, und bei mir kommt das auch an. Es ist eben Spam. Dumm und kriminell. Wahllos wie Schüsse mit der Schrotflinte ins Dunkle. Wenn die nächste Welle dieser Spam funktionierende Links und ein fehlerfrei codiertes Bild hat, bitte trotzdem nicht darauf reinfallen.

![Das Bild enthält den folgenden Text: ADAC KREDITKARTE -- Sehr geehrte/r Kunde/in, -- wir möchten Sie darauf aufmerksam machen, dass eine Aktualisierung Ihres Zugangs erforderlich ist. Um sicherzustellen, dass Sie weiterhin alle Vorteile und Funktionen nutzen können, bitten wir Sie, diese Aktualisierung innerhalb der nächsten 48 Stunden vorzunehmen. -- Sie können Ihr Konto ganz einfach über den folgenden Link aktualisieren: -- [Aktualisieren Sie Ihr Konto] -- Mit besten Grüßen, -- Ihr Kundenserviceteam -- © 2024 ADAC. Alle Rechte vorbehalten. -- Bitte beachten Sie: ADAC wird Sie niemals per E-Mail nach sensiblen Daten fragen. Kontaktieren Sie uns bei Fragen oder Unsicherheiten.](https://spam.tamagothi.de/wp-content/uploads/2025/01/adacphish-500.jpg)

![Screenshot der betrügerischen Webseite: Über €4.000.000 an Angeboten bisher vergeben! -- Umfrage zu Leroy Merlin -- 8. Januar 2025 -- Sehr geehrte Leroy Merlin Kunde, -- Wir mchten Ihnen eine einzigartige Gelegenheit anbieten, eine brandneue Dexter Werkzeugsatz! Um sie zu erhalten, nehmen Sie einfach an dieser kurzen Umfrage zu ihren Erfahrungen mit teil Leroy Merln. -- Achtung! Dieses Umfrageangebot läuft heute ab, 08 Januar 2025. -- [Umfage starten] -- Angebot läuft ab in 6:20](https://spam.tamagothi.de/wp-content/uploads/2025/01/leroy-merlin-500.jpg)

Und nein, das wird im Folgenden nicht besser. Die lediglich dreiunddreißig Wörter dieser Spam, insgesamt 263 Byte, werden in 14.489 Byte grotesk aufgedunsenem HTML verpackt. Ich kriege davon einen Flashback in eine Zeit, in der Microsoft Word auf einmal um Mailfunktionen erweitert wurde, weil Internet damals der große Hype war.¹ Diese Mails sahen auch immer gruselig aus, siebenmal schlimmer als alles, was Microsoft Outlook jemals verbrochen hat, vor allem, wenn man sie mit einer Mailsoftware angeschaut hat, die nicht von Microsoft war. Und wer damals auf ein Modem zurückgeworfen war – und das waren immer noch sehr viele Menschen – hat diese sinnlose Stopfmasse gehasst. Es war nicht ungewöhnlich, dass ein kurzer Einzeiler in zwanzig Kilobyte völlig redundanten Auszeichnungen verpackt wurde. Zum Glück hat sich das damals schnell herumgesprochen, und der große Wahnsinn ging vorüber, um dem normalen Wahnsinn zu weichen. Dem Wahnsinn, den wir bis heute haben.

Und nein, das wird im Folgenden nicht besser. Die lediglich dreiunddreißig Wörter dieser Spam, insgesamt 263 Byte, werden in 14.489 Byte grotesk aufgedunsenem HTML verpackt. Ich kriege davon einen Flashback in eine Zeit, in der Microsoft Word auf einmal um Mailfunktionen erweitert wurde, weil Internet damals der große Hype war.¹ Diese Mails sahen auch immer gruselig aus, siebenmal schlimmer als alles, was Microsoft Outlook jemals verbrochen hat, vor allem, wenn man sie mit einer Mailsoftware angeschaut hat, die nicht von Microsoft war. Und wer damals auf ein Modem zurückgeworfen war – und das waren immer noch sehr viele Menschen – hat diese sinnlose Stopfmasse gehasst. Es war nicht ungewöhnlich, dass ein kurzer Einzeiler in zwanzig Kilobyte völlig redundanten Auszeichnungen verpackt wurde. Zum Glück hat sich das damals schnell herumgesprochen, und der große Wahnsinn ging vorüber, um dem normalen Wahnsinn zu weichen. Dem Wahnsinn, den wir bis heute haben. Ich finde es übrigens bemerkenswert – also wert, dass man es bemerke und sich merke – dass es so außerordentlich viel ADAC-Spam gibt. Ich vermute, dass ADAC-Mitglieder besonders leichte Opfer sind, sonst würde diese Welle ja nicht über Monate laufen. Wenn sie ein Mitglied des ADAC sind, ist vielleicht auch für sie die Frage einmal bedenkenswert, warum Leute aus der Praxis des gewerbsmäßigen Betrugs – also Leute, die jeden Tag viel Erfahrung mit der Leichtgläubigkeit und Übertölpelbarkeit anderer Menschen machen, weil sie nun einmal davon leben – zur Auffassung kommen können, dass Mitglieder des ADAC eine besonders gute Zielgruppe sind. Sind die Merkmale einer Phishingspam dort etwa der alltägliche Stil in der internen Kommunikation, so dass das Spamdeutsch nicht sofort auffällt? Da würde ich aber ganz schnell austreten. Das wäre ja widerlich! 🏃♀️️

Ich finde es übrigens bemerkenswert – also wert, dass man es bemerke und sich merke – dass es so außerordentlich viel ADAC-Spam gibt. Ich vermute, dass ADAC-Mitglieder besonders leichte Opfer sind, sonst würde diese Welle ja nicht über Monate laufen. Wenn sie ein Mitglied des ADAC sind, ist vielleicht auch für sie die Frage einmal bedenkenswert, warum Leute aus der Praxis des gewerbsmäßigen Betrugs – also Leute, die jeden Tag viel Erfahrung mit der Leichtgläubigkeit und Übertölpelbarkeit anderer Menschen machen, weil sie nun einmal davon leben – zur Auffassung kommen können, dass Mitglieder des ADAC eine besonders gute Zielgruppe sind. Sind die Merkmale einer Phishingspam dort etwa der alltägliche Stil in der internen Kommunikation, so dass das Spamdeutsch nicht sofort auffällt? Da würde ich aber ganz schnell austreten. Das wäre ja widerlich! 🏃♀️️ Dieser Müll geht an ganz viele Empfänger gleichzeitig und ist so „persönlich“ wie ein Reklamezettel im Briefkasten, allerdings noch viel billiger in der Herstellung und Verteilung. Der Absender gibt an, eine Mailadresse in der mexikanischen TLD zu haben. Ein Blick in die Mailheader zeigt mir, dass diese Spam über eine IP-Adresse von Google versendet wurde. Mein

Dieser Müll geht an ganz viele Empfänger gleichzeitig und ist so „persönlich“ wie ein Reklamezettel im Briefkasten, allerdings noch viel billiger in der Herstellung und Verteilung. Der Absender gibt an, eine Mailadresse in der mexikanischen TLD zu haben. Ein Blick in die Mailheader zeigt mir, dass diese Spam über eine IP-Adresse von Google versendet wurde. Mein