⚠️ Achtung: Diese E-Mail kommt nicht von der Deutschen Bank. Sie ist eine Spam zur Einleitung eines Trickbetrugs. Nicht in die Mail klicken! ⚠️

Oh, toll, mit Paragraph schon im Betreff. Und mit Emoji. Eine Kombination für die Götter und die Spötter! 😅️

Wer schreibt mir denn so schön?

Von: Deutsche-Bank <secure@deutsche-bank.de>

Aber ich habe doch gar kein Konto bei der Deutschen Zang mit ihrem Leih-Stunk, der Leiden schafft. Ein Blick in den Mailheader zeigt mir erwartungsgemäß, dass die Mail über eine IP-Adresse aus Frankreich versendet wurde und auf ihrem Weg durchs wilde Internet keinen Server der Deutschen Bank auch nur von weitem gesehen hat. Die Absenderadresse ist natürlich eine Fälschung. Da die Deutsche Bank lobenswerterweise DKIM und SPF verwendet und der Spammer weder über eine IP-Adresse der Deutschen Bank senden konnte und noch über den geheimen DKIM-Signaturschlüssel verfügt, sollte diese Spam eigentlich überall aussortiert werden. Wenn nicht, sollte man vielleicht mal dem Mailprovider einen Hinweis auf bestehende Internetstandards geben.

Deutsche Bank

Ja, ist schon klar! Und ich bin übrigens Papst. Gestern habe ich das elfte Gebot unter den Trümmern meiner Religion gefunden. Es lautet: Du sollst immer Freude am Sex haben, denn es ist die beidarmige Gestalt der Liebe. Glaubt mir einfach, und ihr hüpft in den Himmel!

Deutsche Bank AG | Taunusanlage 12 | 60325 Frankfurt am Main | Deutschland

Das ist doch immer gut und so richtig voll sinnvoll, wenn in einer E-Mail schon lange vor dem eigentlichen Inhalt erst einmal die Postanschrift des Absenders steht. So für den Fall, dass man die Mail ausdrucken und als Sackpost zurücksenden möchte.

Normale Unternehmen haben ihr Impressum unten, weil sie in den meisten Fällen etwas wichtigeres mitzuteilen haben.

Betreff: Verpflichtende Aktualisierung Ihrer Stammdaten gemäß § 10 GwG – Frist: 14 Kalendertage

Oh, auch ohne Emoji? Aber der Betreff steht doch schon im Betreff der E-Mail. Vermutlich hat ein Absender, dem die Deutschkenntnisse etwas zu oberflächlich und hastig verabreicht wurden, ein angelerntes neuronales Netzwerk (von Journalisten, Politikern und anderen digitalen Analphabeten durchgehend mit dem Reklamewort „Künstliche Intelligenz“ benannt) darum gebeten, einen Brief zu formulieren. Und den verwendet er jetzt.

Sehr geehrte Damen und Herren,

Genau mein Name!

hiermit fordern wir Sie in unserer Funktion als verantwortliche Stelle gemäß Art. 5 EU-GwV auf, unverzüglich die Aktualisierung Ihrer Identitäts- und Legitimationsdaten durchzuführen.

Aber man hat der echten Deutschen Bank doch ein amtliches Ausweisdokument vorgelegt, um ein Konto zu eröffnen – und Vertragsbedingungen zugestimmt, dass man Änderungen an seinem persönlichen Kram – Hochzeit, Umzug, Geschlechtseintrag, Tod – so zeitnah wie nur möglich meldet. Das reicht als Sorgfaltspflicht. Da müsste die Deutsche Zang nicht auch noch eine E-Mail an „Sehr geehrte Damen und Herren“ senden, dass sie den ganzen Kram noch einmal mitteilen, obwohl die Deutsche Zang das alles schon kennt.

Ich will mal hoffen, dass die echte Deutsche Bank einen besseren und geringfügig menschlicheren Ton gegenüber ihren Kunden anschlägt, wenn sie auch mal etwas von ihnen will.

Pflicht zur unverzüglichen Aktualisierung

Gemäß § 10 GwG i.V.m. Art. 14 Abs. 5 EU-Geldwäscheverordnung (EU) 2015/849 sowie den aktuellen BaFin-Leitlinien sind Sie verpflichtet, innerhalb von 14 Kalendertagen nach Erhalt dieses Schreibens die vollständige Aktualisierung vorzunehmen.

Ärgerlicherweise für den Spammer kann man in einer E-Mail keine Frist setzen. Oder genauer: Man kann es schon, aber das ist dann möglicherweise wirkungslos. E-Mails sind in der BRD nur sehr bedingt rechtlich verbindlich. Die Einzelheiten sind kompliziert und ein bisschen schwierig zu überschauen, aber das ist im Neuland-Staat BRD, bei dem einige gesetzliche Regelungen für Internetdinge aus dem Jahr 1976 [!] kommen, nicht weiter überraschend. Deshalb würde man so eine gebieterische Aufforderung im Moment mit der Sackpost erhalten. Die kommt zwar auch immer häufiger nicht mehr beim vorgesehenen Empfänger an, aber als die gesetzlichen Grundlagen geschaffen und in grundlegenden Urteilen ausgelegt wurden, war die Post noch die größte Bundesbehörde der BRD (sogar mit eigener Dienstflagge) und nicht privatisiert – und vor allem: Sie hat noch funktioniert. Vordigital und mit ganz viel teurer Handarbeit von gutbezahlten Frühaufstehern. Heute hat die Bananenpost teures Porto und funktioniert nicht mehr, aber der Rechtsapparat ist träge und betrachtet immer noch die Zustände der Vergangenheit als relevant.

Na, was will der Phisher von mir?

Erforderliche Dokumente

- Gültiger Reisepass oder Personalausweis (beidseitig, farbig)

- Aktueller Adressnachweis (nicht älter als 3 Monate)

- Steueridentifikationsnummer (Steuer-ID)

- Bei juristischen Personen: Handelsregisterauszug (≤ 3 Monate)

Der Phisher will von mir nicht nur den Zugang zur Fernkontoführung der Deutschen Bank, sondern auch genug persönliche Daten für eine betrügerischen Identitätsmissbrauch.

Sichere Aktualisierung – Direkter Zugang

Nutzen Sie ausschließlich folgenden authentifizierten Zugang:

Wer da klickt, hat verloren.

Natürlich führt der Link nicht zur Website der Deutschen Bank, sondern zu einer Website in einer Domain…

$ surbl manor.simnate.info manor.simnate.info LISTED: ABUSE $ _

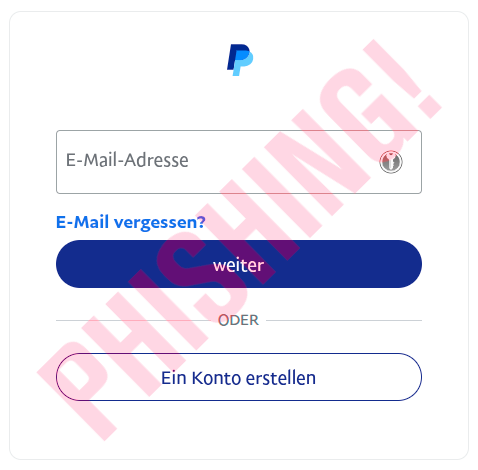

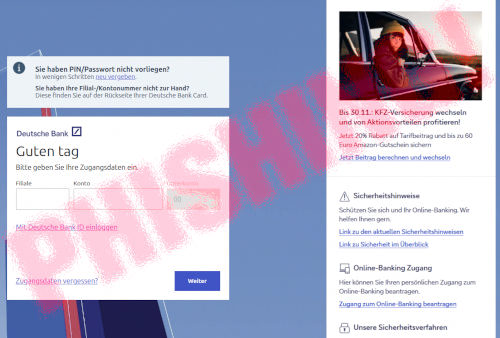

…die bereits wegen Spam, Spam und noch mehr Spam auf allen Blacklists dieser Welt steht. Dort gibt es dann eine höchst kompliziert gecodete, sehr javascriptlastige Weiterleitungskette, die bei mir den Verdacht erweckt, das man sich auch Schadsoftware einfangen könnte, wenn Webbrowser oder Betrübssystem anfällig sind (niemand würde sonst derartig kryptisch coden). Am Ende der Weiterleitungskette ist man auf einer Website, die so aussieht:

Alles, was man dort eingibt, geht direkt an Kriminelle. Schon kurz, nachdem man sich „angemeldet“ hat und seine PIN eingegeben hat, wird ein „Bankmitarbeiter“ anrufen und um die Bestätigung einer Transaktion bitten, „um die Identifikation sicherzustellen“ oder aus ähnlichen Bullshit-Gründen. Danach ist das Konto bis an den äußersten Rand des Überziehungsrahmens futschikato leergefegt. Alle weiteren Daten, die man den Trickbetrügern gibt, werden für Betrugsgeschäfte aller Art benutzt, und das frisch übernommene Konto natürlich auch. Man hat eine Menge Geld verloren und nachhaltigen, jahrelangen Ärger mit Polizeien, Staatsanwälten, Inkassoklitschen, Anwälten, Auskunfteien und Untersuchungsrichtern, weil man auf einen Trickbetrüger reingefallen ist. Die Kosten, die einem dabei entstehen, bekommt man nicht ersetzt.

Zum Glück für uns alle gibt es einen hundertprozentig wirksamen Schutz gegen Phishing, die immer noch häufigste Form des Trickbetruges: Niemals in eine E-Mail klicken!

Stattdessen für jede häufiger besuchte und für Kriminelle interessante Website (Bank, Zahlungsdienstleister, Einkauf, Auktionsplattform, Social Media und ähnliches), bei der man ein Benutzerkonto hat, ein Lesezeichen im Webbrowser anlegen und diese Seite nur noch über dieses Lesezeichen aufrufen. Das geht auch schnell, einfach und mausklick, aber kein Verbrecher kann einem dann noch so leicht einen giftigen Link unterschieben.

Wenn man eine Mail wie diese empfängt und sich doch einmal unsicher ist (trotz des Emoji im Betreff), einfach die Website der Bank über das Lesezeichen aufrufen und sich dort wie gewohnt anmelden. Wenn man nach seiner Anmeldung keinen Hinweis auf das angebliche Problem sieht, hat man einen dieser gefürchteten Cyberangriffe abgewehrt. So einfach geht das. Macht das! 🛡️

Der Link führt in das TLS 1.3-verschlüsselte KYC-Portal mit 2FA. Weiterleitung an Dritte ist unzulässig.

Die Weiterleitung eines Links ist unzulässig? Weil… ähm… das in einer E-Mail steht, die offen wie eine Postkarte durch das Internet transportiert wurde und auf dem gesamten Weg von jedem beteiligten Server gelesen werden konnte. Ja ja, komm schon, Spammer, nimm wieder deine Medikamente! 🤡️

Rechtsfolgen bei Unterlassung:

✓ Ab Tag 15: Automatische Kontosperrung

✓ Ab Tag 30: Zwangsauflösung der Geschäftsbeziehung (§ 11 Abs. 3 GwG)

✓ Meldung an FIU Deutschland und BaFinWir bitten um sofortige Beachtung. Diese Maßnahme dient dem Schutz Ihrer Vermögenswerte und der Erfüllung gesetzlicher Sorgfaltspflichten.

Schon klar, es „schützt die Vermögenswerte“, wenn man in eine Mail klickt. Es fördert übrigens auch die Gesundheit, wenn man Zyankali nascht. 💀️

Dr. jur. Maximilian von Hohenberg

Head of Compliance & AML

Deutsche Bank AG

Taunusanlage 12, 60325 Frankfurt am Main

maximilian.hohenb███@db.com | +49 69 910-███27

Deutsche Bank AG | Taunusanlage 12 | 60325 Frankfurt am Main | Germany | Tel: +49 69 ███-00 | info@db.com | www.db.com

Die Telefonnummern und Mailadressen habe ich ein bisschen unkenntlich gemacht, denn man weiß ja nie bei einer Spam. Aber das sieht nach einem ganz normalen Mailimpressum aus, das vermutlich aus einer echten E-Mail der Deutschen Bank kopiert wurde.

Einfach löschen, den Müll, und gut! 🗑️

Bis eben wusste ich nicht einmal, dass man bei ChatGPT auch etwas abonnieren kann. Ich nutze ja keine angelernten neuronalen Netzwerke, außer vielleicht, um ein paar Quatschbilder zu machen (das hat längst keinen Sinn mehr, die Bilder sind tendenziell kitschig und unbrauchbar geworden, das dekorative Roboter-Bild an der Seite ist schon anderthalb Jahre alt und stammt aus einer Übergangszeit, in der die Verkitschung noch erträglich und wenigstens einige Bilder noch benutzbar waren) oder um mal zu schauen, ob sich da inzwischen wirklich Spuren von „Intelligenz“ zeigen, die nicht einfach nur aufwändig gekünstelt sind. Aber es gibt immer noch nur den

Bis eben wusste ich nicht einmal, dass man bei ChatGPT auch etwas abonnieren kann. Ich nutze ja keine angelernten neuronalen Netzwerke, außer vielleicht, um ein paar Quatschbilder zu machen (das hat längst keinen Sinn mehr, die Bilder sind tendenziell kitschig und unbrauchbar geworden, das dekorative Roboter-Bild an der Seite ist schon anderthalb Jahre alt und stammt aus einer Übergangszeit, in der die Verkitschung noch erträglich und wenigstens einige Bilder noch benutzbar waren) oder um mal zu schauen, ob sich da inzwischen wirklich Spuren von „Intelligenz“ zeigen, die nicht einfach nur aufwändig gekünstelt sind. Aber es gibt immer noch nur den ![Screenshot des Hinweises aus dem Thunderbird: Der aufgerufene Link scheint zu einer anderen Website zu führen, als im Linktext angegeben. Dies wird manchmal verwendet, um nachzuverfolgen, ob Sie den Link angeklickt haben; es könnte jedoch auch ein Betrug sein. -- Der Linktext gab an, dass der Link zu delivery.fedex.com führen würde, er führt aber zu noubau.es. -- [noubau.es trotzdem aufrufen] -- [Abbrechen] -- [delivery.fedex.com aufrufen]](https://spam.tamagothi.de/wp-content/uploads/2023/11/widerspruechlicher-link.png)