Huch, das ist ja schon übermorgen. 😱️

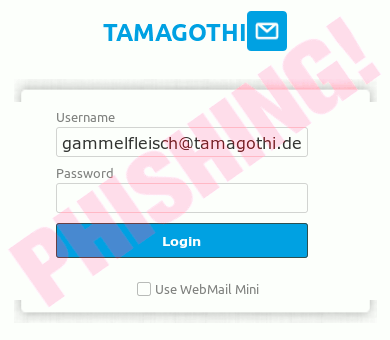

Von: tamagothi.de <update@solasmairne.com>

An: webmaster@tamagothi.de

Tja, Phisher… vielleicht solltest du solche Spams lieber nicht an technische Mailadressen wie webmaster, postmaster, etc. senden, dann wirkt es auch nicht so lächerlich. 😉️

Und hey, wenn du schon den Absender fälschst, dann nimm doch wenigstens einen, der plausibel aussieht. 🤭️

Account Will Be Terminated 16 Jul 2021 ,

Das hast du schon im Betreff gesagt, und es wird durch Wiederholung nicht weniger absurd. 😫️

Dear webmaster,

This message is being sent to inform you that your email is will to be terminated at 16 Jul 2021

If you wish to continue using this account webmaster@tamagothi.de please upgrade to our services. Ignoring this message will lead to closure of your email account webmaster@tamagothi.de

Natürlich ist nichts davon wahr. In diesem Fall verwalte ich die Domain tamagothi.de selbst, so dass es nicht stimmen kann. Bei vielen anderen Menschen, die so eine Spam empfangen, ist es vermutlich nicht so klar.

Der Link führt nicht in die Domain tamagothi.de, sondern in das Cloud-Angebot des besten und zuverlässigsten Kumpels der Spammer, Betrüger und sonstigen Kriminellen, in diesem Fall in den Cloud-Speicher von Google. Nach vielen Jahren des Kämpfens gegen Windmühlenflügel habe ich es aufgegeben, Spammer an Google zu melden. Es ist eine Verschwendung von beschränkter Kraft und Lebenszeit. Wenn man sieht, dass gemeldete GMail-Adressen gewerbsmäßiger Betrüger auch ein Jahr nach der Meldung noch aktiv von den Betrügern benutzt werden, ist klar, dass sich niemand um solche Meldungen kümmert, dass jede Meldung einfach im Müll landet. Google hat kein Interesse an einer Bekämpfung von Spam und Internetkriminalität. Google will einfach nur Reibach machen, aber die Kosten seiner Geschäftsmodelle der ganzen Welt aufbürden. Google ist genau so asozial wie ein Spammer. Google ist selbst die Spam geworden, und es wird höchste Zeit, dass Google genau diesen Ruf kriegt. 🤢️

Alles, was der Idiot von Spammer will, ist, dass ich auf dem Link klicke und ihm mein Mailpasswort gebe. Damit kann er dann auf meine Mail zugreifen. Wenn ich für Verbrecher interessante Dienste wie eBay, Amazon, etc. benutze, kann der Spammer das Passwort zurücksetzen und das neue Passwort in der E-Mail lesen. Und dann kann der Verbrecher unter fremdem Namen betrügen, bis die Leitung glüht – und alle Ermittlungen gehen erstmal gegen mich. Davon hätte ich jahrelangen Ärger, und der phishende Spammer könnte sein durch Betrug erwirtschaftetes Geld in aller Seelenruhe im Puff verprassen. 😠️

Zum Glück gibt es einen wirksamen Schutz gegen Phishing: Niemals in eine E-Mail klicken! Wenn man alle wichtigen Websites nur über Lesezeichen seines Webbrowsers aufruft und niemals durch einen Klick in eine E-Mail, dann kann einem kein derartiger Betrüger einen giftigen Link unterschieben. Wenn man die Website über das Browserlesezeichen aufgerufen hat, sich dort ganz normal angemeldet hat und feststellt, dass das in einer E-Mail behauptete Problem gar nicht existiert, hat man erfolgreich einen kriminellen Angriff abgewehrt. 🛡️

Note: This upgrade is required immediately after receiving this message

Es ist ganz eilig, also nicht lange nachdenken, sondern klicken. 🚒️

Thank you

Mit kaltem Dank für nichts. 🖕️

tamagothi.de 2021

Nein, diese Spam kommt nicht von tamagothi.de. 🤥️

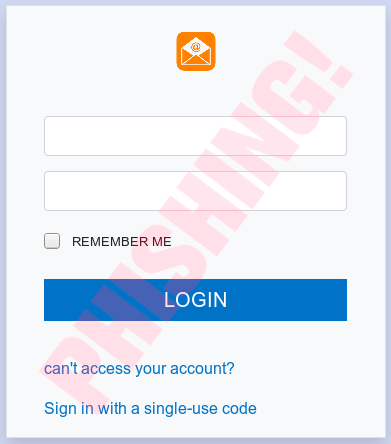

Übrigens: Die Phishing-Seite hat ein lustiges neues, wenn auch für die meisten Menschen völlig unsichtbares Zusatzfeature, das ich in dieser Form noch nicht in Phishing-Seiten gesehen habe. Es findet sich in der Javascript-Wüste dieser Seite:

$(document).keypress("u",function(e) {

if(e.ctrlKey)

{

return false; }

else {

return true;

}});

Hier wird die Tastenkombination Strg+U abgefangen, mit der man sich den HTML-Quelltext der Website anschauen kann. Mit dem gleichen Javascript-Trickt wird Strg+S abgefangen, womit man den Quelltext der Seite lokal speichern kann. Offenbar mag es dieser Nachwuchsexperte von der Spamfront nicht, wenn jemand seine Machenschaften analysiert und will es deshalb mit solchen Tricks erschweren.

Wie ich das trotzdem gefunden habe? Nun, ich schaue mir solche Websites nicht in meinem normalen Webbrowser an, sondern werfe erstmal einen Blick in die Quelltexte, die ich mir mit viel unempfindlicheren und robusteren Werkzeugen als ausgerechnet einem Webbrowser abhole:

$ curl -s "https://firebasestorage.googleapis.com/v0/b/r2b0607clougensatm.appspot.com/o/r2b0607clougensatm%2Findex2r2b0607447d066cb774.html?alt=media&token=dd3a918b-8b33-4334-995b-f8af9fcd5325#webmaster@tamagothi.de" >phishing.html

$ wc phishing.html

497 1088 27504 phishing.html

$ sed 10q phishing.html

<!DOCTYPE html>

<html lang="zxx"><head><meta http-equiv="Content-Type" content="text/html; charset=UTF-8">

<title class="logoname">Mail</title>

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<link rel="apple-touch-icon" type="image/png" class="logoimg" href="" />

<link rel="shortcut icon" type="image/x-icon" class="logoimg" href="" />

<link rel="mask-icon" type="" class="logoimg" href="" color="#111" />

<meta name="robots" content="noindex">

$ _

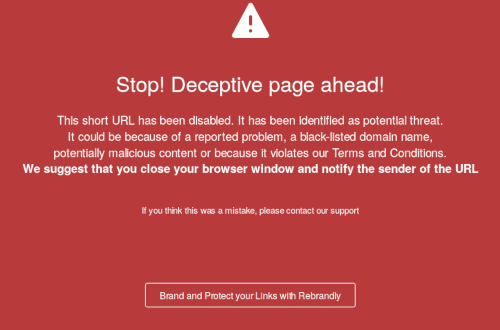

Wer selbst einen tieferen Blick in diese 497 Zeilen werfen möchte, die der Spammer mit solch lustigen Versuchen zu verbergen versucht: Ich habe den Quelltext zu Pastebin hochgeladen. Pastebin hat diesen Upload gelöscht, weil er nach Auffassung Pastebins gefährliche Schadsoftware enthalte und selbst als Quelltext noch unverantwortlich gefährlich sei. Falls noch jemand einen weiteren Grund benötigt, warum man niemals in eine Spam klicken soll. Es sind eben Websites von Kriminellen, die in Spam verlinkt werden.