Das ist die heutige Pest im Posteingang!

Von: Velotours Touristik <reservierung (at) velotours (punkt) de>

Diese E-Mail (also das eine Exemplar aus der Flut, das ich mir gerade vorgeknöpft habe) wurde über eine dynamisch vergebene IP-Adresse aus Taiwan versendet, kommt also vermutlich von einem mit Schadsoftware zum Bot gemachten Privatrechner. Der Absender ist – wie immer in der Spam – gefälscht. Die armen Mitarbeiter von Velotours, die heute eine Menge Arbeit mit verärgerten Empfängern dieser Spam haben werden, tun mir leid. Einen asozialen, kriminellen Spammer interessiert das leider nicht, und die wirtschaftlichen Schäden bei anderen nimmt er billigend in Kauf, wenn nur das eigene „Geschäftchen“ läuft.

Sehr geehrte Damen und Herren,

anbei finden Sie unsere neue Reservierungsliste.

Ihr VELOTOURS-Team

Kleines Spamkompetenztraining. Was bedeutet die folgende Kombination von Merkmalen:

- Unpersönliche Anrede von einer Unternehmung, die so tut, als sei man dort Kunde.

- In der Mail steht nichts Substanzielles.

- Alles weitere erfährt man nur durch Öffnen eines Mailanhanges.

Bingo! Es ist mit an Sicherheit grenzender Wahrscheinlichkeit eine Schadsoftware im Anhang.

In diesem Fall ist der Anhang ein Dokument für Microsoft Word. Dieses Dokument¹…

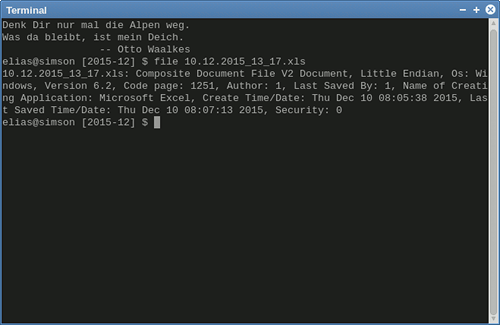

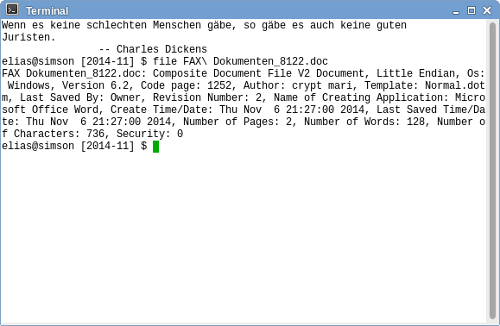

$ file ResLi_9_Lauf_3261_vom_27.01.2016.DOC | sed 's/, /\n/g' ResLi_9_Lauf_3261_vom_27.01.2016.DOC: Composite Document File V2 Document Little Endian Os: Windows Version 5.1 Code page: 1251 Author: Administrator Template: Normal.dot Last Saved By: User Revision Number: 7 Name of Creating Application: Microsoft Office Word Total Editing Time: 03:00 Create Time/Date: Wed Jan 27 11:07:00 2016 Last Saved Time/Date: Wed Jan 27 11:15:00 2016 Number of Pages: 1 Number of Words: 27 Number of Characters: 511 Security: 0 $ _

…enthält stolze 27 Wörter auf einer einzigen Seite. Es wurde im Verlaufe dreier Minuten zusammengetippt, und zwar von jemanden, der sich mit dem Namen „Administrator“ registriert hat. Das ist eine ausgesprochen kurze „Reservierungsliste“.

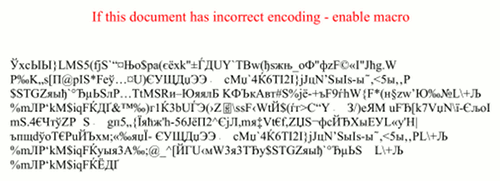

Und in der Tat, es kommt hier nicht auf den Text an. Der sieht übrigens so aus:

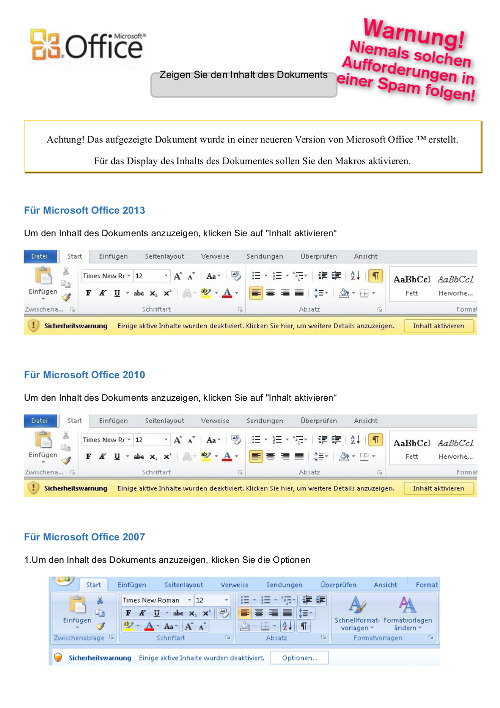

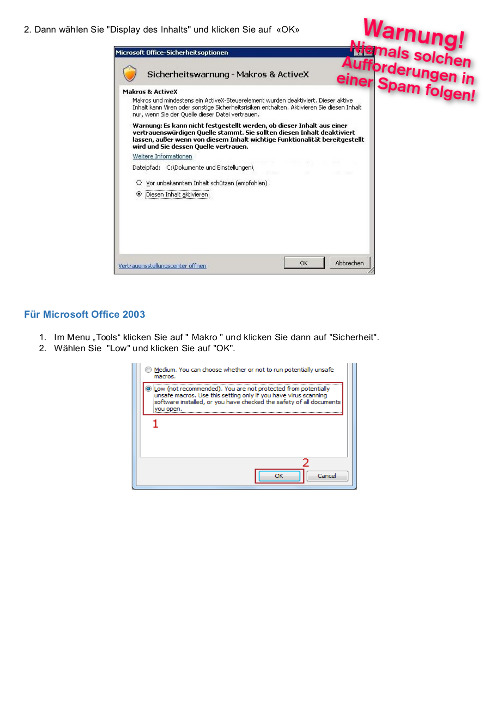

Nun, das Makro soll automatisch ausgeführt werden. Bei aktuellen Versionen von Microsoft Office ist die automatische Ausführung standardmäßig deaktiviert. Wer auf die dumme Idee kommt, auf den Wunsch eines Unbekannten hin die Ausführung von Makros zu gestatten, um etwas anderes als die sondersame Lyrik eines auf den Tasten herumprügelnden Schimpansen lesen zu können; wer die Standardeinstellung verstellt hat oder wer eine ältere Version von Microsoft Word verwendet, bekommt eine kostenlos installierte Version von Schadsoftware, deren Installer von der URL http (doppelpunkt) (doppelslash) parass (punkt) si (slash) 54t4f4f (slash) 7u65j5hg (punkt) exe nachgeladen wird. Hinterher steht ein Computer anderer Leute auf dem Schreibtisch – und diese Leute wären besser mit Handschellen bedient.

Wer sich sicher fühlt, weil er ja ein Antivirus-Schlangenöl auf seinem Rechner hat, ist in diesem Fall leider in fast allen Fällen verlassen. Deshalb ist es auch so wichtig, dass man Spam selbst erkennt und sie löscht, statt darin herumzuklicken. Bei aktueller Schadsoftware versagt das Antivirusprogramm regelmäßig – und zwar sogar bei den Unternehmen, die Antivirus-Schlangenöl herstellen. Generell sollten niemals Mailanhänge geöffnet werden, deren Zustellung nicht vorher explizit (und über einen anderen Kanal als E-Mail) abgesprochen wurde – und generell gibt es keinen einzigen Grund dafür, Informationen nicht ganz normal in die Mail zu schreiben, statt sie in einem Anhang zu versenden.

¹Das Unix-Kommando file dient eigentlich dazu, den Dateitypen festzustellen, gibt aber bei vielen Dateitypen interessante Meta-Informationen aus. Die anschließende Pipe auf sed ist nur eine Verbesserung der Lesbarkeit, da sonst alles mit Komma getrennt in einer Zeile ausgegeben würde.