Die Preis für die bis jetzt beste „persönliche“ Anrede des Jahres bekommt dieses Prachtexemplar der Gattung Phishing-Mail, das ich gern völlig unkommentiert belasse, um den tiefen Scharfsinn und die gewandte Sprache des Textes nicht zu beschädigen und den Sinn für die Einheit von inhaltlicher Größe und gestalterischer Exzellenz zu schärfen. Es handelt sich übrigens um eine HTML-formatierte Mail, die es gar nicht so schwer machen würde, einen Buchstaben wie „ü“ als ü zu codieren. Aber das weiß ja jeder aufgeweckte Achtjährige.

Alle Zeilenumbrüche kommen aus dem Original.

Sehr geehrte Visa/MasterCard,

Aufgrund einer automatischen Kalibrierung in Ihren Kundendaten

Vergleichen Statistiken, die Gefahr

Classified Nichtzahlung f�r Ihr Konto zu �berdurchschnittlichUm weiterhin die einfache Nutzung Ihrer Visa/MasterCard Konto

bitten wir Sie, Daten – als Sicherheit gegen Verluste – bei uns neu

registrieren.Sie k�nnen Ihre Daten mit Hilfe des beigef�gten Formulars.

Wir entschuldigen uns f�r eventuelle Unannehmlichkeiten entschuldigen

Vorgehensweise ist nicht auf den zunehmenden Betrug

erforderlich.Mit freundlichen Gr��en,

Ihre Visa/MasterCard Kunde

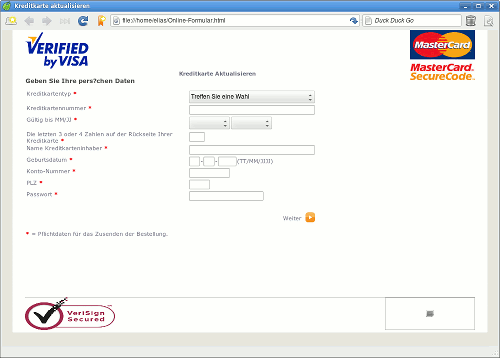

Das „beigefügte Formular“ ist eine HTML-Datei, in der man eine Menge Daten eingeben kann, die das kontoführende Institut schon längst kennt…

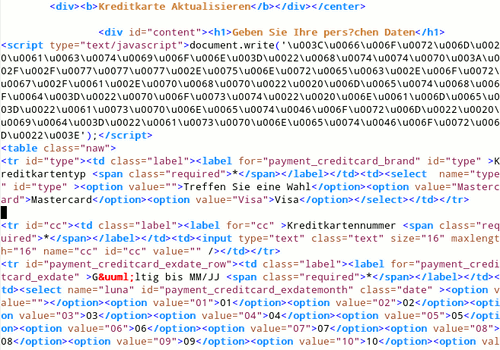

…um sie mit einem dummen Klick direkt an die Mafia zu übermitteln. Wo die Daten hingehen, möchten die Absender aber lieber nicht direkt in den Mailanhang reinschreiben, damit ihre Drecksmail auch manchmal noch durch einen Spamfilter kommt. Stattdessen verwenden sie dann fröhlich eine Zeile JavaScript, um das öffende FORM-Tag nicht im Klartext anzugeben:

Bemerkenswert ist daran, dass es im Anhang zwei weitere, genau so codierte Eröffnungen eines FORM-Tags gab, das die Daten allerdings an andere Server sendete. Es ist also davon auszugehen, dass die Idioten, die für diese Spam verantwortlich sind, sich aus dem einen oder anderen Grund nicht getraut haben, nicht mehr benötigten Code zu löschen. Ein Grund dafür könnte sein, dass sie den bestehenden Code nicht verstanden; und ein anderer Grund könnte es allerdings sein, dass ihnen fünf Minuten Sorgfalt einfach zu viel der Mühe bei ihren Betrugsversuchen waren. Denn das diesen Spammer jede Mühe zu viel ist, das sieht man ja auch an ihrer wunderbaren Spammail.

Übrigens: Die Daten gingen an eine durchaus vertrauenswürdige NGO-Site aus Togo, deren CMS offenbar von Kriminellen übernommen werden konnte. Die Betreiber sind über den Missbrauch ihres Servers unterrichtet und haben das Problem mittlerweile (und sehr, sehr schnell) behoben. Ich befürchte allerdings, dass die gleiche Nummer demnächst mit einer anderen gecrackten Site läuft und dass dann die vierte JavaScript-Ruine in den Anhang kommt…

[…] Sehr geehrte Visa/MasterCard, […]